Руководство по Tails (часть 4): инструкции и подсказки

Предыдущая часть «Руководство по Tails (часть 3): программы Tails».

Полное оглавление

1. Операционная система для анонимности

6. Подсказки по использованию и инструкции Tails

6.1 Подключение к сети. Wi-Fi в Tails

6.2 Вход на Перехватывающий портал (хот-спот с авторизацией на веб-интерфейсе)

6.3 Установка дополнительных программ в Tails

6.4 Как установить Tails на (внутренний или внешний) жёсткий диск. Как установить Tails в VirtualBox

6.5 Как установить и использовать VeraCrypt в Tails

6.6 Как смонтировать диск Tails с правами записи

6.7 Как обновить программы в Tails

6.10 Доступ к ресурсам локальной сети

6.11 Надёжное удаление файлов и очистка диска

6.12 Полное удаление Tails и очистка флешки в Windows

6.13 Полное удаление Tails и очистка флешки в Linux

6.14 Подмена MAC адреса (спуфинг MAC)

6.16 Включение беспроводных устройств

6.17 Просмотр статуса и цепей Tor

6.18 Ваши данные не будут сохранены без явного запроса

6.21 Как создать и посмотреть публичный и приватный ключи для шифрования сообщений и файлов

6.22 Создание и использование томов LUKS с шифрованием

6.23 Использование зашифрованных томов VeraCrypt

6.25 Шифрование текста OpenPGP паролем

6.26 OpenPGP криптография с открытым ключом

6.27 Расшифровка и проверка текста, созданного с помощью аплета OpenPGP

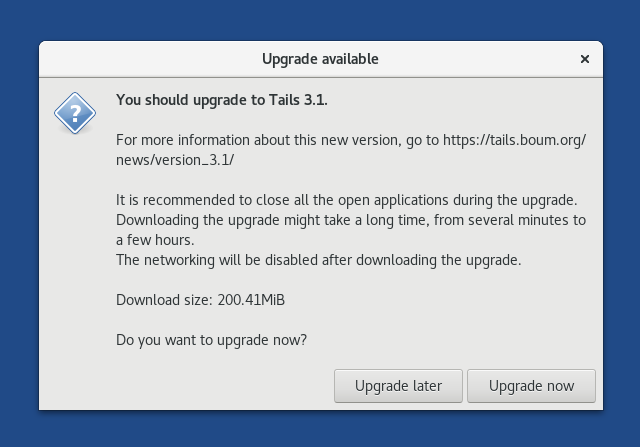

6.28 Как перейти на новую версию Tails

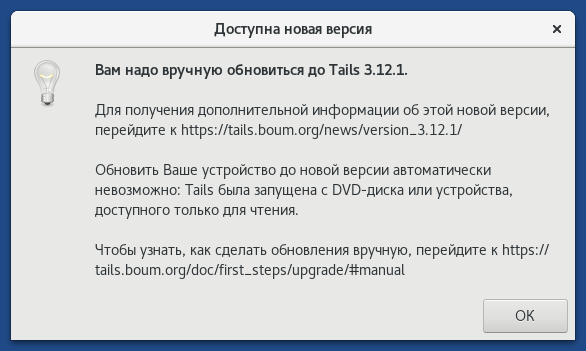

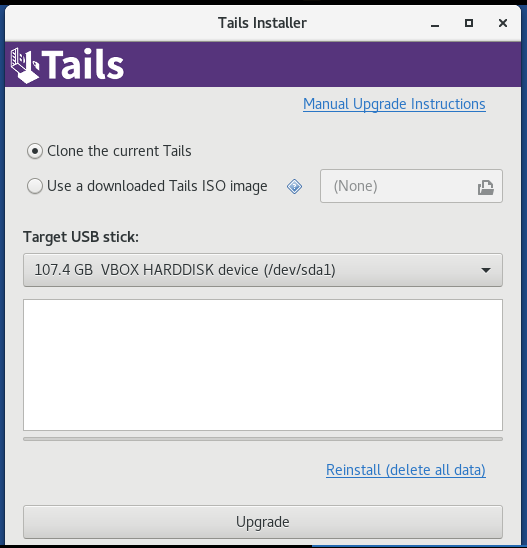

6.29 Обновление вручную с помощью Tails Installer

6.30 Как обновить Tails на жёстком диске

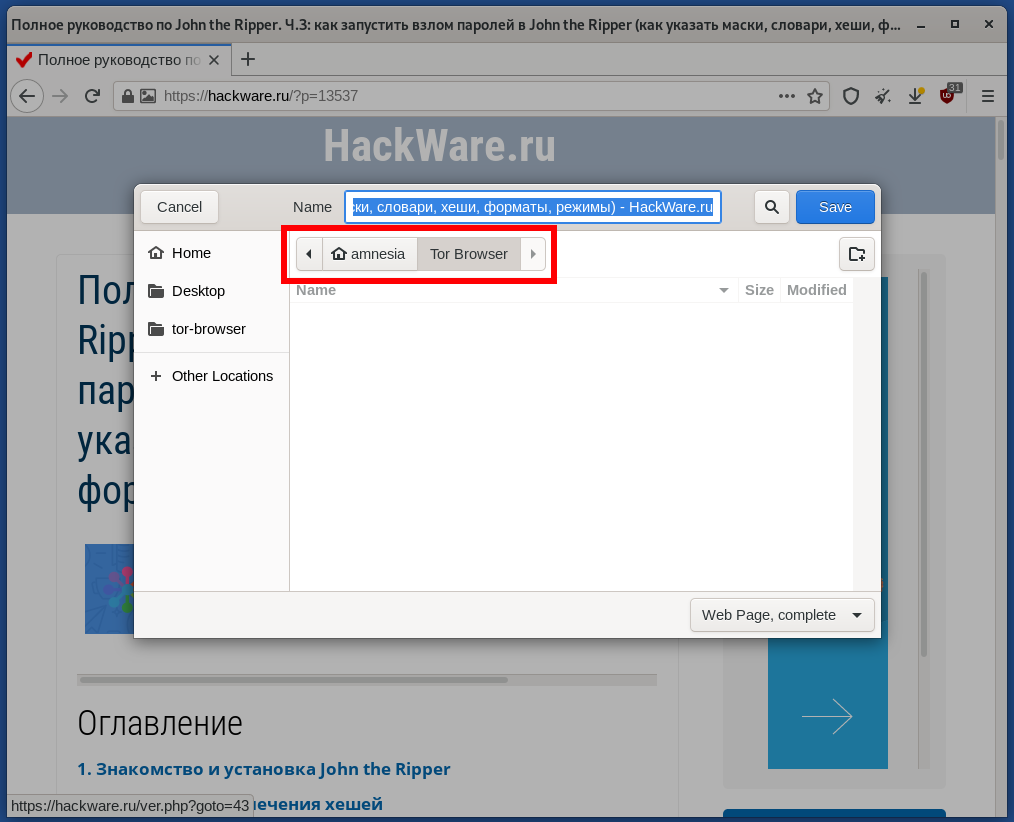

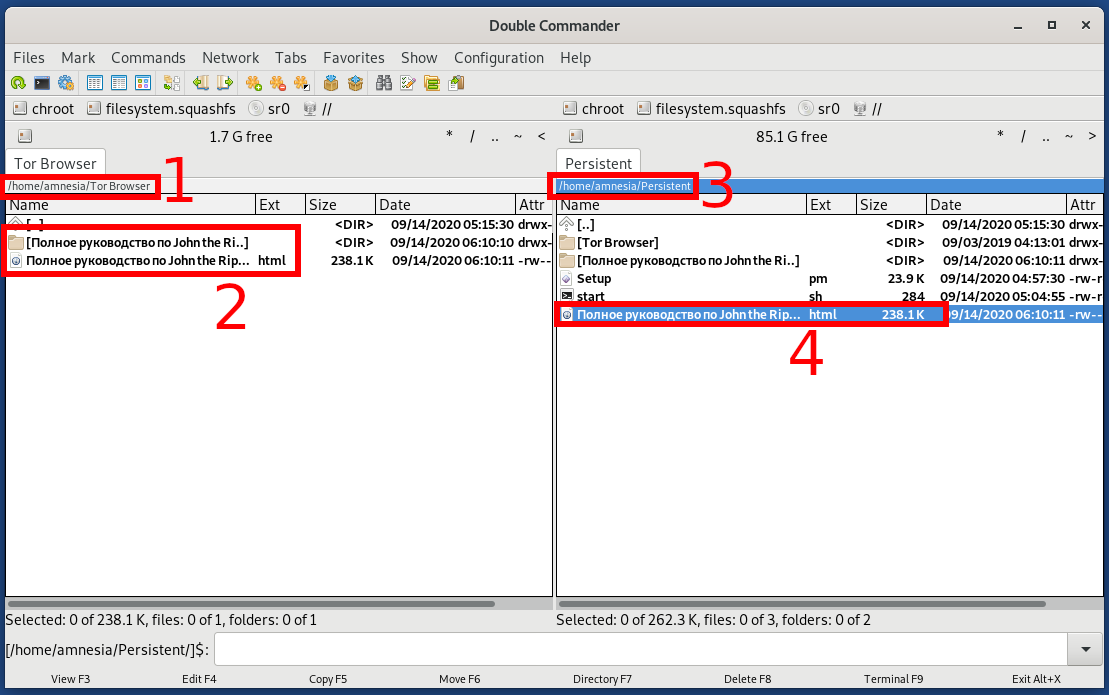

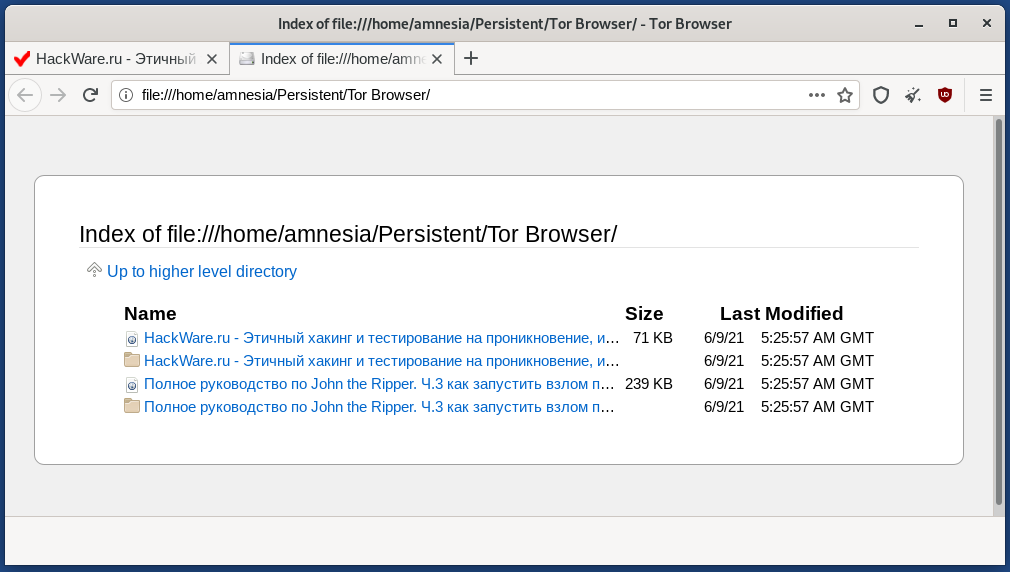

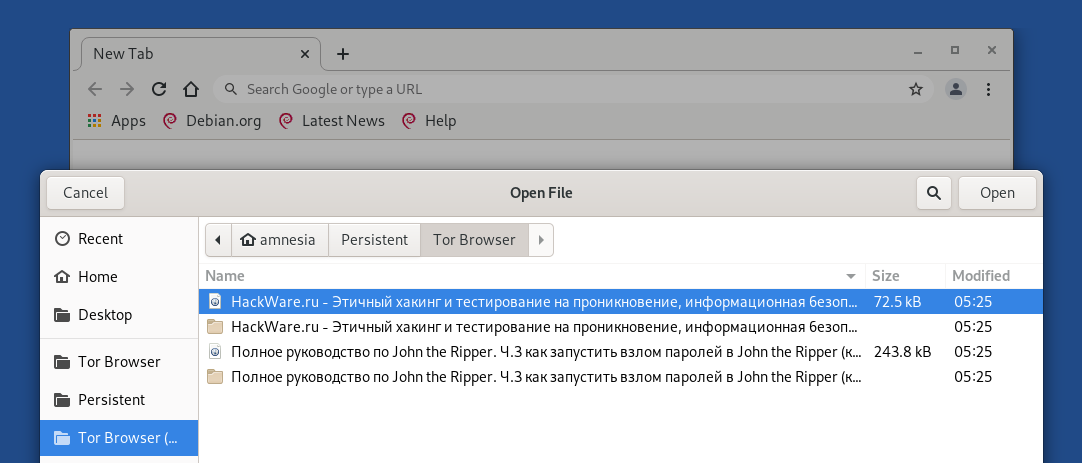

6.31 Как в Tails сохранить файлы в веб-браузере

6.32 Как в Tails выгрузить файлы на сайт (сервер) через веб-браузер

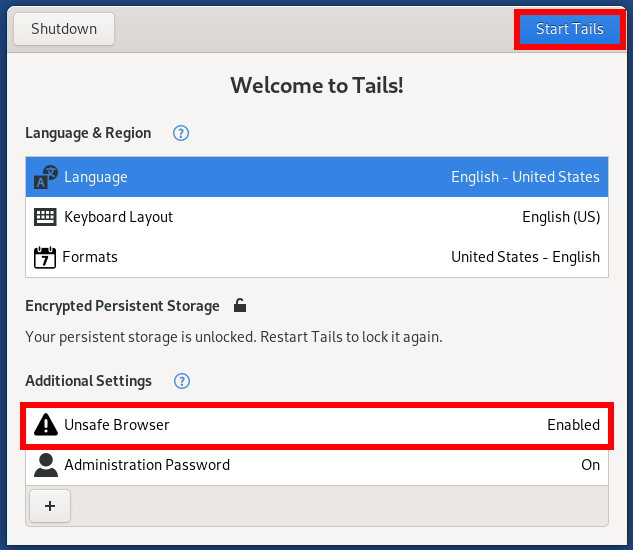

6.33 Что такое Небезопасный Браузер в Tails и как его включить

6.34 Куда монтируется постоянное хранилище

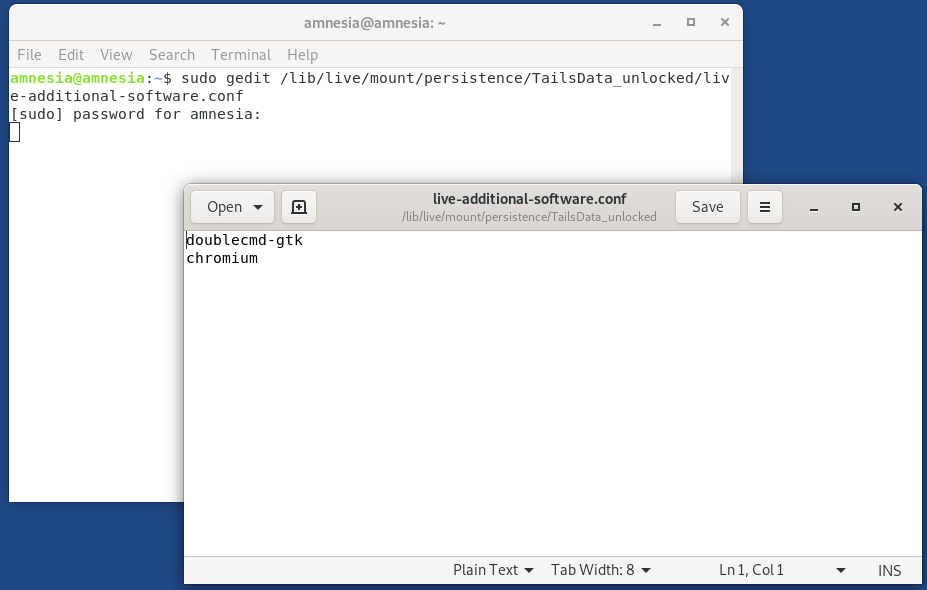

6.35 Где храниться список дополнительного ПО, которое устанавливается автоматически

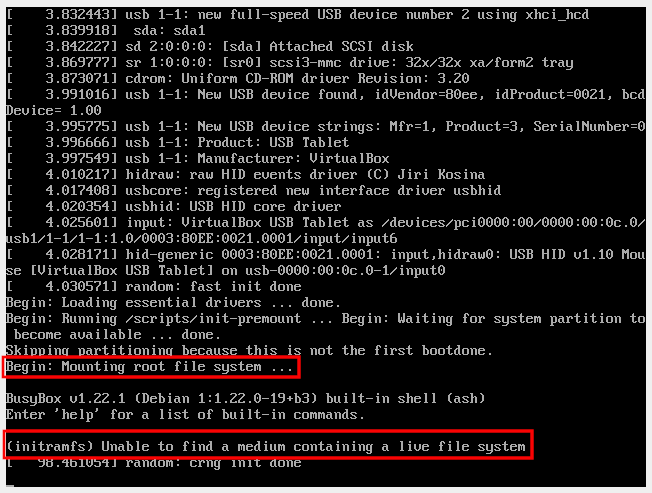

7.2 Ошибка «Unable to find a medium containing a live file system»

7.3 При выборе Configure persistent volume ничего не происходит

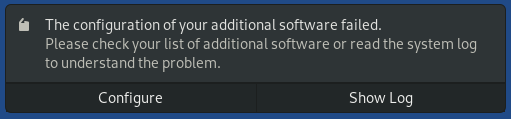

7.4 Ошибка «The configuration of your additional software failed»

Подсказки по использованию и инструкции Tails

Подключение к сети. Wi-Fi в Tails

Вы можете подключаться к сети используя проводное, Wi-Fi или подключение к сотовым сетям.

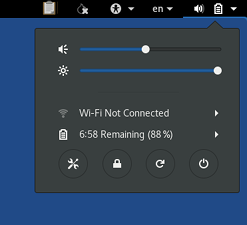

- Откройте системное меню в правом верхнем углу.

- Если определено проводное подключение, Tails автоматически подключиться к сети.

- Для подключения к Wi-Fi сети, выберите Wi-Fi Not Connected (Wi-Fi не подключён) и затем Select Network (выбрать сеть).

- Для подключения к сотовой сети, выберите Mobile Broadband.

В настоящее время невозможно подключиться к сети используя:

- Dial-up модемы.

- VPN (из-за неразрешимого противоречия: сеть Tor не позволяет создавать соединения, когда известны исходный хост и конечный пункт назначения, а для VPN требуется именно такое соединение).

- После установления подключения к сети:

- Если вы уже можете подключаться к Интернету, автоматически запустится Tor.

- Если вам нужно зайти в Перехватывающий портал (captive portal) перед получением доступа в Интернет, то смотрите документацию по входу на Перехватывающий портал.

Wi-Fi в Tails

Tails может работать с различными Wi-Fi адаптерами, поэтому при включении просто попробуйте использовать имеющуюся у вас Wi-Fi карту.

Если встроенная Wi-Fi карта не заработала, то на сайте разработчиков Tails рекомендуются следующие беспроводные адаптеры (то есть они точно будут работать в Tails):

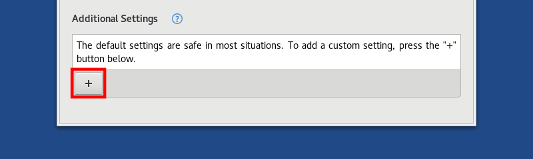

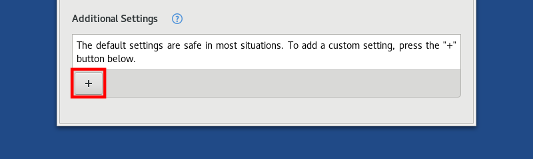

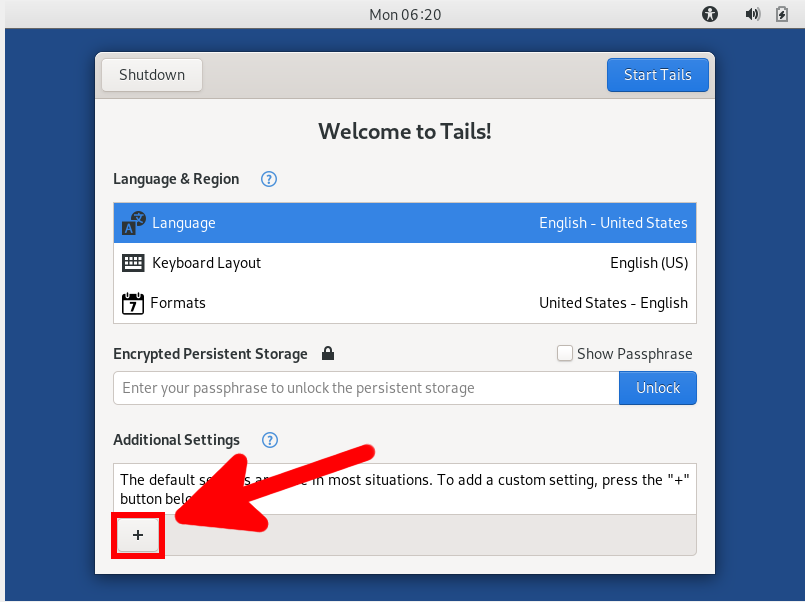

Также рекомендуют попробовать отключить спуфинг (подмену) MAC адреса. Это делается в приветственном экране Tails, в котором нужно нажать + (плюс) для вывода дополнительных настроек.

Помните, что MAC адрес вашей Wi-Fi карты может однозначно идентифицировать ваш компьютер в локальной сети. Поэтому не рекомендуется без необходимости отключать спуфинг MAC адреса.

В Интернет MAC не передаётся, он виден только другим узлам локальной сети, а также в беспроводном пространстве — всем в радиусе досягаемости Wi-Fi сети. MAC может записываться роутером в журнал.

Вход на Перехватывающий портал (хот-спот с авторизацией на веб-интерфейсе)

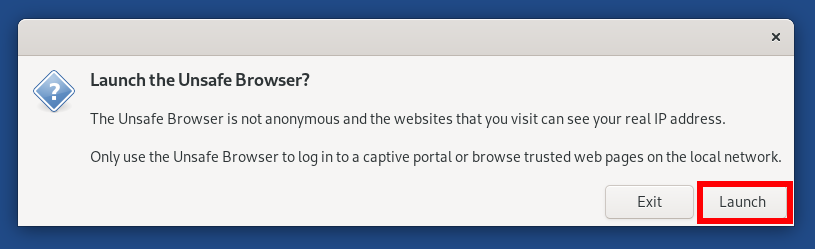

Многие общедоступные интернет-соединения (обычно доступные через беспроводное сетевое соединение) требуют от своих пользователей зарегистрироваться и войти, чтобы получить доступ в Интернет. Это включает как бесплатные, так и платные сервисы, которые вы можете встретить, в Интернет кафе, библиотеках, аэропортах, отелях, университетах и так далее. Обычно в этих ситуациях так называемый Перехватывающий портал блокирует запрос к веб-сайту и перенаправляет веб-браузер на страницу входа. Это не может работать когда используется Tor, поэтому необходим браузер с доступом без ограничения сетевого доступа.

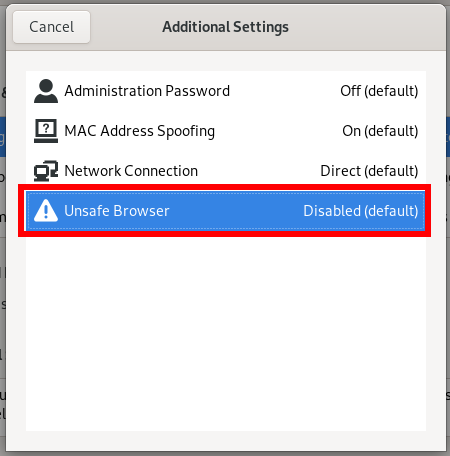

Tails в своём составе имеет для этих целей Unsafe Browser, и он может быть запущен через меню Applications (Приложения) → Internet (Интернет) → Unsafe Web Browser.

Unsafe Browse (небезопасный браузер) имеет красную тему для отличия его от Tor Browser.

Unsafe Browser не является анонимным. Используйте его только для входа в Перехватывающий портал или для просмотра веб страниц в локальной сети.

Если вы загружаете файлы используя Unsafe Browser, то невозможно получить к ним доступ откуда любо кроме как из самого Unsafe Browser.

Рекомендация по безопасности:

- Не запускайте этот браузер одновременно с анонимным Tor Browser. Вы можете перепутать браузеры друг с другом, что может иметь катастрофические последствия.

Внимание, в последних версиях Tails небезопасный браузер недоступен, если вы явно не включили его при загрузке системы. Как это сделать смотрите в разделе Что такое Небезопасный Браузер в Tails и как его включить.

Установка дополнительных программ в Tails

Какие дополнительные программы я могу установить в Tails?

Tails включает ограниченный набор приложений, но вы можете установить больше программ.

Эти программы распространяются в пакетах, доступные в репозиториях Debian — это примерно как Google Play или App Store.

Чтобы узнать, какие пакеты доступны в Debian:

- Обзор с помощью Synaptic Package Manager (Менеджера пакетов Synaptic):

- Установите пароль администрирования когда вы запускаете Tails.

- Выберите Applications (Приложения) → System Tools (Системные инструменты) → Synaptic Package Manager (Менеджер пакетов Synaptic).

- Дождитесь, пока Synaptic завершит загрузку информации о новых пакетов с серверов Debian.

- Вы можете:

- Просматривать пакеты выбирая их из левой боковой панели.

- Искать по названиям и описаниям пакетов с помощью кнопки Search (поиск).

-

Искать в Интернете альтернативы другим программам.

Например: «альтернативы debian для photoshop». - Спросите друга, который знаком с Linux.

- Поиск на сайте Debian.

Будьте осторожны с тем, что вы устанавливаете

Безопасность включённых в Tails пакетов тщательно протестирована. Установка дополнительных пакетов может нарушить встроенную в Tails безопасность, поэтому будьте осторожным с тем, что вы устанавливаете.

Если вы не уверены:

- Пакеты, которые используют сеть, должны быть настроены для работы через Tor. В противном случае они будут заблокированы от доступа к сети.

- Некоторые программы могут, к примеру, изменить файервол или нарушить встроенную безопасность Tails. Но другое программное обеспечение, такое как игры или офисные инструменты, вероятно, не вызовут проблем.

- Программное обеспечение, официально не включённое в Tails, могло быть не протестировано на безопасность. Авторы Tails не могут обеспечить для него поддержку или документацию.

- Только приложения, упакованные для Debian, могут быть установлены и находятся под общественным контролем.

Установка дополнительных программ

Для установки пакета используя Synaptic:

- При запуске Tails установите пароль администратора.

- Выберите Applications (Приложения) → System Tools (Системные инструменты) → Synaptic Package Manager (Менеджер пакетов Synaptic).

- Кликните Search (Поиск) и ищите по имени файла пакета.

- Кликните правой кнопкой на имя пакета в результатах поиска и выберите Mark for Installation (Отметить для установки).

- Synaptic вычисляет дополнительные изменения для того, чтобы ваш пакет работал. Кликните Mark (Отметить) для подтверждения этих изменений.

- Нажмите Apply (Применить) для загрузки, установки и настройки пакета.

Если вы чувствуете себя уверенно в командной строке, вы можете использовать вместо этого команду apt.

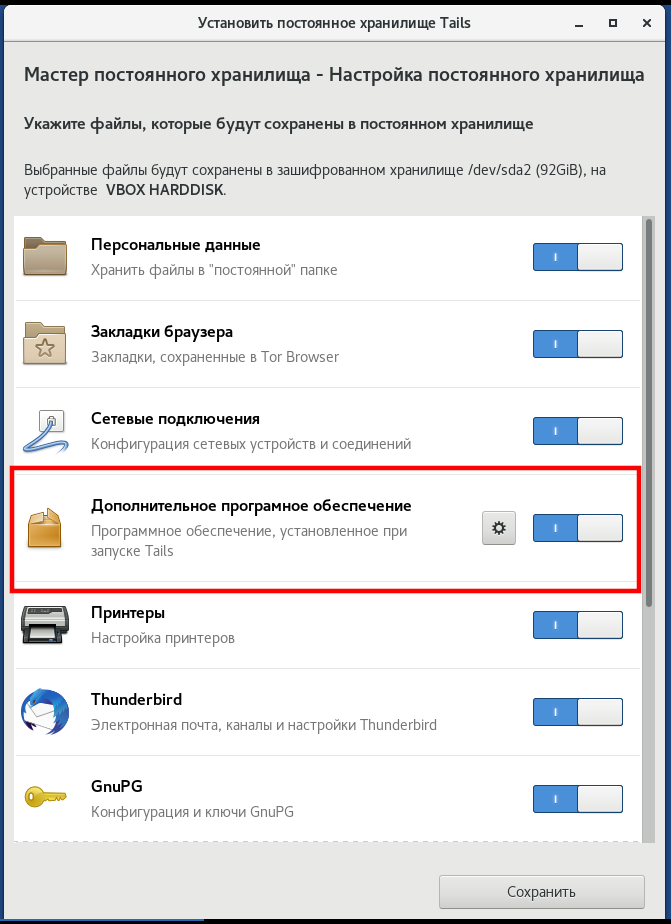

Автоматическая установка дополнительных программ при запуске Tails

Чтобы это сделать, вам нужно включить функцию постоянного хранилища Additional Software (Дополнительное программное обеспечение):

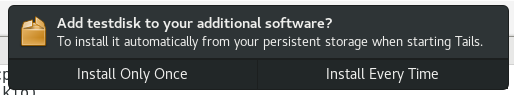

После того, как пакет установлен с использованием Synaptic или apt, появится уведомление, которое спросит вас:

Install Only Once — означает установить программу только один раз, для текущей сессии

Install Every Time — устанавливать программу при каждом запуски Tails (когда активировано постоянное хранилище)

-

Если вы выбрали Install Every Time, то пакет будет сохранён на постоянное хранилище и автоматически переустанавливаться каждый раз, когда вы запускаете Tails.

Когда вы подключены к Интернету, пакет также будет автоматически обновляться. -

Если вы выбрали Install Only Once, пакет также сохраниться на постоянное хранилище, но не будет автоматически переустанавливаться каждый раз, когда вы запускаете Tails.

Этот же пакет иногда может быть переустановлен быстрее, поскольку вам не понадобиться его снова скачивать.

Дополнительная настройка

Некоторые пакеты для работы требуют дополнительной настройки. Чтобы сохранять эти конфигурации для других сессий Tails, вы можете использовать функцию постоянного хранилища Dotfiles (Дотфайлы).

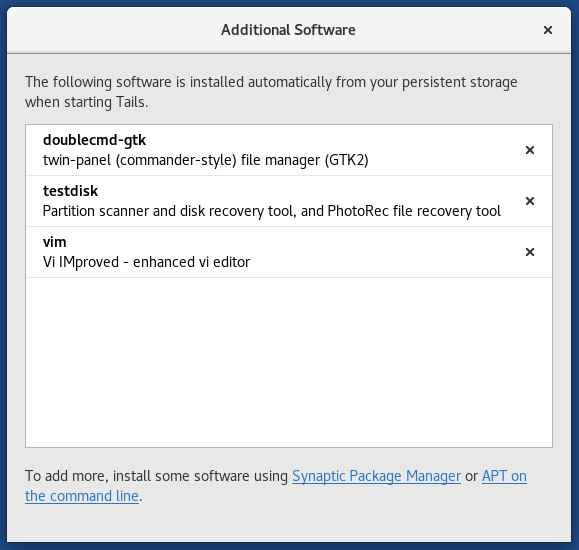

Проверка списка дополнительных программ

Чтобы увидеть, какие пакеты автоматически устанавливаются каждый раз, когда вы запускаете Tails, выберите Applications (Приложения) → System Tools (Системные) → Additional Software (Дополнительное программное обеспечение).

Кликните на кнопку ![]() для удаления пакета из списка.

для удаления пакета из списка.

Этот же самый список также доступен из окна настройки постоянного хранилища если кликнуть на кнопку ![]() .

.

Удаление дополнительных программ

Когда вы установили пакет, если вы выбираете:

- Install Only Once вы можете удалить его перезапуском Tails.

- Install Every Time вы можете удалить его

- Используя Additional Software (Дополнительное программное обеспечение):

- Выберите Applications (Приложения) → System Tools (Системные) → Additional Software (Дополнительное программное обеспечение).

-

Кликните на

справа от имени пакета.

справа от имени пакета.

- Используя Synaptic:

- Установите пароль администратора когда вы запускаете Tails.

- Выберите Applications (Приложения) → System Tools (Системные) → Synaptic Package Manager (Менеджер пакетов Synaptic).

- Кликните Search (Поиск) и ищите по имени пакета.

- Кликните правой кнопкой по имени пакета в результатах поиска и выберите Mark for Removal (Пометить для удаления).

- Кликните Apply (Применить) для удаления пакета.

- Из командной строки используя apt.

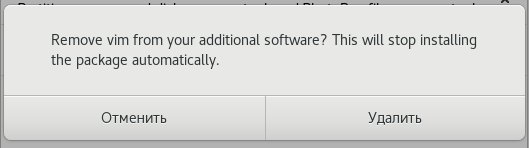

После удаления пакета, появится уведомление, спрашивающее вас, хотите ли вы удалить этот пакет из списка дополнительного программного обеспечения.

Освобождение места в вашем постоянном хранилище

После того, как вы установили много пакетов, которые вы больше не используете, вы можете очистить свободное место в вашем персональном хранилище:

- Установите пароль администрирования, когда вы запускаете Tails.

- Выберите Applications (Приложения) → System Tools (Системные) → Root Terminal чтобы открыть Root Terminal.

- Выполните следующую команду:

apt clean

Настройка дополнительных APT репозиториев (для продвинутых пользователей)

Пакеты, доступные в Debian, находятся под общественным контролем. Настройка дополнительных APT репозиториев может сломать внутреннюю безопасность Tails и может привести к установке программного обеспечения, которое не было одобрено Debian. Будьте особенно осторожны с тем, что вы устанавливаете. Этот шаг обычно не нужен для установки дополнительных программ, и может быть необходим только в очень редких обстоятельствах.

Иногда вам может понадобиться настроить дополнительные репозитории APT. Например, для установки пакетов из раздела non-free репозитория Debian. Чтобы это сделать:

- Установите пароль администрирования, когда вы запускаете Tails.

- Создайте папку apt-sources.list.d folder на вашем томе persistent:

sudo install -d -m 755 /live/persistence/TailsData_unlocked/apt-sources.list.d

- Отредактируйте /live/persistence/TailsData_unlocked/persistence.conf, конфигурацию постоянного хранилища. Это нужно делать как root и добавьте папку apt-sources.list.d в качестве функции постоянного хранилища следующей ссылкой:

/etc/apt/sources.list.d source=apt-sources.list.d,link

- Добавьте ваши дополнительные файлы sources.list в папку apt-sources.list. Наприме, для добавления раздела non-free от Debian Jessie, backports и обновлений безопасности, вы можете создать файл с именем /live/persistence/TailsData_unlocked/apt-sources.list.d/non-free.list со следующим содержимым:

deb tor+http://ftp.us.debian.org/debian/ jessie non-free deb tor+http://ftp.us.debian.org/debian/ jessie-backports non-free deb tor+http://security.debian.org/ jessie/updates non-free

Имена файлов должны заканчиваться на .list и могут содержать только следующие символы: буквы, цифры, символ нижнего подчёркивания, тире и точку.

- Отредактируйте владельца и права доступа на ваши дополнительные файлы sources.list, чтобы их владельцем стал root, и чтобы они были доступны другим только для чтения. Например:

chown root:root /live/persistence/TailsData_unlocked/apt-sources.list.d/non-free.list chmod 644 /live/persistence/TailsData_unlocked/apt-sources.list.d/non-free.list

Перезапустите Tails чтобы изменения вступили в силу.

Как установить Tails на (внутренний или внешний) жёсткий диск. Как установить Tails в VirtualBox

Эта инструкция только для тех, кто действительно понимает, зачем ему это нужно. Если вы знаете, зачем вам это нужно, то и недостатки/последствия/отличия от обычной установки Tails вы также должны понимать.

Мы будем использовать встроенные инструмент Tails, мы всего лишь чуточку их подправим.

Кстати, этим же самым способом вы можете установить Tails в VirtualBox.

Загрузитесь с DVD/USB и при входе установите Пароль администратора, затем откройте терминал.

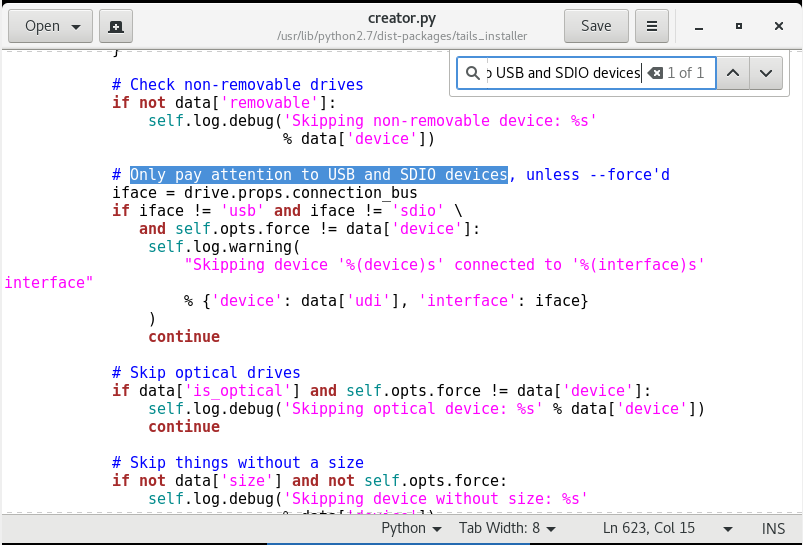

Введите в терминале команду чтобы открыть файл:

sudo gedit /usr/lib/python3/dist-packages/tails_installer/creator.py

В нём найдите строку

Only pay attention to USB and SDIO devices

и закомментируйте следующие 8 строк ставя перед каждой строкой # (изменение цвета шрифта говорит о том, что вы всё сделали правильно). Это нужно делать вплоть до и включая:

continue

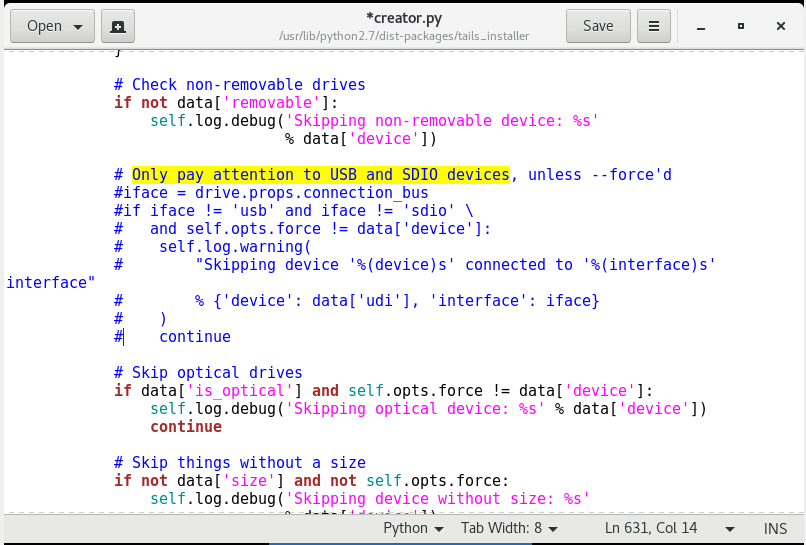

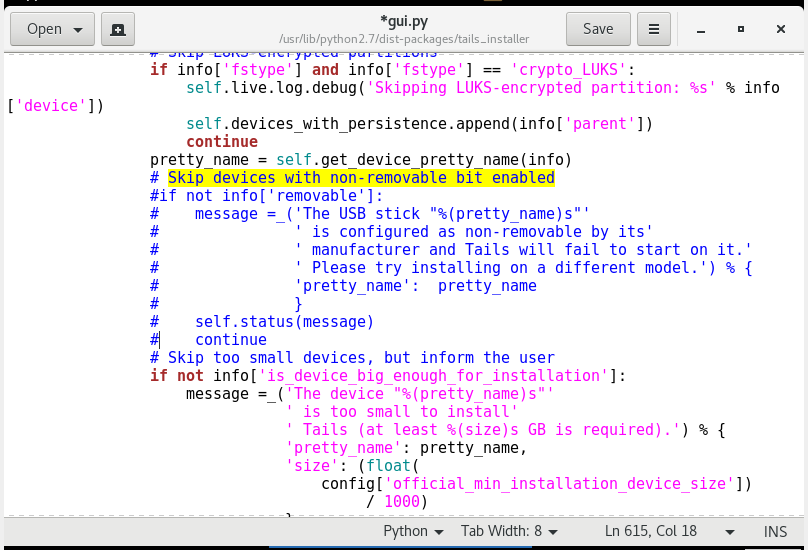

Получится:

Сохраните и закройте файл.

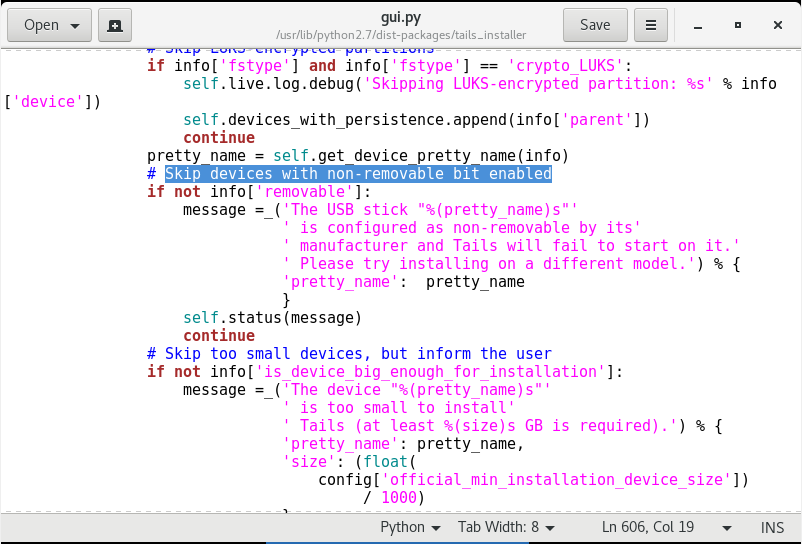

Теперь откройте файл:

sudo gedit /usr/lib/python3/dist-packages/tails_installer/gui.py

Найдите там строку

Skip devices with non-removable bit enabled

И закомментируйте следующие девять строк, вплоть и включая

continue

Должно получиться примерно так:

Сохраните и закройте файл.

Теперь в терминале выполните команду:

sudo /usr/bin/python3 -tt /usr/local/bin/tails-installer -u -n --clone -P -m -x

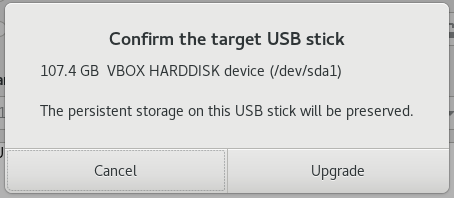

Выберите ваш диск и нажмите Install:

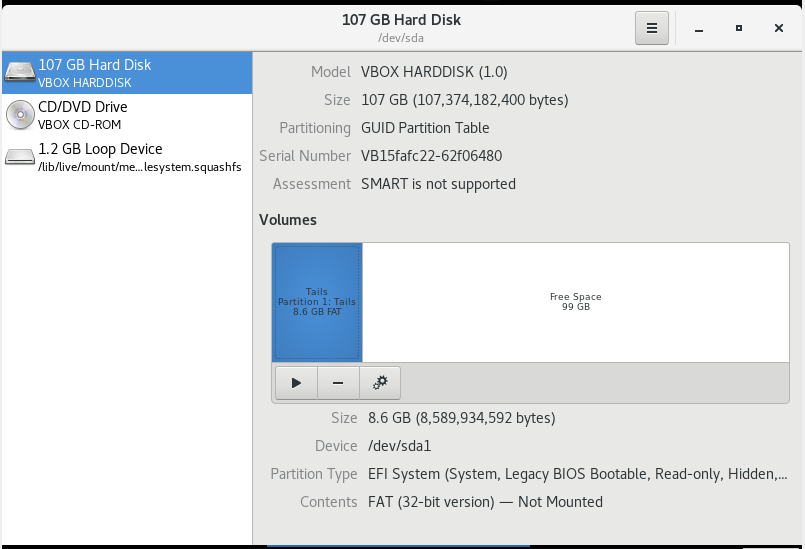

Без перезагрузки, смонтируйте раздел "Tails" с только что созданного устройствва/диска используя Applications → Utilities → Disks:

Интересует именно диск, на который установлена Tails, а не пустое место. Для его монтирования нажмите соответствующую кнопку ![]() (похожа на кнопку Плей).

(похожа на кнопку Плей).

В терминале выполните

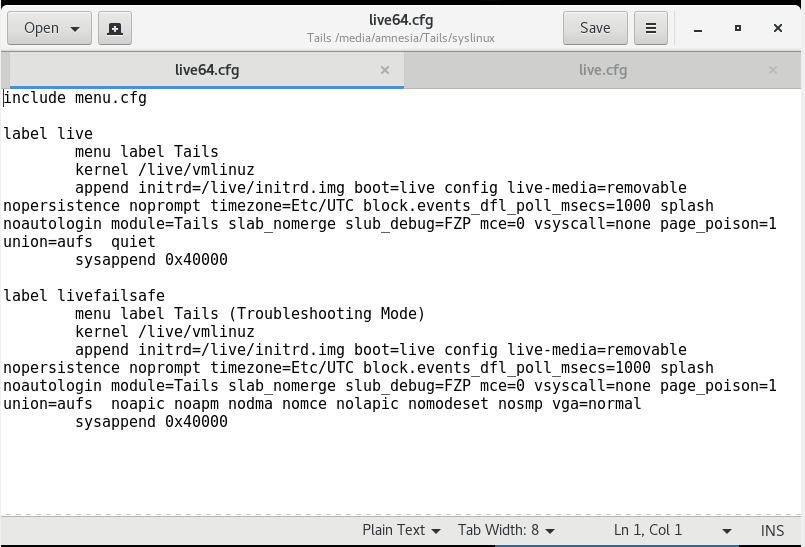

gedit /media/amnesia/Tails/syslinux/live*.cfg

В gedit будет открыто два файла:

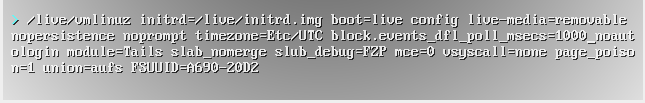

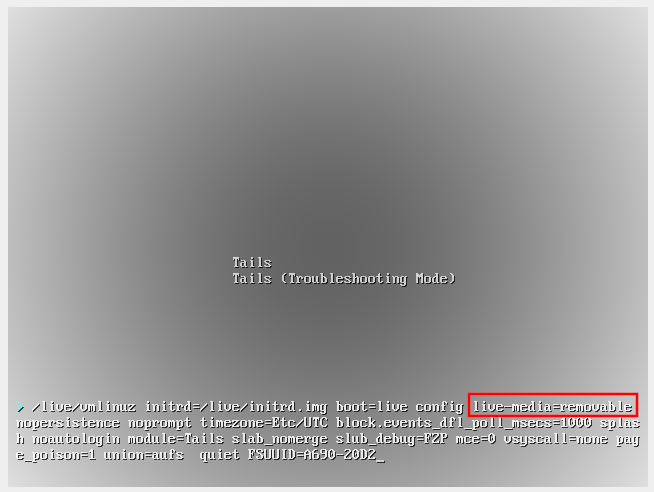

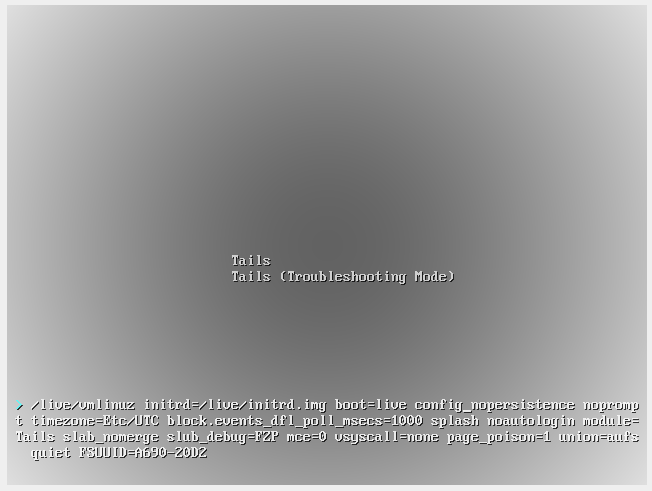

В каждом из них найдите все вхождения строки

live-media=removable

и удалите эту строку.

Сохраните и закройте эти файлы

Затем в терминале выполните

gedit /media/amnesia/Tails/EFI/debian/grub*.cfg

В gedit будет открыт файл. В нём аналогично найдите все вхождения строки

live-media=removable

и удалите эту строку.

Наконец, выполните команду:

gedit /media/amnesia/Tails/EFI/debian/grub/grub*.cfg

Как обычно, в gedit будет открыт файл. В нём найдите все вхождения строки

live-media=removable

и удалите эту строку.

Перезагрузитесь, выберите загрузку с диска (HDD) и при включении установите пароль администратора.

Теперь откройте терминал и выполните там:

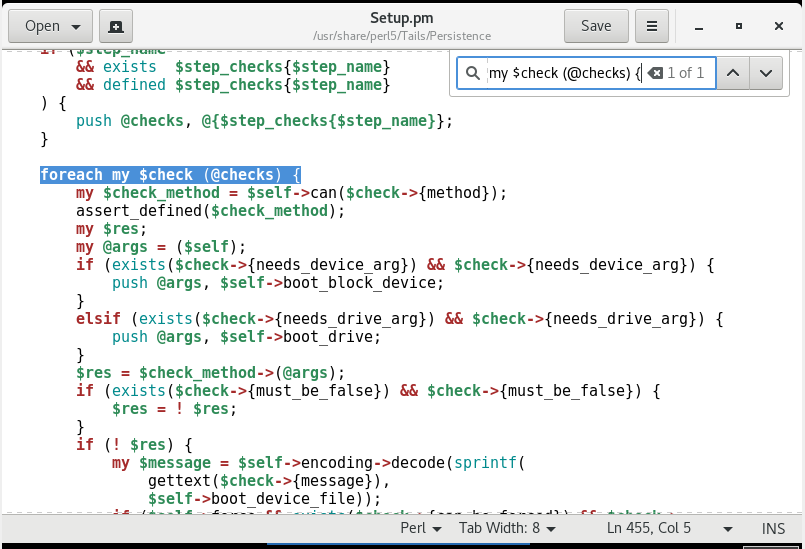

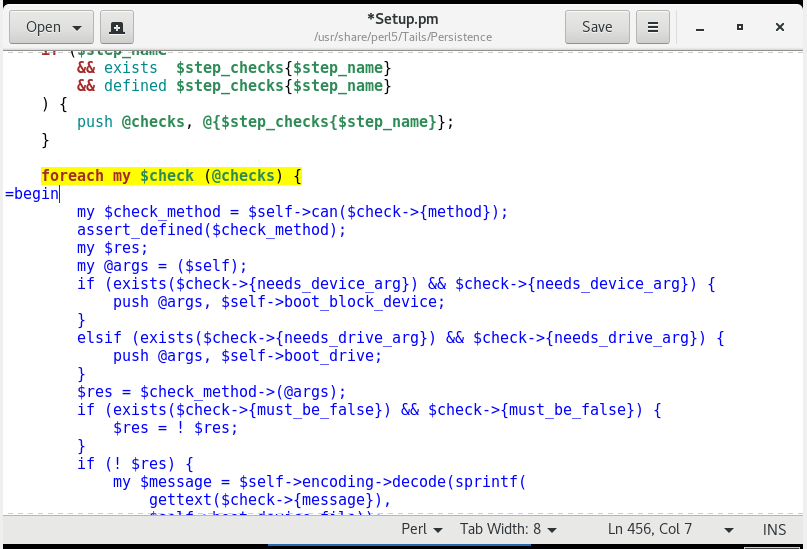

sudo gedit /usr/local/share/perl/*/Tails/Persistence/Setup.pm

Найдите в этом файле:

foreach my $check (@checks) {

ПОСЛЕ этой строки вставьте строку

=begin

Важно: она ДОЛЖНА быть помещена в колонку 1! Изменение цвета означает, что вы сделали всё правильно:

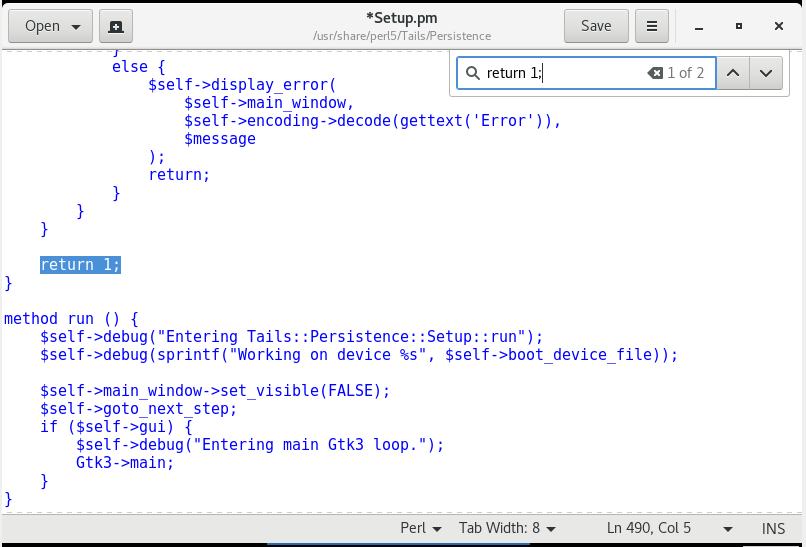

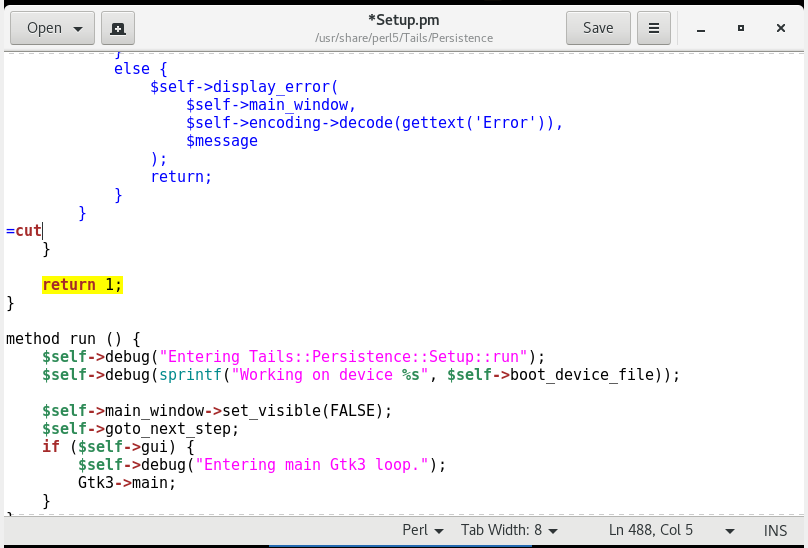

Ниже найдите строку

return 1;

ПЕРЕД (над фигурной скобкой "}", которая в той же колонке, что и первая "r" строки "return 1;") вставьте строку

=cut

Важно: она ДОЛЖНА быть помещена в колонку 1:

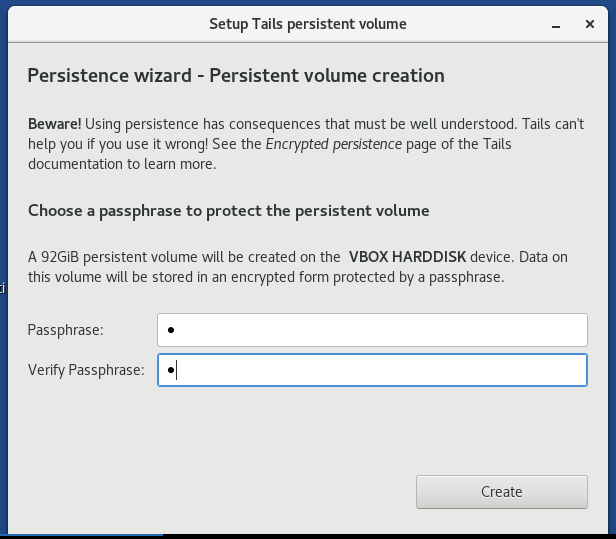

Как вы обычно это делаете, запустите Applications → Tails → Configure persistant volume:

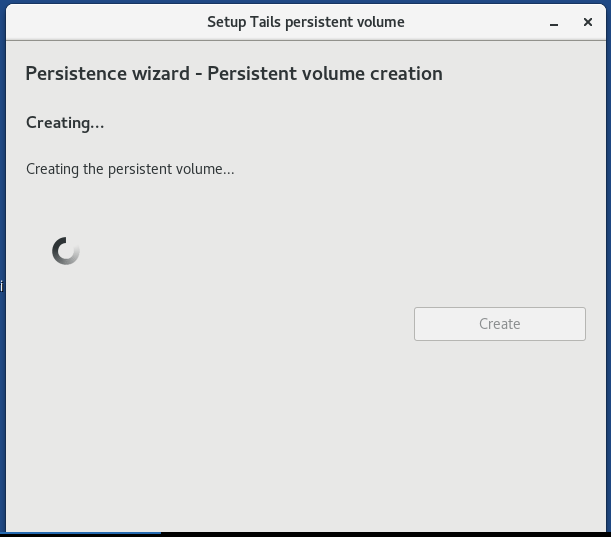

Задайте пароль и создайте постоянное хранилище:

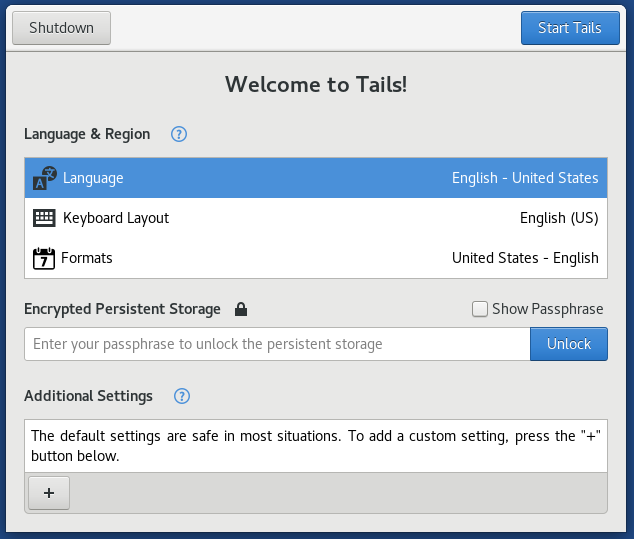

После перезагрузки в окне приветствия появится новое поле, в которое можно ввести пароль для включения постоянного хранилища:

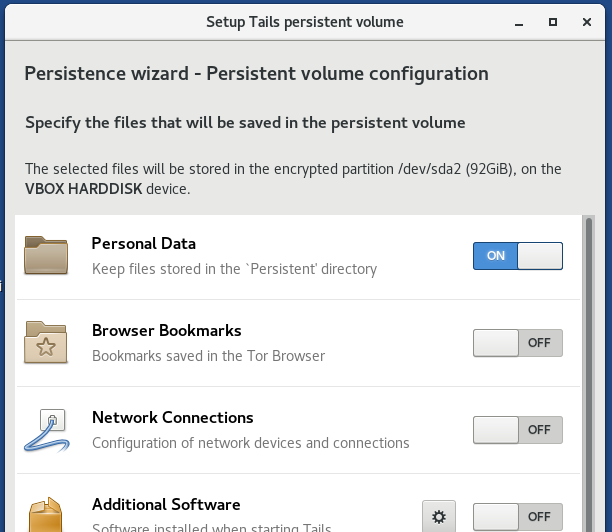

Как обычно через меню можно настроить постоянное хранилище (помните, что должен быть пропатчен файл /usr/local/share/perl/*/Tails/Persistence/Setup.pm как это показано выше):

Вы можете сохранить два файла (или по крайней мере /usr/local/share/perl/*/Tails/Persistence/Setup.pm) и заменять их скриптом после каждой перезагрузки (позаботьтесь о владельцах и правах доступа!) чтобы ваша hdd-Tails вела себя в точности как USB-Tails.

Рекомендую сделать копию файла Setup.pm:

cp /usr/local/share/perl/*/Tails/Persistence/Setup.pm /home/amnesia/Persistent/

А также рекомендую создать файл, в который мы соберём несколько полезных действий:

Создаём файл:

gedit Persistent/start.sh

Копируем в него:

#!/bin/bash # mount -o remount -w /lib/live/mount/medium # Обычно это не нужно rm /usr/local/share/perl/*/Tails/Persistence/Setup.pm cp /home/amnesia/Persistent/Setup.pm /usr/local/share/perl/`perl -v | grep -E -o '[0-9]+\.[0-9]+\.[0-9]+'`/Tails/Persistence/Setup.pm # Следующие строки только если вы установили Tails в VirtualBox #Больше они не нужны - присутствуют по умолчанию VBoxClient --clipboard VBoxClient --draganddrop VBoxClient --display VBoxClient --checkhostversion VBoxClient --check3d VBoxClient --seamless VBoxClient --vmsvga

После перезагрузки файл запускать следующим образом:

sudo bash Persistent/start.sh

В результате в системе будет восстановлена пропатченная версия файла Setup.pm, а также запущены процессы Гостевых дополнений VirtualBox — экран станет большим, заработает буфер обмена и прочее.

Для обновления установленной таким образом системы используйте следующую инструкцию.

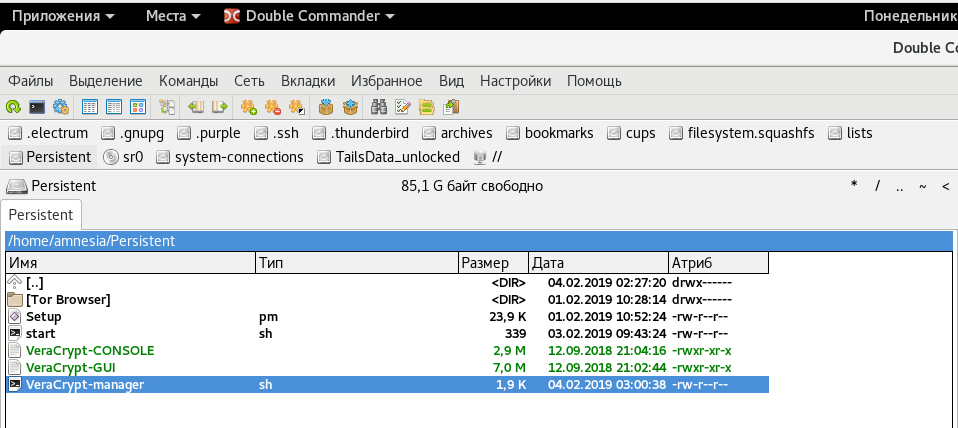

Как установить и использовать VeraCrypt в Tails

VeraCrypt отсутствует в стандартных репозиториях Tails. Но её всё равно можно установить вручную. Для VeraCrypt есть портативная версия, поэтому её можно сохранить в папку Persistent и она будет доступна вам после каждой перезагрузки Tails.

Кстати, в Tails есть программа для «разблокировки дисков и контейнеров VeraCrypt», но эта программа не умеет создавать контейнеры и, честно говоря, я не знаю, насколько ей можно доверять. По этой причине мы установим полноценную оригинальную VeraCrypt от автора.

Итак, я покажу, как установить портативную версию VeraCrypt в Tails в раздел Persistent. Следовательно, у вас должно быть включено постоянное хранилище. Вы сможете запускать с него VeraCrypt, а также создавать на этом же самом постоянном хранилище контейнеры VeraCrypt. Следовательно, и программа и зашифрованные контейнеры с вашими файлами будут сохраняться и не пропадать после перезагрузок.

Вы можете установить VeraCrypt вручную, ссылки на официальные сайты и инструкция даны в этой статье.

Но установка VeraCrypt даже в обычный Linux может вызвать недопонимание у пользователей, поэтому был написан скрипт (он в той же статье), который помогает скачать и установить последнюю версию.

Но Tails слишком специфичная система и даже тот скрипт не сможет вам помочь. Поэтому для установки VeraCrypt в Tails был написан ещё один скрипт. Он делает следующее:

- определяет последнюю версию релиза VeraCrypt

- скачивает установочные файлы для последней версии выпуска VeraCrypt

- запускает установочные файлы

- после извлечения, помещает исполнимые файлы VeraCrypt в папку Persistent и присваивает им говорящие имена

- это делается для VeraCrypt с графическим и консольным интерфейсом

Итак, следующей командой создайте файл:

gedit /home/amnesia/Persistent/VeraCrypt-manager.sh

Теперь в этот файл скопируйте скрипт:

#!/bin/bash

# Адаптация скрипта: https://hackware.ru/?p=4559

echo "Пытаемся скачать установочные файлы"

v=`curl -s -A 'Linux' --proxy socks://localhost:9050/ https://sourceforge.net/projects/veracrypt/files/ | grep -E '/projects/veracrypt/files/latest/download' | grep -o -E '[0-9.]{3,}' | head -n 1`

if [ $? -ne '0' ]; then

echo "Не удалось подключиться к удалённому серверу"

exit 1

fi

temp2="$(curl -s -A 'Linux' --proxy socks://localhost:9050/ https://sourceforge.net/projects/veracrypt/files/VeraCrypt%20$v/Linux/)"

if [ $? -ne '0' ]; then

exit 1

fi

LINK=`echo "${temp2}" | grep -i -E -o 'https://sourceforge.net/projects/veracrypt/files/VeraCrypt%20[a-z0-9.-]+/Linux/veracrypt-[0-9.-]+-setup.tar.bz2/download' | head -n 1`

wget "$LINK" -O "veracrypt-setup.tar.bz2" --proxy "socks://localhost:9050/"

tar xvjf "veracrypt-setup.tar.bz2"

echo "Начинается установка 64-битной версии с графическим интерфейсом:"

bash "veracrypt-${v}-setup-gui-x64"

tar xvf /tmp/veracrypt_*_amd64.tar.gz -C /home/amnesia/Persistent/ --strip-components=2 usr/bin/veracrypt

mv /home/amnesia/Persistent/veracrypt /home/amnesia/Persistent/VeraCrypt-GUI

rm /tmp/veracrypt_*

echo "Начинается установка 64-битной версии с интерфейсом командной строки:"

bash "veracrypt-${v}-setup-console-x64"

tar xvf /tmp/veracrypt_*_amd64.tar.gz -C /home/amnesia/Persistent/ --strip-components=2 usr/bin/veracrypt

mv /home/amnesia/Persistent/veracrypt /home/amnesia/Persistent/VeraCrypt-CONSOLE

rm /tmp/veracrypt_*

rm "veracrypt-setup.tar.bz2" veracrypt-*-setup-console-x64 veracrypt-*-setup-console-x86 veracrypt-*-setup-gui-x64 veracrypt-*-setup-gui-x86 veracrypt-*-setup-gtk3-console-x64 veracrypt-*-setup-gtk3-gui-x64

Теперь запустите скрипт следующей командой:

bash Persistent/VeraCrypt-manager.sh

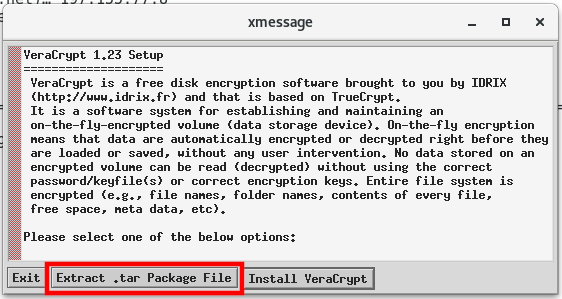

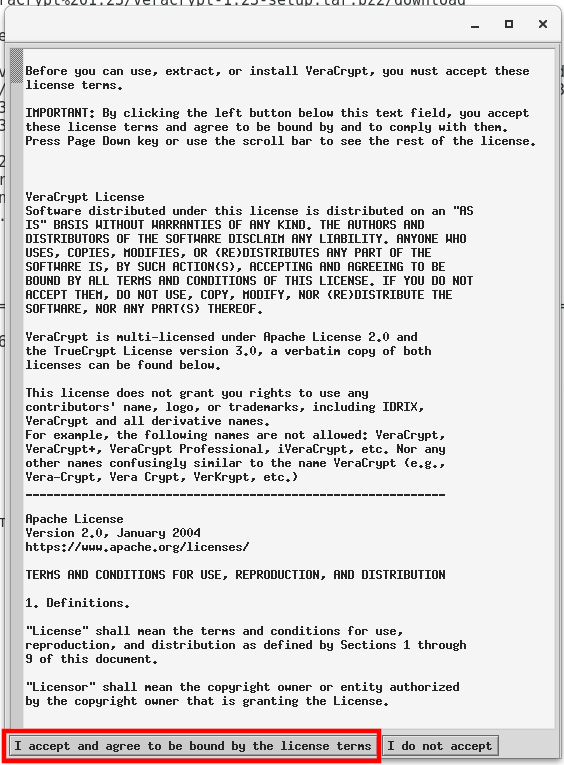

Вначале будет запущен установщик графической версии. Важно выбрать извлечение файлов, а не установку. Выберите «Extract .tar Package File»:

Примите условия лицензии:

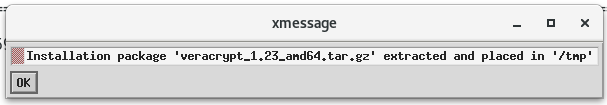

Два раза нажмите ОК:

И

Сразу будет выполнен переход к установке консольной версии.

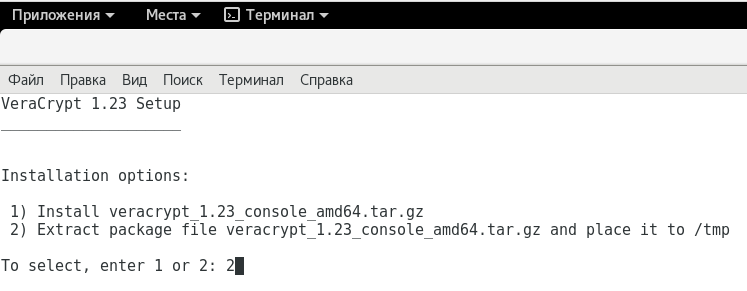

Выберите

2) Extract package file veracrypt_1.23_console_amd64.tar.gz and place it to /tmp

Нажмите Enter для показа лицензии:

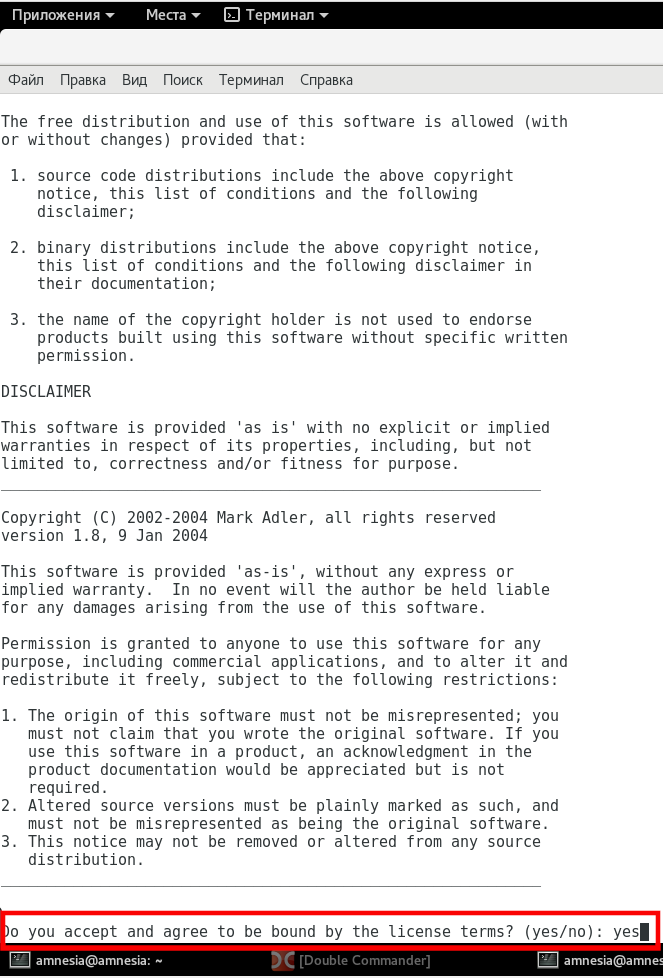

Для прокрутки лицензии используйте клавишу Пробел. В самом конце впишите «yes»:

Затем нажмите Enter для выхода.

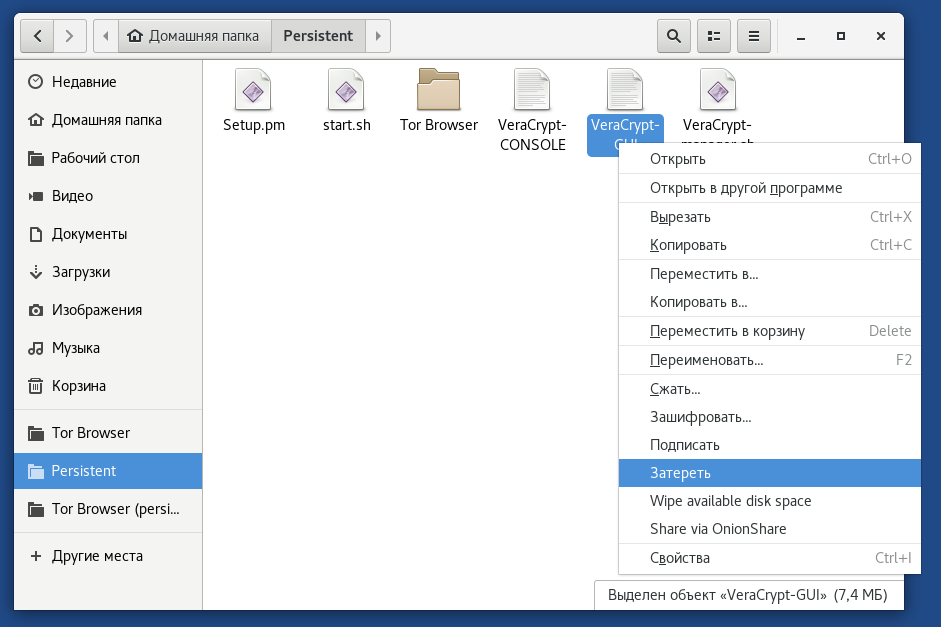

В результате в папке /home/amnesia/Persistent/ будут созданы два файла:

- VeraCrypt-GUI — графическая версия

- VeraCrypt-CONSOLE — консольная версия

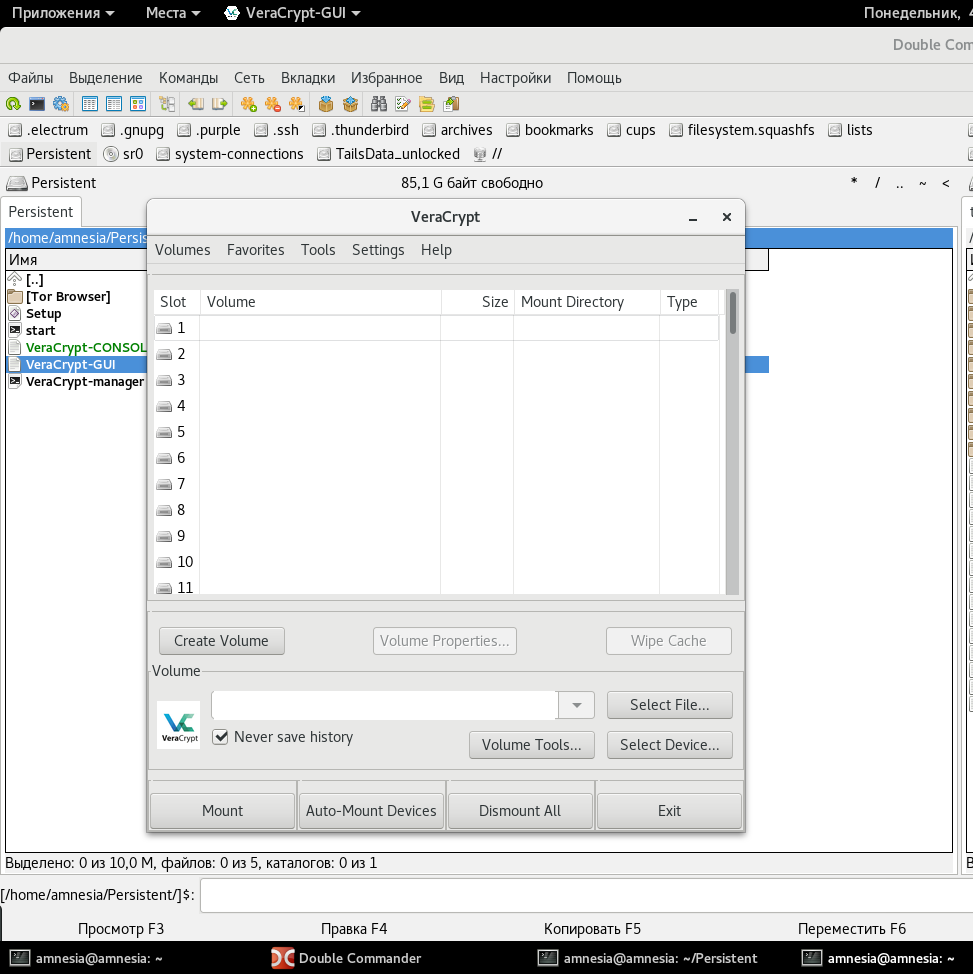

Вы можете запускать их двойным кликом, либо из консоли командами:

# Запуск графической версии: Persistent/VeraCrypt-GUI # Запуск консольной версии: Persistent/VeraCrypt-CONSOLE

Для создания контейнеров права root не нужны, но для монтирования контейнеров они могут понадобиться, в этом случае запускайте программу с правами суперпользователя следующим образом:

# Запуск графической версии: sudo Persistent/VeraCrypt-GUI # Запуск консольной версии: sudo Persistent/VeraCrypt-CONSOLE

О том, как использовать VeraCrypt, а также почему я так люблю эту программу, смотрите в статье «Как надёжно зашифровать файлы, диски, флешку (инструкция по VeraCrypt)».

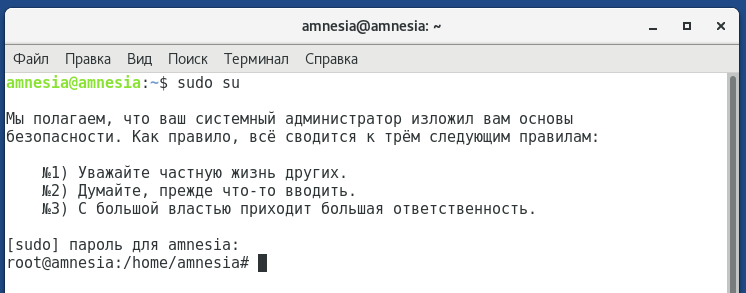

Как смонтировать диск Tails с правами записи

По умолчанию Tails — это Live система, то все сделанные изменения сохраняются в виртуальную файловую систему (фактически, держаться в оперативной памяти), но после перезагрузки компьютера теряются.

Если вам нужно сделать изменения, которые должны остаться насовсем, то для этого:

sudo su mount -o remount -w /lib/live/mount/medium

Данный метод работает только для Tails установленных на USB и только до следующей перезагрузки. То есть в следующую перезагрузку диск опять смонтируется только для чтения, но изменения, сделанные в то время, когда диск был смонтирован для записи, сохраняться. При этом доступ есть только к файлам загрузчика и его настройкам.

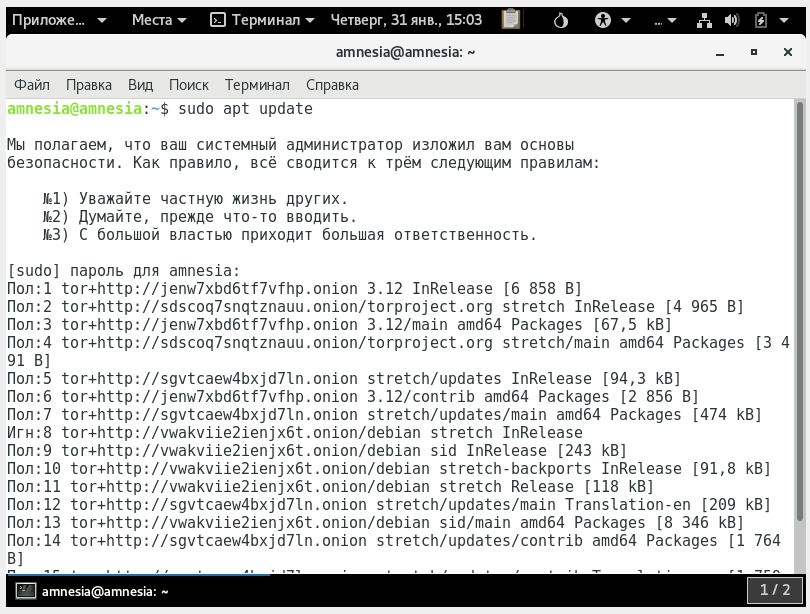

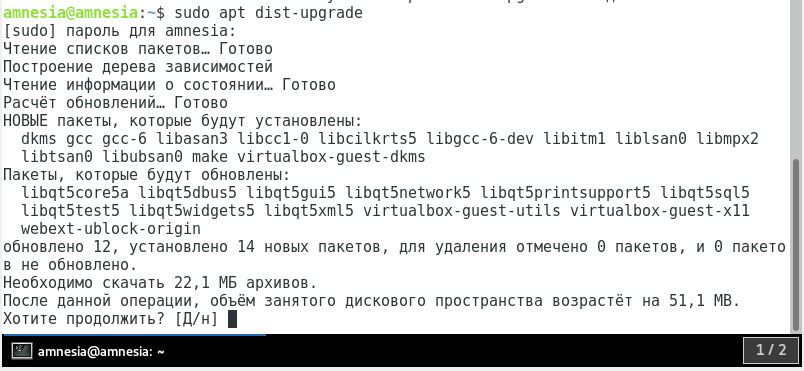

Как обновить программы в Tails

Tails это дистрибутив на основе Debian, поэтому там работают команды для обновления пакетов:

sudo apt update

sudo apt dist-upgrade

Но в связи с тем, что это Live система, то все сделанные изменения будут потеряны после перезагрузки. В связи с особенностями работы постоянного хранилища (сохраняется только то, что предусмотрено разработчиками), то даже если оно активировано, обновлённые программы не будут туда записываться — то есть после перезагрузки системы пакеты будут в исходном состоянии.

Если вы подключили диск с правами на запись, а затем выполнили обновление программ, то, по идее, сделанные изменения должны сохраниться. Но нужно помнить, что последствия могут быть непредсказуемыми: из-за ограничения места на диске, либо из-за отсутствия в репозитории необходимых пакетов (поскольку это репозиторий Live системы), после такого обновления в системе может произойти что угодно: в том числе она может оказаться полностью неработоспособной.

Защита от атак cold boot

Во время использования компьютера, все данные, с которыми вы обращаетесь, временно записываются в оперативную память (RAM): тексты, сохранённые файлы, также пароли и зашифрованные ключи. Чем более недавняя активность, тем больше вероятность того, что данные все еще будут в ОЗУ.

После выключения компьютера данные в оперативной памяти быстро исчезают, но они могут оставаться в ОЗУ после отключения до нескольких минут. Атакующий, имеющий доступ к компьютеру, до полного исчезновения может восстановить важные данные из вашего сеанса.

Это может быть достигнуто использованием техники называемой cold boot attack. Для предотвращения этой атаки, данные в ОЗУ переписываются случайной информацией во время выключения Tails. Это стирает все следы от вашей сессии на этом компьютере.

Более того, атакующий у которого есть физический доступ к компьютеру во время работы Tails, также может восстановить данные из ОЗУ. Чтобы это избежать, изучить различные методы быстрого выключения Tails (об этом в следующем параграфе).

Насколько мы знаем, атаки cold boot не сильно распространены для восстановления данных, но хорошо быть к ним готовыми. Если сразу после выключения не происходит атака cold boot, оперативная память сама по себе опустошается в течение минут, и все данные пропадают.

Выключение Tails

Имеется несколько способов выключить Tails:

- Кликнуть на системное меню, расположенное в правом верхнем углу экрана и выбрать либо:

-

для отключения компьютера

для отключения компьютера

-

для перезапуски компьютера.

для перезапуски компьютера.

- Физическое удаление USB диска или DVD с которого запущен Tails.

Этот метод в редки обстоятельствах ломает файловую систему вашего постоянного хранилища. Используйте этот метод только в крайних обстоятельствах.

Если после использования этого метода вы не можете включить persistence, у вас должно получиться восстановить большинство информации выполним проверку файловой системы постоянного хранилища.

При выключении информация, имеющаяся в ОЗУ, стирается для защиты от атак cold boot.

Доступ к ресурсам локальной сети

Под термином «локальная сеть» здесь имеется ввиду набор компьютеров и устройств, которые можно достичь напрямую с вашего компьютера без выхода в Интернет. Например, ваш домашний роутер, ваш сетевой принтер или интранет вашей компании скорее всего находятся в вашей локальной сети, также называемой LAN (Local Area Network). С технической точки зрения это относится к IP адресам в диапазонах

- 10.0.0.0-10.255.255.255 (10/8)

- 172.16.0.0-172.31.255.255 (172.16/12)

- 192.168.0.0-192.168.255.255 (192.168/16)

Соображения безопасности

Доступ к ресурсам в локальной сети может быть полезен в контексте Tails, например, для обмена документами с кем-то в той же локальной сети без выхода в Интернет.

Но приложение, которое может подключаться как к ресурсам в Интернете (через Tor), так и к ресурсам в локальной сети (без Tor), может нарушить вашу анонимность. Например, если веб-сайт, который вы посещаете анонимно с помощью Tor Browser, может также подключаться к другим веб-страницам, относящимся к вашей локальной сети, то эта информация может показать ваше местоположение. Вот почему Tor Browser не имеет доступа к локальной сети в Tails.

На этой странице описываются некоторые меры безопасности, встроенные в Tails для защиты от таких атак, и объясняется, как получить доступ к некоторым типам ресурсов в локальной сети.

Предупреждение: соединения с локальной сетью не являются анонимными и не проходят через Tor.

Просмотр веб-страниц в локальной сети

Невозможно получить доступ к веб-страницам в локальной сети с помощью Tor Browser. Это не позволяет веб-сайтам в Интернете определять ваше местоположение по содержанию других веб-страниц, которые могут относиться к вашей локальной сети.

Чтобы получить доступ к веб-страницам в локальной сети, используйте вместо этого небезопасный браузер.

Загрузка файлов с веб-страниц в локальной сети

Если вы загружаете файлы с помощью небезопасного браузера, вы не сможете получить к ним доступ за пределами самого небезопасного браузера.

Чтобы загрузить файлы с веб-страниц в локальной сети, вы можете использовать команду curl. Например, чтобы загрузить документ, доступный в локальной сети по адресу http://192.168.1.40/document.pdf, выполните следующую команду:

curl http://192.168.1.40/document.pdf

Загрузка файлов с FTP-сервера в локальной сети

Откройте файловый менеджер Nautilus — это можно сделать открыв любую папку.

Нажмите на Other Locations (Другие места) на боковой панели.

Введите адрес FTP-сервера в текстовом поле «Подключиться к серверу». Например:

ftp://192.168.1.25/

Нажмите Connect (Подключиться).

Надёжное удаление файлов и очистка диска

Зачем использовать надёжное (безопасное) удаление?

При удалении файла операционные системы, на самом деле, не удаляют содержимое файла. Этого не происходит даже после очистки корзины или явного удаления файла, например, из командной строки.

Вместо этого они просто удаляют запись о файле из каталога файловой системы, потому что это требует меньше работы и, следовательно, быстрее. Содержимое файла — фактические данные — остаются на носителе. Данные будут оставаться там до тех пор, пока операционная система не использует пространство для новых данных.

Аналогично, переформатирование, изменение разделов или перезапись образа системы не всегда гарантируют запись в каждую область диска, хотя все это приведёт к тому, что для большинства программного обеспечения диск будет выглядеть пустым или, в случае перезаписи образа, пустым, за исключением файлов, представленных на образе.

Наконец, даже когда носитель данных перезаписан, физические свойства носителя могут позволить восстановить предыдущее содержимое. В большинстве случаев, однако, это восстановление невозможно путём простого считывая данные с запоминающего устройства обычным способом, а требует использования лабораторных методов, таких как разборка устройства и прямой доступ/чтение из его компонентов.

Предупреждение о флешках и твердотельных дисках

Описанные ниже методы не будут работать должным образом на USB-накопителях и твердотельных дисках.

- Существующие методы надёжного удаления отдельных файлов, ориентированные на жёсткий диск, неэффективны.

- Перезапись всего диска в два раза обычно, но не всегда, достаточна для гарантированной очистки диска.

Примечание: к сожалению, в настоящее время Tails не позволяет выполнять эту задачу с помощью графических инструментов.

Гарантированное удаление файлов

В Tails вы можете безопасно удалять файлы благодаря расширению файлового браузера.

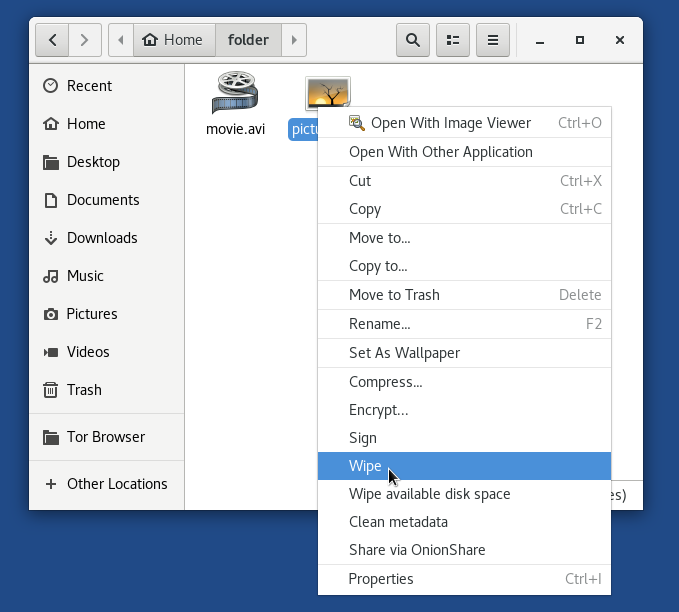

- Откройте браузер файлов, для этого в меню Places (Места) откройте любую папку или кликните на рабочем столе по значку Home («Домашняя папка»).

- Перейдите к папке, содержащей файлы, которые вы хотите удалить.

- С помощью мыши выберите файлы, которые вы хотите удалить.

- Щёлкните правой кнопкой мыши по файлам и выберите Wipe.

В русской версии этот пункт называется Затереть:

- Подтвердите.

- Начнётся удаление. Это может длиться от нескольких секунд до нескольких минут, в зависимости от размера файлов. Потерпите…

Примечание: безопасное удаление файлов не удаляет потенциальные резервные копии файла (например, LibreOffice создаёт резервные копии, которые позволяют вам восстановить работу в случае, если LibreOffice перестаёт отвечать).

Очистка Корзины

Прежде чем приступить к безопасной очистке свободного места на диске, обязательно очистите корзину.

- Откройте браузер файлов, для этого в меню Places (Места) откройте любую папку или кликните на рабочем столе по значку Home («Домашняя папка»).

- Нажмите на диск, на котором вы хотите очистить корзину в левой панели, чтобы перейти к корню этого диска.

-

В строке заголовка выберите

→ Show hidden files (Показывать скрытые файлы), чтобы показать скрытые файлы.

→ Show hidden files (Показывать скрытые файлы), чтобы показать скрытые файлы.

- Удалите папку .Trash-1000 или аналогичную.

Примечание: примените эту технику к папке Persistent, чтобы очистить корзину постоянного тома.

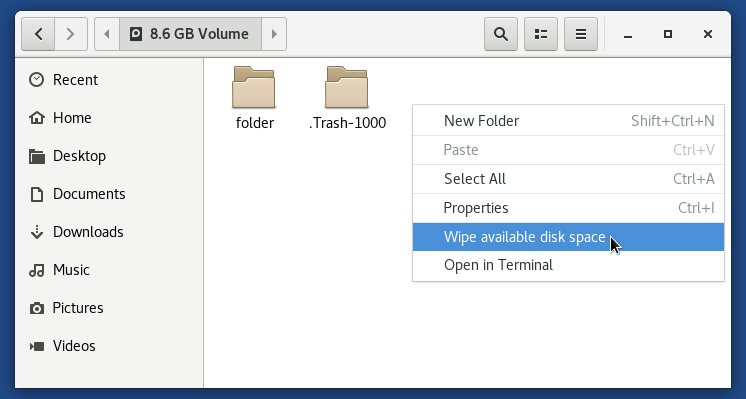

Надёжная очистка доступного дискового пространства

Чтобы очистить содержимое всех файлов, которые ранее были скрыты, но не были надёжно удалены с диска, также можно безопасно очистить все свободное место на диске.

Предупреждение: этот метод не работает должным образом на твердотельных дисках или USB-накопителях.

Диск или папка могут содержать или не содержать другие файлы. Эти файлы не будут удалены во время операции.

- Откройте браузер файлов, для этого в меню Places (Места) откройте любую папку или кликните на рабочем столе по значку Home («Домашняя папка»).

- Нажмите на диск, который вы хотите очистить в левой панели, чтобы перейти к корню этого диска.

- Щёлкните правой кнопкой мыши пустое место на правой панели и выберите Wipe available diskspace (Очистить доступное дисковое пространство).

- Подтвердить.

- Очистка начнётся. Это может длиться от нескольких минут до нескольких часов, в зависимости от размера доступного дискового пространства. Потерпите…

Обратите внимание, что в папке создаётся файл с именем, похожим на tmp.7JwHAyBvA9. Он сделан как можно большим, чтобы использовать все доступное дисковое пространство, а затем безопасно удаляется.

Полное удаление Tails и очистка флешки в Windows

В этом параграфе показано, как удалить Tails с USB-накопителя чтобы его можно было использовать для чего-то другого.

Содержимое USB-накопителя будет утеряно в ходе этой операции, но злоумышленник, используя техники восстановления данных, все равно сможет сказать, что на этом USB-накопителе был установлен Tails если впоследствии вы не очистите все свободное место на диске.

Примечание: следующие инструкции не работают в Windows XP. В версии Diskpart для Windows XP нет списка сменных дисков.

Использование Diskpart

Внимание: вы можете перезаписать любой жёсткий диск на компьютере. Если на каком-то этапе вы не знаете номер диска, остановите работу.

- Убедитесь, что USB-накопитель, который вы хотите сбросить, отключён.

- Нажмите кнопку «Пуск» и выберите «Все программы» → «Стандартные» → «Командная строка», чтобы открыть командную строку,

- Выполните команду

diskpart

чтобы запустить Diskpart.

- Выполните команду

list disk

чтобы получить информацию о каждом диске компьютера.

Например:

Diskpart> list disk Disk ### Status Size Free Dyn Gpt -------- ---------- ------- ------- --- --- Disk 0 Online 80 GB 0 B

- Подключите USB-накопитель, который вы хотите сбросить. Снова запустите команду

list disk

В списке появится новый диск, соответствующий этой флешке.

Например:

Diskpart> list disk Disk ### Status Size Free Dyn Gpt -------- ---------- ------- ------- --- --- Disk 0 Online 80 GB 0 B Disk 1 Online 8 GB 0 B

Убедитесь, что его размер соответствует размеру USB-накопителя, который вы хотите сбросить. Запишите номер диска, назначенный Diskpart для флешки.

- Чтобы выбрать USB-накопитель, выполните следующую команду:

select disk=номер

Замените номер номером диска USB-накопителя, который вы хотите сбросить.

- Выполните команду

clean

чтобы удалить таблицу разделов с USB-накопителя.

- Выполните команду

convert mbr

чтобы создать новую таблицу разделов на USB-накопителе.

- Выполните команду

create partition primary

для создания нового первичного раздела на USB-накопителе.

Полное удаление Tails и очистка флешки в Linux

В этом параграфе показано, как в Linux удалить Tails с USB-накопителя чтобы его можно было использовать для чего-то другого.

Содержимое USB-накопителя будет утеряно в ходе этой операции, но злоумышленник все равно сможет сказать, что на этом USB-накопителе был установлен Tails, используя методы восстановления данных, если впоследствии вы не выполните надёжную очистку всего свободного места на диске.

Использование GNOME Disks (программы Диски)

Внимание: вы можете перезаписать любой жёсткий диск на компьютере. Если в какой-то момент вы не уверены, какое устройство выбрать, прекратите работу.

- Убедитесь, что USB-накопитель, который вы хотите сбросить, отключён.

-

Выберите Applications (Приложения) → Utilities (Утилиты) → Disks (Диски) для запуска программы GNOME Disks.

Список всех устройств хранения данных на компьютере отображается в левой панели окна. -

Подключите USB-накопитель, который вы хотите сбросить.

Новое устройство появится в списке устройств хранения. Это новое устройство соответствует USB-накопителю, который вы подключили. Нажмите на него. - На правой панели окна убедитесь, что устройство соответствует USB-накопителю, который вы хотите сбросить, его марке, размеру хранилища и т. д.

-

Чтобы сбросить USB-накопитель, нажмите кнопку

в строке заголовка и выберите Format Disk… (Форматировать диск…).

в строке заголовка и выберите Format Disk… (Форматировать диск…).

- В диалоговом окне Format Disk (Форматировать диск):

- Если вы хотите безопасно удалить все данные, выберите Overwrite existing data with zeroes (Перезаписать существующие данные нулями) в раскрывающемся списке Erase (Стереть).

- В раскрывающемся списке Partitioning (Создание разделов) выберите Compatible with all systems and devices (MBR/DOS) (Совместимо со всеми системами и устройствами» (MBR/DOS)).

Затем нажмите кнопку Format… (Форматировать…).

- В диалоговом окне подтверждения нажмите кнопку Format (Форматировать) для подтверждения.

-

Чтобы убедиться, что все изменения записаны на USB-накопитель, нажмите кнопку

в строке заголовка.

в строке заголовка.

Сброс USB-флешки в самой Tails

Если Tails — ваша единственная система Linux, вы можете сбросить USB-накопитель Tails непосредственно с USB-накопителя во время работы Tails.

- При запуске Tails добавьте опцию загрузки

toram

в меню Boot Loader. Для получения подробных инструкций см. Документацию по использованию меню загрузчика.

-

Если Tails запускается как обычно, следуйте инструкциям по сбросу USB-накопителя с помощью дисков GNOME.

Если система не запускается, это означает, что на компьютере недостаточно оперативной памяти (ОЗУ) для этого режима работы. Попытайтесь выполнить сброс с другого компьютера или найдите другую систему Linux, например другую USB-флешку Tails.

Подмена MAC адреса (спуфинг MAC)

Что такое MAC адрес?

Каждый сетевой интерфейс — проводной или Wi-Fi — имеет MAC адрес, который является серийным номером, установленным каждого интерфейса на заводе его производителем. MAC адреса используются в локальной сети для идентификации каждого сетевого интерфейса при передаче данных.

В то время как IP адрес определяет, где вы находитесь в Internet, MAC адрес определяет, какое устройство вы используете в локальной сети. MAC адреса полезны только в локальной сети и не отправляются через Интернет.

Такой уникальный идентификатор, используемый в локальной сети, может навредить вашей конфиденциальности. Вот два примера:

- Если ваш ноутбук подключается к нескольким Wi-Fi сетям, во всех этих локальных сетях используется один и тот же MAC адрес вашего Wi-Fi интерфейса. Кто-то наблюдающий за этими сетями может распознать ваш MAC адрес и проследить ваше географическое расположение.

- Другие клиенты локальной сети могут видеть, что кто-то использует Tails, они могут связать пользователя Tails с вашим MAC адресом.

Что означает спуфинг (подмена) MAC адреса?

Tails может временно изменить MAC адрес ваших сетевых интерфейсов на случайные значения на время рабочей сессии. Это и называется «спуфинг MAC адреса». Спуфинг MAC адреса в Tails прячет серийный номер вашего сетевого интерфейса, для стороннего наблюдателя это выглядит так: к сети подключается новое устройство, которое он никогда раньше не видел (и никогда больше не увидит).

Спуфинг MAC адреса включен по умолчанию в Tails поскольку обычно это несёт только выгоды. Но в некоторых ситуациях это также может привести проблемам подключения или сделать вашу сетевую активность выглядящей подозрительно. Эта документация объясняет, использовать ли MAC спуфинг или нет исходя из вашей ситуации.

Когда оставлять подмену MAC адреса включеной

По умолчанию спуфинг MAC адреса включён для всех сетевых интерфейсов. Это обычно полезно, даже если вы не собираетесь прятать ваше географическое расположение.

Вот несколько примеров:

- Используя ваш компьютер в публичных сетях без регистрации, например, бесплатные Wi-Fi сервисы в ресторанах, где вам не нужно регистрировать свою идентичность. В этом случае подмена MAC адреса прячет факт, что ваш компьютер подключался к этой сети.

- Используя ваш компьютер в сетях, которые вы используете часто, например, у друзей, на работе, в университете и так далее. У вас уже есть тесные отношения с этим местом, но подмена MAC-адреса скрывает тот факт, что ваш компьютер подключён к этой сети в определённое время. Это также скрывает тот факт, что вы используете Tails в этой сети.

Когда отключить подмену MAC-адреса

В некоторых ситуациях подмена MAC-адреса не несёт выгоды, но вдобавок может оказаться проблематичной. В таких случаях вы можете отключить подделку MAC-адресов.

Обратите внимание, что даже если спуфинг MAC отключён, ваша анонимность в Интернете сохраняется:

- Злоумышленник в локальной сети может видеть только зашифрованные соединения с сетью Tor.

- Ваш MAC-адрес не отправляется через Интернет на веб-сайты, которые вы посещаете.

Однако отключение подмены MAC-адресов позволяет локальной сети снова отслеживать ваше географическое местоположение. Если это проблематично, рассмотрите возможность использования другого сетевого устройства или перехода в другую сеть.

Вот несколько примеров:

- Использование общедоступного компьютера, например, в интернет-кафе или библиотеке. Этот компьютер регулярно используется в этой локальной сети, и его MAC-адрес не связан с вашей идентификационной информацией. В этом случае подмена MAC-адреса может сделать невозможным подключение. Администраторам сети может даже показаться подозрительным, что в этой сети используется неизвестный MAC-адрес.

- На некоторых сетевых интерфейсах подмена MAC-адреса невозможна из-за ограничений в оборудовании или в Linux. Tails временно отключает такие сетевые интерфейсы. Вы можете отключить подделку MAC-адресов, чтобы иметь возможность их использовать.

- Некоторые сети разрешают соединения только из списка авторизованных MAC-адресов. В этом случае подмена MAC-адреса делает невозможным подключение к таким сетям. Если в прошлом вам был предоставлен доступ к такой сети, то подделка MAC-адресов может помешать вам подключиться.

- Используя свой собственный компьютер дома. Ваша личность и MAC-адрес вашего компьютера уже связаны с этой локальной сетью, поэтому подмена MAC-адреса, вероятно, бесполезна. Но если доступ к вашей локальной сети ограничен на основе MAC-адресов, возможно, будет невозможно установить соединение с поддельным MAC-адресом.

Отключение подделки MAC-адреса

Вы можете отключить подделку MAC-адресов в Tails Greeter:

- Когда появится диалоговое окно Additional Settings (Дополнительные настройки), нажмите MAC Address Spoofing (Подмена MAC-адреса).

- Выберите опцию Don't spoof MAC addresses (Не подделывать MAC-адреса).

Другие соображения

- Другие средства наблюдения могут выявить ваше географическое местоположение: видеонаблюдение, мобильный телефон, транзакции по кредитным картам, социальные контакты и т. д.

- При использовании Wi-Fi любой, находящийся в пределах досягаемости вашего интерфейса Wi-Fi, может видеть ваш MAC-адрес, даже не будучи подключённым к той же точке доступа Wi-Fi.

- При использовании подключения мобильного телефона, такого как 3G или GSM, идентификатор вашей SIM-карты (IMSI) и серийный номер вашего телефона (IMEI) всегда сообщаются оператору мобильной связи.

- Некоторые порталы могут отправлять ваш MAC-адрес через Интернет на свои серверы аутентификации. Это не должно повлиять на ваше решение относительно подмены MAC-адреса. Если вы решили использовать поддельный MAC адрес, то пока он не изменится, ваш Интернет-провайдер будет узнавать ваш компьютер и разрешать подключения.

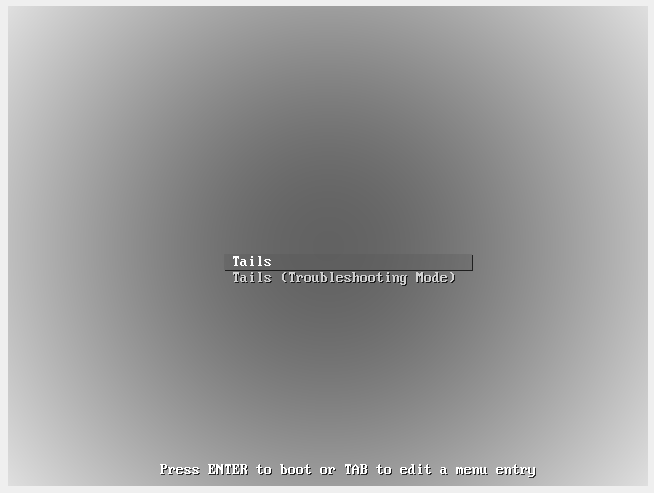

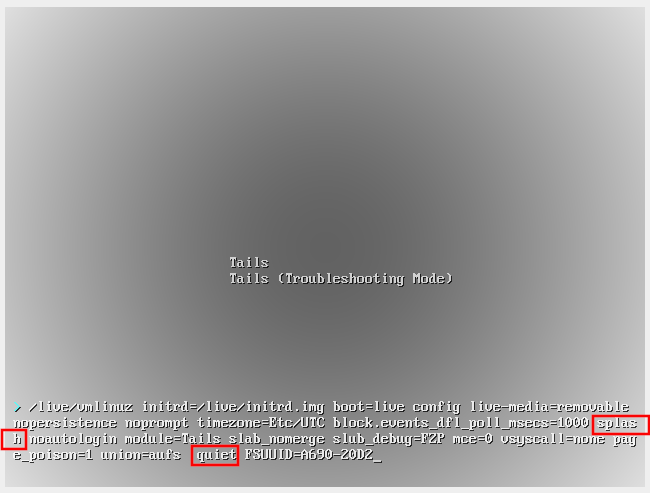

Опции запуска системы

При запуске Tails вы можете указать параметры запуска, чтобы повлиять на базовую функциональность дистрибутива. Существует два способа указания параметров запуска:

Использование меню Boot Loader

Меню Boot Loader — это первый экран, который появляется при запуске Tails.

Troubleshooting Mode (Режим устранения неполадок) отключает некоторые функции ядра Linux и может работать лучше на некоторых компьютерах. Вы можете попробовать эту опцию, если вы думаете, что у вас возникают ошибки, связанные с совместимостью оборудования при запуске Tails.

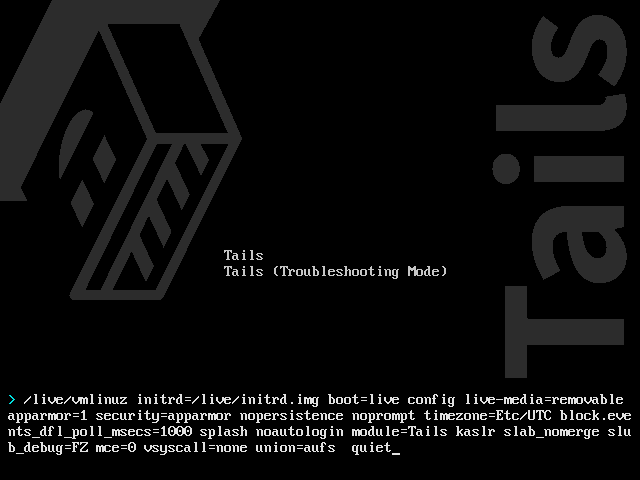

- Чтобы добавить опцию загрузки, нажмите Tab, когда появится меню Boot Loader. Список параметров загрузки отображается в нижней части экрана.

- Нажмите пробел и введите параметр загрузки, который вы хотите добавить.

- Если вы хотите добавить более одного варианта загрузки, введите их один за другим и разделите их пробелом.

- Затем нажмите Enter, чтобы запустить Tails.

Использование Tails Greeter

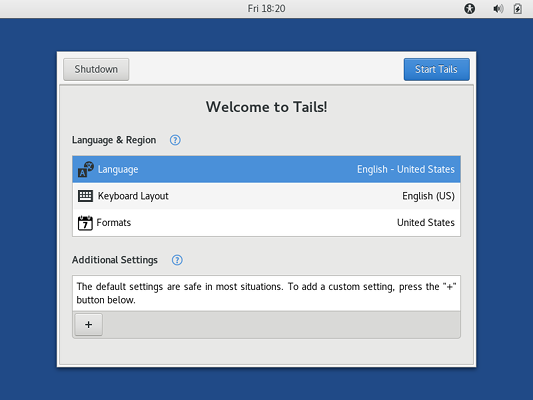

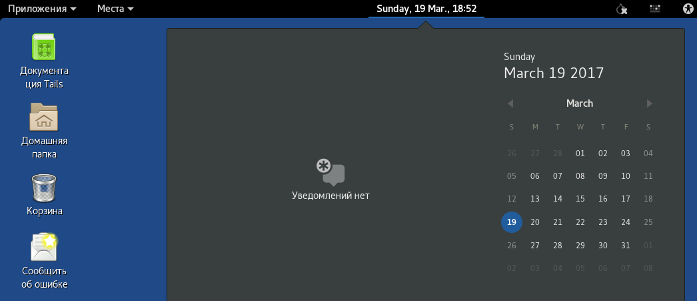

Tails Greeter появляется после меню загрузчика, но до рабочего стола GNOME:

Вы можете активировать вспомогательные технологии, такие как программа чтения с экрана или большой текст, из меню универсального доступа (![]() который выглядит как человек) в верхней панели.

который выглядит как человек) в верхней панели.

Чтобы запустить Tails без опций, нажмите кнопку Start Tails.

Язык и регион

Вы можете настроить Tails в зависимости от вашего языка и местоположения из Tails Greeter.

Раздел языка и региона Tails Greeter

- Опция Language (Язык) позволяет изменить основной язык интерфейса.

Текст, который ещё не переведён, появится на английском языке.

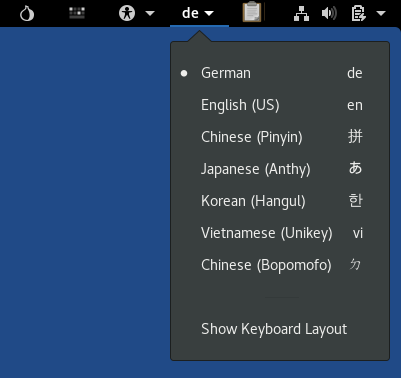

- Параметр Keyboard Layout (Раскладка клавиатуры) позволяет изменить раскладку клавиатуры. Например, чтобы переключиться на клавиатуру AZERTY, которая распространена во Франции.

Вы по-прежнему сможете переключаться между различными раскладками клавиатуры на рабочем столе после запуска Tails.

Меню в правом верхнем углу рабочего стола для переключения между различными раскладками клавиатуры:

- Опция Formats (Форматы) позволяет изменять формат даты и времени, первый день недели, единицы измерения и размер бумаги по умолчанию в соответствии со стандартами, используемыми в стране.

Например, США и Великобритания, две англоязычные страны, имеют разные стандарты:

| США | Объединенное Королевство | |

|---|---|---|

| Дата и время | 3/17/2017 3:56 PM | 17/03/2017 15:56 |

| Первый день недели | Воскресенье | Понедельник |

| Система мер | Имперская | Метричная |

| Размер бумаги | Письмо | A4 |

С помощью этой опции вы также можете отображать календарь на другом языке, отличным от основного. Например, для отображения американского календаря с неделями, начинающимися в воскресенье, когда основным языком является русский.

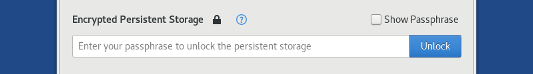

Зашифрованное постоянное хранилище

Если на USB-накопителе обнаружено зашифрованное постоянное хранилище, в разделе Tails Greeter появится раздел Encrypted persistence storage «Зашифрованное постоянное хранилище»:

Дополнительные настройки

Tails настроен с осторожностью, чтобы быть максимально безопасным по умолчанию. Но, в зависимости от вашей ситуации, вы можете изменить одну из следующих настроек в Tails Greeter.

Дополнительные настройки Tails Greeter

- Установка администратора, чтобы иметь возможность выполнять административные задачи, такие как установка дополнительного программного обеспечения или доступ к внутренним жёстким дискам компьютера.

Смотрите нашу документацию по паролю администратора.

- Отключите спуфинг MAC-адреса, чтобы предотвратить проблемы с сетевыми интерфейсами.

Смотрите нашу документацию по подмене MAC-адресов.

- Измените конфигурацию сети на:

- Подключайтесь напрямую к сети Tor (по умолчанию).

- Настройте мост Tor или локальный прокси:

- Если вы хотите использовать мосты Tor, потому что ваше интернет-соединение подвергается цензуре, или вы хотите скрыть тот факт, что вы используете Tor.

- Если вам нужно использовать локальный прокси для доступа в Интернет.

- После запуска Tails и подключения к сети, помощник проведёт вас через настройку Tor.

- Отключите все сети, если вы хотите работать полностью автономно с дополнительной безопасностью.

Горячие клавиши

| Alt+L | Язык |

| Alt+K | Раскладка клавиатуры |

| Alt+F | Форматы |

| Alt+P | Зашифрованный постоянный раздел |

| Alt+A | Дополнительные настройки |

| Ctrl+Shift+A | Пароль администрирования |

| Ctrl+Shift+M | Спуфинг MAC адреса |

| Ctrl+Shift+N | Настройка сети |

| Alt+S | Запустить Tails |

Включение беспроводных устройств

При запуске Tails включаются устройства Wi-Fi, WWAN и WiMAX.

Но все другие виды беспроводных устройств, таких как Bluetooth, GPS и FM-устройства, по умолчанию отключены. Если вы хотите использовать такое устройство, вам нужно сначала включить его.

Активация беспроводного устройства

Эта техника использует командную строку.

- При запуске Tails установите пароль администратора.

- Чтобы узнать индекс беспроводного устройства, которое вы хотите включить, откройте терминал с правами root и выполните следующую команду:

rfkill list

Например, команда может вернуть следующее:

0: phy0: Wireless LAN

Soft blocked: no

Hard blocked: no

1: hci0: Bluetooth

Soft blocked: yes

Hard blocked: no

2: gps0: GPS

Soft blocked: yes

Hard blocked: no

Индекс устройства — это число, которое появляется в начале трёх строк, описывающих каждое устройство. В этом примере индекс устройства Bluetooth равен 1, а индекс устройства GPS — 2. Вероятно, у вас могут быть другие значения.

- Чтобы включить беспроводное устройство, выполните следующую команду в терминале root, заменив [индекс] на индекс, найденный на шаге 2:

rfkill unblock [индекс]

Пример команды для разблокировки GPS устройства (у вас может быть другая цифра):

rfkill unblock 2

- Чтобы убедиться, что беспроводное устройство включено, снова выполните следующую команду в root терминале:

rfkill list

Эти выходные данные должны быть очень похожи на выходные на шаге 2, но устройство, включённое на шаге 3, больше не должно блокироваться программным способом

Например, команда может вернуть следующее:

0: phy0: Wireless LAN

Soft blocked: no

Hard blocked: no

1: hci0: Bluetooth

Soft blocked: yes

Hard blocked: no

2: gps0: GPS

Soft blocked: no

Hard blocked: no

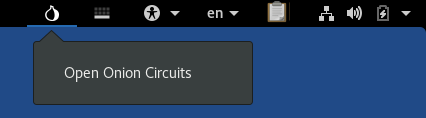

Просмотр статуса и цепей Tor

Значок статуса Tor

Текущий статус Tor отображается в виде луковичной иконки в области уведомлений:

Если вы не подключены к Tor, по умолчанию все подключения к Интернету блокируются.

Луковые цепи

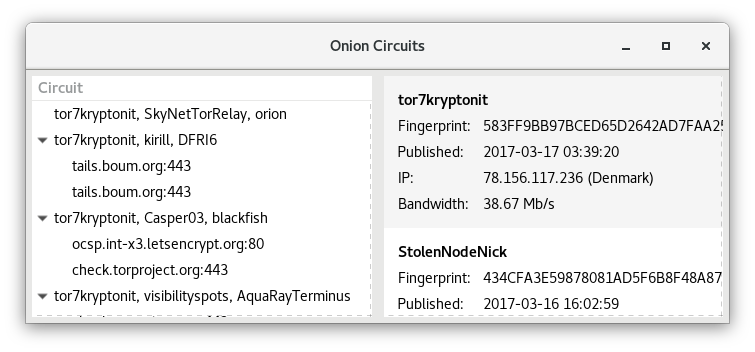

Onion Circuits (Луковые цепи) отображает информацию о текущих цепях Tor и соединениях.

Чтобы открыть Onion Circuits, щёлкните значок состояния Tor и выберите Open Onion Circuits (Открыть схемы луковицы).

Цепи, установленные Tor, перечислены на левой панели. Схема Tor состоит из трёх реле:

- Первое реле или охранник. Если вы настроили мост Tor, ваш мост будет первым реле.

- Второе реле или средний узел.

- Выходной узел.

При подключении к целевому серверу, например, при посещении веб-сайта, это соединение появляется в списке под используемой им схемой.

В приведённом выше примере соединение с check.torproject.org проходит через реле Unnamed, betGamersTorRelay и выходной узел hessel0.

Если вы щёлкнете по цепи, на правой панели появятся технические сведения об узле.

Ваши данные не будут сохранены без явного запроса

Tails не оставляет следов на компьютере, который вы используете, если вы не попросите об этом явно. Важно понимать некоторые последствия этого.

Запуск компьютера на носителе, содержащем Tails, ничего не меняет в операционной системе, фактически установленной на вашем жёстком диске: в качестве live системы Tails не нужно использовать ваш жёсткий диск в течение всего сеанса. Если ваш жёсткий диск отсутствует или повреждён, это не помешает вашему компьютеру запустить Tails. Следовательно, для возврата в вашу обычную операционную систему достаточно извлечь диск DVD или USB-диск, содержащий файлы Tails.

Вы должны сохранить все, что хотите сохранить для последующего доступа, на отдельном устройстве (другой USB-накопитель, другой DVD-диск или любое другое устройство по вашему выбору) или использовать функцию постоянного хранилища.

Доступ к внутренним жёстким дискам

Доступ к внутренним дискам компьютера имеет последствия для безопасности:

- Вы можете оставить следы своей деятельности Tails на жёстких дисках.

- Если Tails скомпрометирован, вредоносное ПО может установить себя в вашей обычной операционной системе.

- Если приложение в Tails взломано, оно может получить доступ к личным данным на ваших дисках и использовать их для деанонимизации вас.

Для доступа к внутренним жёстким дискам:

- При запуске Tails установите пароль администратора.

- Откройте файловый менеджер Nautilus.

- Нажмите на жёсткий диск по вашему выбору в левой панели.

Если ваша обычная операционная система находится в режиме гибернации, доступ к ней может привести к повреждению вашей файловой системы. Доступ к вашему диску возможен только в том случае, если ваша система была выключена правильно.

Если на ваших дисках установлена система GNU/Linux, вы можете получить доступ только к файлам, принадлежащим первому пользователю (uid=1000) в этой системе.

Во всех случаях могут возникнуть проблемы с разрешениями. Чтобы обойти ограничения разрешений, вы можете запустить Nautilus с правами администратора.

Как в Tails настроить программу для выхода в Интернет. Настройки Интернет-подключения для утилит командной строки

Все программы Tails настроены для работы через Tor. Если вы попытаетесь выйти в сеть, то если эта программа не настроена делать подключения через Tor, то ей будет запрещён выход в Интернет.

Настраивать использование сети другими приложениями нужно индивидуально для каждой программы.

В качестве настроек нужно выбирать протокол SOCKS (либо SOCKS5), в качестве имени хоста localhost, и в качестве порта 9050.

Аналогично с утилитами командной строки, вы не сможете скачать файл с помощью curl или wget если не будете использовать Tor. Для этого у них есть опция —proxy, поэтому для скачивания файлов программы нужно использовать примерно так:

curl --proxy socks://localhost:9050/ https://hackware.ru

И:

wget --proxy socks://localhost:9050/ https://hackware.ru

Вместо https://hackware.ru укажите другое имя хоста или файл для загрузки.

Кстати, такие привычные программы вроде ping также не будут работать — доступ в сеть будет закрыт.

Будет возникать ошибка Destination Port Unreachable:

ping suip.biz PING suip.biz (185.117.153.79) 56(84) bytes of data. From 10.0.2.15 (10.0.2.15) icmp_seq=1 Destination Port Unreachable ping: sendmsg: Операция не позволена From 10.0.2.15 (10.0.2.15) icmp_seq=2 Destination Port Unreachable ping: sendmsg: Операция не позволена From 10.0.2.15 (10.0.2.15) icmp_seq=3 Destination Port Unreachable ping: sendmsg: Операция не позволена From 10.0.2.15 (10.0.2.15) icmp_seq=4 Destination Port Unreachable ping: sendmsg: Операция не позволена

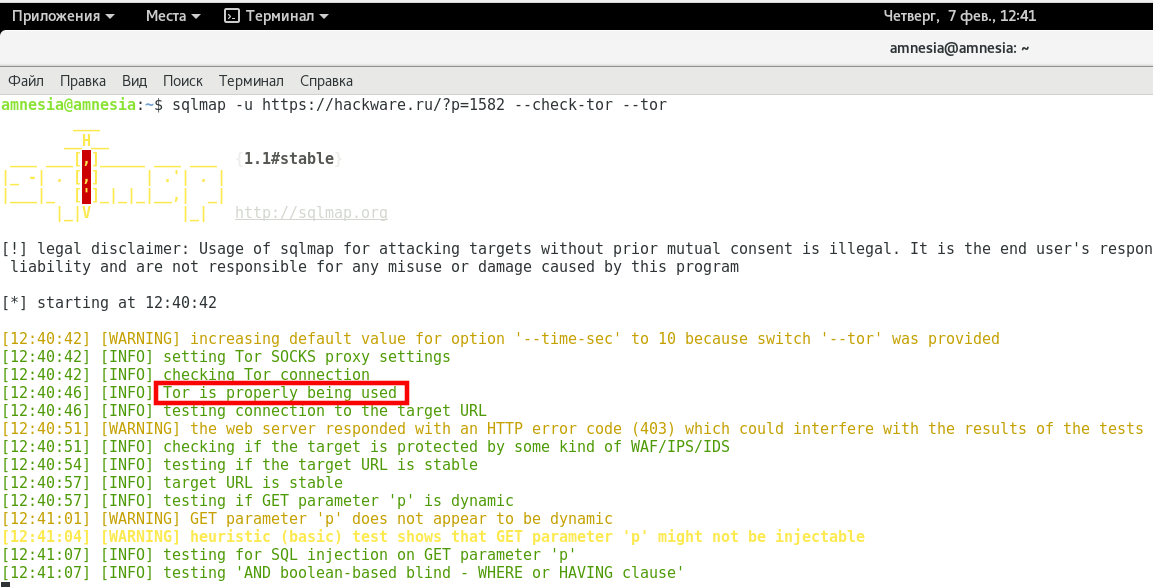

Как использовать sqlmap в Tails

Поскольку сеть Tor уже настроена, то достаточно добавлять к вашей команде запуска sqlmap флаг —tor. Чтобы убедиться, что всё работает как надо, можно запустить команду с флагом —check-tor. Например:

sqlmap -u https://hackware.ru/?p=1582 --tor --check-tor

Часть вывода:

[14:31:35] [INFO] setting Tor SOCKS proxy settings [14:31:35] [INFO] checking Tor connection [14:31:39] [INFO] Tor is properly being used

Строка «Tor is properly being used» говорит о том, что sqlmap посылает свои запросы к целевому сайту через сеть Tor и что они до него доходят.

Использование WPScan в Tails

Сканер WordPress сайтов WPScan имеет опцию —proxy после которой достаточно указать данные сети Tor. Пример команды:

wpscan --url URL --proxy socks://localhost:9050

Использование Nmap в Tails

Те сырые запросы, которые Nmap использует для своих сканирований, являются немаршрутизируемыми через сеть Tor. Говоря простым языком, невозможно использовать Nmap в Tails обычным образом. Тем не менее, это возможно при поддержке программы ProxyChains. Как это сделать описано в статье «Анонимные сканирования с Nmap, sqlmap и WPScan через Tor».

Почему в Tails не сохраняется история введённых команд. Как сделать так, чтобы сохранялась история последних команд Bash

История команд, которые вы вводили и выполняли ранее, весьма удобна, поскольку нажимая ↑ (курсорную стрелку вверх) можно сократить время на выполнение однотипной операции. Также если вы ошиблись, можно вернуться к предыдущей команде и подправить её — не нужно заново набирать длинную команду.

Список последних команд храниться в файле .bash_history, который размещён в домашней папке пользователя. В обычных дистрибутивах Linux этот файл сохраняется после перезагрузки и, например, на следующий день вы можете открыть консоль и найти команду, которую вы вводили вчера и выполнить её ещё раз, без необходимости печатать много символов и вспоминать опции. В Tails это не работает — после перезагрузки файл .bash_history обнуляется и в нём доступны команды только за текущую сессию.

Далее будет показано, как сделать так, чтобы файл .bash_history сохранялся после перезагрузки, то есть чтобы сохранялась история команд. Но вы сами должны оценить, насколько это может повлиять на безопасность: например, если злоумышленники смогли завладеть вашей системой и подобрать пароль от постоянного хранилища, то они смогут увидеть, какие команды вы вводили. Если вы этого не хотите, то не включайте сохранение команд — оставьте настройки по умолчанию.

Итак, если вы всё-таки решились, необходимо сделать три действия:

1. Включить постоянное хранилище

2. В настройках постоянного хранилища включить поддержку Дотфайлов

3. Создать в папке /lib/live/mount/persistence/TailsData_unlocked/dotfiles/ файл .bash_history. Этот файл можно просто скопировать из домашней папки. Вы можете это сделать в файловом менеджере или прямо в командной строке:

cp ~/.bash_history /lib/live/mount/persistence/TailsData_unlocked/dotfiles/

Команды, введённые в текущую сессию, сохранены не будут. Эта функция начнёт работать после перезагрузки компьютера и будет активной только при подключении постоянного хранилища.

Как создать и посмотреть публичный и приватный ключи для шифрования сообщений и файлов

Для создания ключей запустите команду:

gpg --gen-key

После перезагрузки Tails эти ключи будут безвозвратно потеряны. Чтобы ключи и настройки GnuPG сохранялись после перезагрузки компьютера, необходимо:

- активировать постоянное хранилище

- в настройках постоянного хранилища включить функцию GnuPG

Помните, что сделанные настройки персонального хранилища, в том числе активация GnuPG, начнут действовать при следующей загрузке компьютера и активации постоянного хранилища. Если сразу после включения GnuPG сгенерировать ключи, то они будут потеряны — необходимо перезагрузить компьютер.

Чтобы вывести список уже имеющихся публичных ключей в вашем key ring:

gpg --list-keys

Чтобы вывести список секретных ключей в вашем key ring:

gpg --list-secret-keys

Чтобы показать публичный ключ пользователя Alexey Miloserdov:

gpg --export -a "Alexey Miloserdov"

Для экспорта публичного ключа пользователя Alexey Miloserdov в файл public.key:

gpg --export -a "Alexey Miloserdov" > public.key

Эта команда создаст файл с именем public.key с ascii представлением публичного ключа пользователя Alexey Miloserdov.

Для вывода публичного ключа пользователя Alexey Miloserdov в терминал:

gpg --export-secret-key -a "Alexey Miloserdov"

Для соохранения публичного ключа пользователя Alexey Miloserdov в файл с именем private.key:

gpg --export-secret-key -a "Alexey Miloserdov" > private.key

Эта команда создаст файл с именем private.key с ascii представлением приватного ключа пользователя Alexey Miloserdov.

Более подробно об этом смотрите в справочной статье «Как пользоваться gpg: шифрование, расшифровка файлов и сообщений, подпись файлов и проверка подписи, управление ключами».

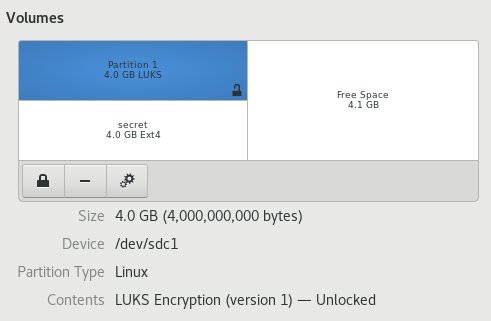

Создание и использование томов LUKS с шифрованием

Введение в LUKS

Примечание: Самый простой способ держать документы зашифрованными в Tails — это использовать зашифрованное постоянное хранилище.

Вы можете создавать другие зашифрованные тома, используя LUKS для шифрования, например, другой USB-накопитель или внешний жёсткий диск. LUKS — это стандарт шифрования дисков в Linux.

- GNOME Disks позволяет создавать зашифрованные тома.

- Рабочий стол GNOME позволяет открывать зашифрованные тома.

Сравнение между LUKS и VeraCrypt

Вы также можете открыть зашифрованные тома VeraCrypt в Tails. VeraCrypt — это инструмент шифрования диска для Windows, macOS и Linux. Смотрите документацию о VeraCrypt далее.

Мы рекомендуем вам использовать:

- VeraCrypt для обмена зашифрованными файлами в разных операционных системах.

- LUKS для шифрования файлов для Tails и Linux.

| Параметр сравнения | LUKS | VeraCrypt |

|---|---|---|

| Совместимость | Linux | Windows + macOS + Linux |

| Создание новых томов | Да | За пределами Tails2 |

| Открытие и изменение существующих томов | Да | Да |

| Зашифрованные разделы (или целые диски) ¹ | Да | Да |

| Зашифрованные файловые контейнеры ¹ | Сложно ² | Просто |

| Возможное отрицание ³ | Нет | Да |

| Простота использования | Проще | Сложнее |

| Скорость | Быстрее | Медленнее |

- Смотрите разницу между файловыми контейнерами и разделами.

- Можно установить VeraCrypt в Tails и полноценно работать с томами VeraCrypt, в том числе создавать их. Смотрите раздел документации Как установить и использовать VeraCrypt в Tails.

- Возможное отрицание: в некоторых случаях (например, со скрытыми томами VeraCrypt) злоумышленник не может технически доказать существование зашифрованного тома.

Как создать зашифрованный раздел

Чтобы открыть GNOME Disks выберите Applications (Приложения) → Utilities (Утилиты) → Disks (Диски).

Определите ваше внешнее устройство хранения

Disks перечисляет все текущие устройства хранения в левой части экрана.

- Подключите внешнее запоминающее устройство, которое вы хотите использовать.

- Новое устройство появится в списке устройств хранения. Нажмите на него:

- Убедитесь, что описание устройства в правой части экрана соответствует вашему устройству: его марке, размеру и т. д.

Отформатируйте устройство

-

Нажмите кнопку

в строке заголовка и выберите Format Disk… (Форматировать диск), чтобы удалить все существующие разделы на устройстве.

в строке заголовка и выберите Format Disk… (Форматировать диск), чтобы удалить все существующие разделы на устройстве.

- В диалоговом окне Format Disk (Форматировать диск):

- Если вы хотите безопасно удалить все данные, выберите Overwrite existing data with zeroes (Перезаписать существующие данные нулями) в раскрывающемся списке Erase (Очистка).

- Выберите Compatible with all systems and devices (MBR/DOS) (Совместимо со всеми системами и устройствами (MBR/DOS)) в раскрывающемся списке Partitioning (Разметка).

Затем нажмите Format… (Формат…).

- В диалоговом окне подтверждения убедитесь, что это правильное устройство. Нажмите Format (Формат) для подтверждения.

Создание нового зашифрованного раздела

Теперь схема разделов в середине экрана показывает пустое устройство:

Свободное пространство 8,1 ГБ:

-

Нажмите на кнопку

, чтобы создать новый раздел на устройстве.

, чтобы создать новый раздел на устройстве.

- В диалоговом окне Create Partition (Создать раздел):

- Partition Size (Размер раздела): вы можете создать раздел на всем устройстве или только на его части. В этом примере мы создаём раздел 4,0 ГБ на устройстве 8,1 ГБ.

- Type (Тип): из выпадающего списка выберите Encrypted, compatible with Linux systems (LUKS + Ext4) (Зашифрованный, совместимый с системами Linux (LUKS + Ext4)).

- Name (Имя): вы можете установить имя для раздела. Это имя остаётся невидимым до тех пор, пока раздел не открыт, но может помочь вам определить его во время использования.

- Passphrase (Пароль): введите кодовую фразу для зашифрованного раздела и повторите её для подтверждения.

Затем нажмите Create (Создать).

Примечание: Если при создании нового раздела возникает ошибка, попробуйте отключить устройство, перезапустить диски GNOME и повторить все шаги с самого начала.

- Создание раздела занимает от нескольких секунд до нескольких минут. После этого новый зашифрованный раздел появится средитомов на устройстве:

-

Если вы хотите создать ещё один раздел в свободном пространстве на устройстве, щёлкните свободное место, а затем снова нажмите кнопку

.

.

Использование нового раздела

Вы можете открыть этот новый раздел на боковой панели браузера файлов с именем, которое вы ему дали.

После открытия раздела с помощью файлового браузера вы также можете получить к нему доступ из меню Places (Места).

Как отрыть существующий зашифрованный раздел

При подключении устройства, содержащего зашифрованный раздел, Tails не открывает раздел автоматически, но вы можете сделать это из файлового браузера.

- Выберите Places (Места) → Computer (Компьютер), чтобы открыть браузер файлов.

- Нажмите на зашифрованный раздел, который вы хотите открыть на боковой панели.

- Введите парольную фразу раздела в строке пароля и нажмите Unlock (Разблокировать).

- После открытия раздела с помощью файлового браузера вы также можете получить к нему доступ из меню Places (Места).

-

Чтобы закрыть раздел после его использования, нажмите кнопку

рядом с разделом на боковой панели файлового браузера.

рядом с разделом на боковой панели файлового браузера.

Хранение конфиденциальных документов

Такие зашифрованные тома не скрыты. Злоумышленник, владеющий устройством, может знать, что на нем есть зашифрованный том. Примите во внимание, что вас могут заставить выдать его пароль или узнать его обманом.

Открытие зашифрованных томов из других операционных систем

Можно открывать такие зашифрованные тома из других операционных систем. Но это может поставить под угрозу безопасность, обеспечиваемую Tails.

Например, миниатюры изображений могут быть созданы и сохранены другой операционной системой. Или содержимое файлов может быть проиндексировано другой операционной системой.

Как изменить пароль зашифрованного раздела

Чтобы открыть GNOME Disks выберите Applications (Приложения) → Utilities (Утилиты) → Disks (Диски).

- Подключите внешнее устройство хранения, содержащее зашифрованный раздел, для которого вы хотите изменить фразу-пароль.

- Устройство появится в списке устройств хранения. Нажмите на него:

- Убедитесь, что описание устройства в правой части экрана соответствует вашему устройству: его марке, размеру и т. д.

-

Нажмите на раздел с

в правом нижнем углу.

в правом нижнем углу.

-

Нажмите кнопку

и выберите Change Passphrase…(Изменить пароль…).

и выберите Change Passphrase…(Изменить пароль…).

Использование зашифрованных томов VeraCrypt

Введение в VeraCrypt

VeraCrypt — это инструмент шифрования диска, который работает в Windows, macOS и Linux.

Дополнительно смотрите:

- Как надёжно зашифровать файлы, диски, флешку (инструкция по VeraCrypt)

- Как установить VeraCrypt в Linux

- Как установить и использовать VeraCrypt в Tails

Сравнение между LUKS и VeraCrypt

Вы также можете создавать и открывать зашифрованные тома LUKS в Tails. LUKS — это стандарт шифрования дисков в Linux. Смотрите нашу документацию по LUKS.

Мы рекомендуем вам использовать:

- VeraCrypt для обмена зашифрованными файлами в разных операционных системах.

- LUKS для шифрования файлов для Tails и Linux.

| Параметр сравнения | LUKS | VeraCrypt |

|---|---|---|

| Совместимость | Linux | Windows + macOS + Linux |

| Создание новых томов | Да | За пределами Tails2 |

| Открытие и изменение существующих томов | Да | Да |

| Зашифрованные разделы (или целые диски) ¹ | Да | Да |

| Зашифрованные файловые контейнеры ¹ | Сложно ² | Просто |

| Возможное отрицание ³ | Нет | Да |

| Простота использования | Проще | Сложнее |

| Скорость | Быстрее | Медленнее |

- Смотрите разницу между файловыми контейнерами и разделами.

- Можно установить VeraCrypt в Tails и полноценно работать с томами VeraCrypt, в том числе создавать их. Смотрите раздел документации Как установить и использовать VeraCrypt в Tails.

- Возможное отрицание: в некоторых случаях (например, со скрытыми томами VeraCrypt) злоумышленник не может технически доказать существование зашифрованного тома.

Разница между файловыми контейнерами и разделами

С VeraCrypt вы можете хранить свои файлы в зашифрованном виде в двух разных видах томов:

ФАЙЛОВЫЕ КОНТЕЙНЕРЫ

![]() Контейнер файлов — это один большой файл, внутри которого вы можете хранить несколько зашифрованных файлов, немного похоже на ZIP-файл.

Контейнер файлов — это один большой файл, внутри которого вы можете хранить несколько зашифрованных файлов, немного похоже на ZIP-файл.

РАЗДЕЛЫ ИЛИ ДИСКИ

![]() Обычно диски (флешки и жёсткие диски) имеют один раздел на весь диск. Таким образом, вы можете зашифровать целую флешку, например. Но диски также можно разбить на несколько разделов.

Обычно диски (флешки и жёсткие диски) имеют один раздел на весь диск. Таким образом, вы можете зашифровать целую флешку, например. Но диски также можно разбить на несколько разделов.

Параметры открытия контейнера VeraCrypt в Tails

Чтобы открыть том VeraCrypt, вам могут потребоваться следующие параметры в зависимости от параметров, выбранных при создании тома:

- Passphrase (Пароль)

- Keyfiles (Файлы ключей): вместо или в дополнение к парольной фразе том VeraCrypt может быть разблокирован с помощью определённого файла или набора файлов.

-

PIM: число, которое необходимо, если оно было указано при создании тома VeraCrypt.

Примечание: Из-за текущих ограничений в Debian, использование PIM в Tails не работает. Это станет возможным в Tails 4.0 (конец 2019 года). - Hidden volume (Скрытый том): если вы хотите разблокировать скрытый том внутри тома VeraCrypt.

- System volume (Системный том): если вы хотите разблокировать зашифрованный системный раздел Windows.

Использование файлового контейнера

Разблокировка файлового контейнера без ключевых файлов

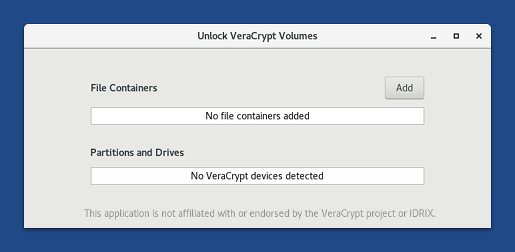

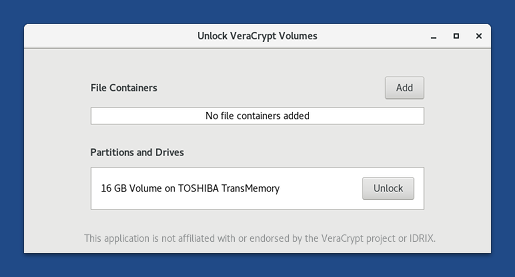

- Выберите Applications (Приложения) → Utilities (Утилиты) → Unlock VeraCrypt Volumes (Разблокировать тома VeraCrypt).

- Нажмите кнопку Add (Добавить) и выберите файл контейнера, который вы хотите разблокировать.

-

Введите параметры, чтобы разблокировать том. Для получения дополнительной информации см. раздел «Параметры разблокировки» выше.

Нажмите Unlock (Разблокировать). -

Unlock VeraCrypt Volumes разблокирует ваш том.

Если разблокировка тома не удалась (например, если вы набрали неверный пароль), нажмите Unlock (Разблокировать), чтобы повторить попытку разблокировки. - Нажмите Open (Открыть), чтобы открыть том в браузере файлов.

Как разблокировать файловый контейнер VeraCrypt с помощью файлов ключей

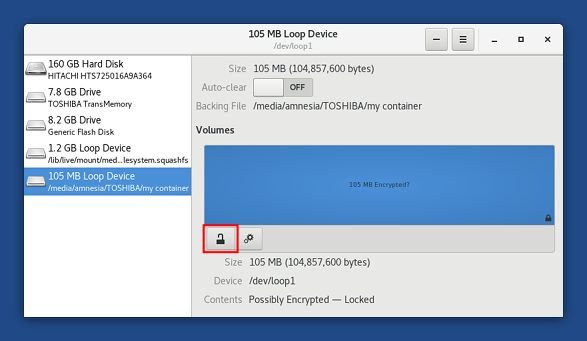

- Выберите Applications (Приложения) → Utilities (Утилиты) → Disks (Диски) чтобы запустить утилиту Диски.

- Выберите Disks (Диски) → Attach Disk Image… (Подключить образ диска…) в верхней панели навигации.

- В диалоговом окне Select Disk Image to Attach (Выбрать образ диска для подключения):

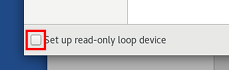

- Снимите флажок Set up read-only loop device (Настроить петлевое устройство только для чтения) в нижнем левом углу, если вы хотите изменить содержимое файлового контейнера.

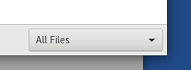

- Выберите All Files (Все файлы) в фильтре файлов в правом нижнем углу.

- Перейдите к папке, содержащей контейнер файла, который вы хотите открыть.

- Выберите контейнер файла и нажмите Attach (Подсоединить).

- На левой панели выберите новое Loop Device, соответствующее вашему файловому контейнеру.

На правой панели должно быть надпись Encrypted? (Зашифровано?).

-

Нажмите кнопку

в правой панели.

в правой панели.

-

Введите параметры, чтобы разблокировать том. Для получения дополнительной информации см. выше раздел «Параметры разблокировки».

Нажмите Unlock (Разблокировать). - Выберите файловую систему, которая отображается под разблокированным томом. Это, вероятно, FAT или NTFS.

-

Нажмите кнопку

, чтобы подключить том.

, чтобы подключить том.

- Нажмите на ссылку /media/amnesia/ в правой панели, чтобы открыть том в браузере файлов.

Как закрыть файловый контейнер

Вы можете либо:

-

На боковой панели браузера файлов нажать кнопку

на метке тома, соответствующего вашему файловому контейнеру.

на метке тома, соответствующего вашему файловому контейнеру.

-

В Unlock VeraCrypt Volumes, нажмите на кнопку

в строке, которая соответствует вашему файловому контейнеру.

в строке, которая соответствует вашему файловому контейнеру.

Использование раздела или диска

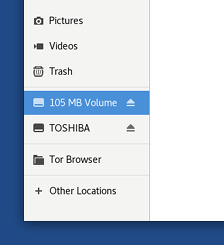

Разблокировка раздела или диска без ключевых файлов

-

Если ваш раздел или диск находится на внутреннем жёстком диске, установите пароль администратора при запуске Tails.

В противном случае подключите USB-накопитель или жёсткий диск, который вы хотите разблокировать. - Выберите Applications (Приложения) → Utilities (Утилиты) → Unlock VeraCrypt Volumes (Разблокировать тома VeraCrypt).

- В списке разделов нажмите Unlock (Разблокировать) в строке, соответствующей вашей флешке или жёсткому диску.

-

Введите параметры, чтобы разблокировать громкость. Для получения дополнительной информации см. выше раздел «Параметры разблокировки».

Нажмите Unlock (Разблокировать). - Нажмите Open (Открыть), чтобы открыть том в браузере файлов.

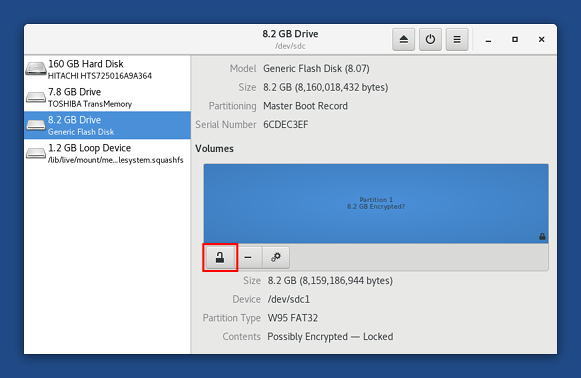

Разблокировка раздела или диска с помощью ключевых файлов

-

Если ваш раздел или диск находится на внутреннем жёстком диске, установите пароль администратора при запуске Tails.

В противном случае подключите USB-накопитель или жёсткий диск, который вы хотите разблокировать. - Выберите Applications (Приложения) → Utilities (Утилиты) → Disks (Диски), чтобы запустить утилиту Диски.

- На левой панели выберите диск, который соответствует вашему USB-накопителю или жёсткому диску.

-

На правой панели выберите раздел, соответствующий вашему тому VeraCrypt.

Должно быть надпись Encrypted? (Зашифровано?). -

Нажмите на кнопку

в правой панели.

в правой панели.

-

Введите параметры, чтобы разблокировать том. Для получения дополнительной информации см. выше раздел «Параметры разблокировки».

Нажмите Unlock (Разблокировать). - Выберите файловую систему, которая отображается под разблокированным томом. Вероятно, это FAT или NTFS.

-

Нажмите кнопку

, чтобы подключить том.

, чтобы подключить том.

- Нажмите на ссылку /media/amnesia/ в правой панели, чтобы открыть том в браузере файлов.

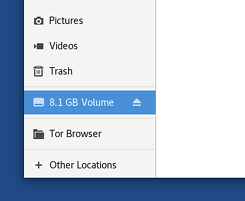

Закрытие раздела или диска

Вы можете на выбор:

-

В программе Unlock VeraCrypt Volumes (Разблокировка томов VeraCrypt) нажать на кнопку

в строке, которая соответствует USB-накопителю или жёсткому диску.

в строке, которая соответствует USB-накопителю или жёсткому диску.

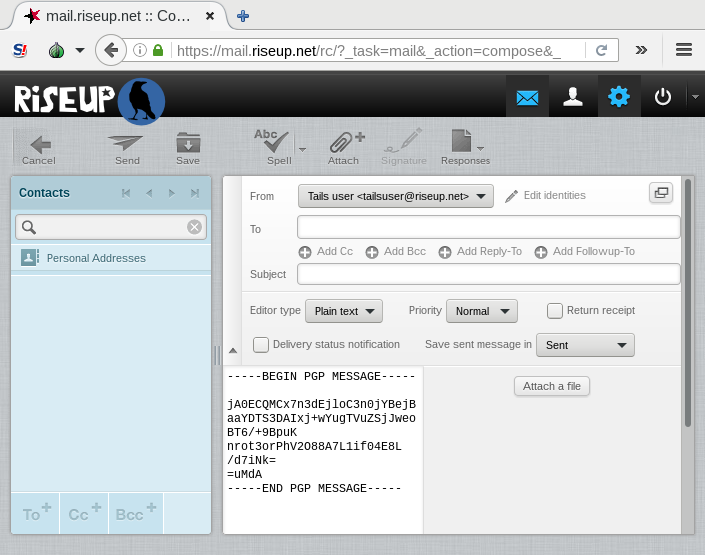

Апплет OpenPGP

Tails включает в себя пользовательский апплет, называемый OpenPGP Applet, для манипулирования текстом с использованием OpenPGP.