SSH (ч.3): Как подключиться к SSH. Настройка клиента OpenSSH

Оглавление

Содержание «Полное руководство по SSH в Linux и Windows»

3. Как подключиться к SSH. Настройка клиента OpenSSH

3.1 Подключение к SSH из Linux

3.2 Подключение к SSH из Windows

3.3 Подключение по SSH с мобильного телефона

3.5 Подключение к SSH по имени хоста

3.6 Подключение по SSH к хосту в VPN

3.7 Выполнение команд на удалённом сервере без создания сессии шелла

3.8 Передача стандартного вывода с локальной машины на удалённую по ssh

3.9 Опции командной строки клиента SSH

3.10 Конфигурационные файлы клиента SSH

3.11 Конфигурационные директивы файлов /etc/ssh/ssh_config и ~/.ssh/config

3.12 Как указать файл ключа для подключения

4. Создание и настройка ключей OpenSSH

5. Копирование файлов с помощью scp и sftp

6. Подсказки и сложные случаи использования OpenSSH

Для подключения к SSH серверу нужен клиент SSH. Подключиться можно из любой операционной системы и даже с мобильного телефона.

Подключение к SSH из Linux

Вам нужно установить пакет ssh (содержит клиент и сервер SSH). На Debian и производных имеется отдельный пакет с клиентом ssh-client — достаточно установить только его или также пакет ssh.

Подключение к SSH из Windows

Для Windows имеются клиенты SSH, например PuTTY. Но это только клиент, без дополнительных возможностей — например, с PuTTY не получится создать ключи для входа на SSH без пароля. По этой причине я сам предпочитаю и рекомендую Cygwin (смотрите «Как начать знакомство с командами Linux: Cygwin»).

Эта программа содержит полнофункциональную версию SSH, в том числе вы без проблем сможете создавать ключи и выполнять другие типичные для SSH действия. По своей сути Cygwin реализует многие возможности командной строки Linux.

Подключение по SSH с мобильного телефона

Имеется большое количество бесплатных программ для подключения к SSH — поищите в магазине приложений «ssh client». Они различаются возможностями: поддержкой работы с ключами, возможность переходить в ландшафтный режим, удобство доступа к специальным клавишам и т. д. — просто выберите любой из них, который вам больше нравится.

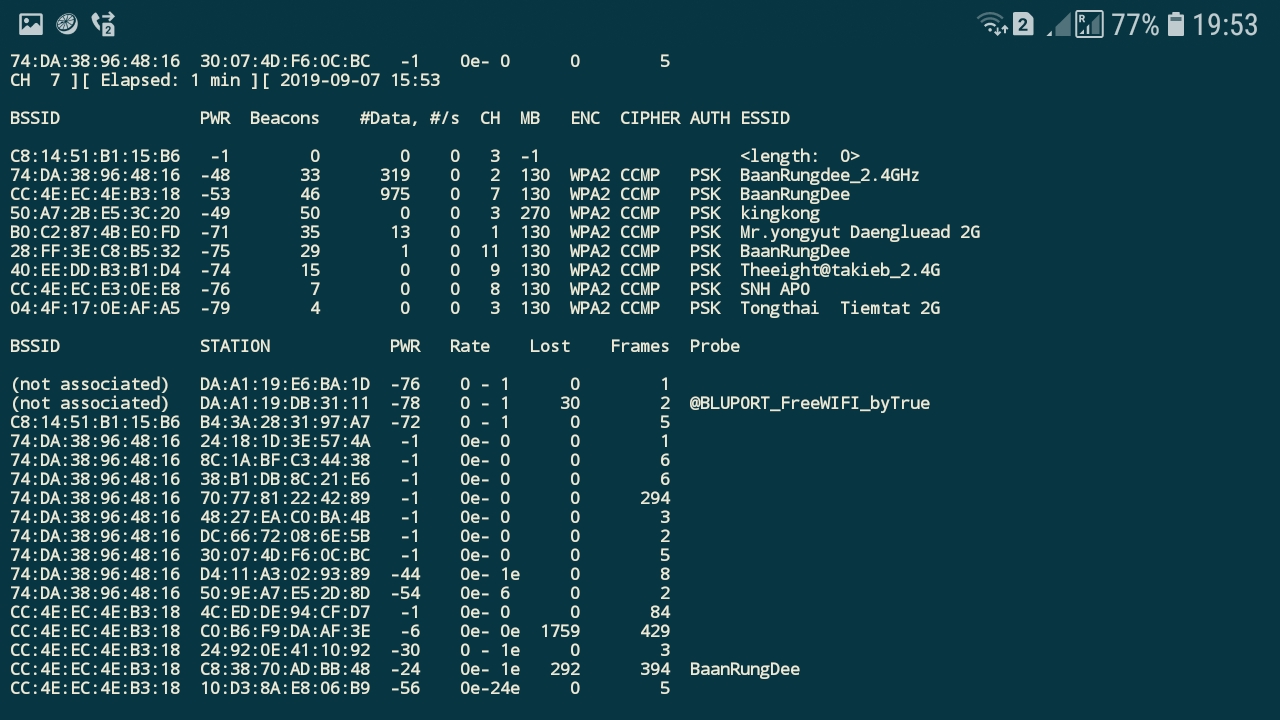

На этом скриншоте я с телефона подключился к настольному компьютеру по SSH и запустил программу мониторинга Wi-Fi сетей. То есть я могу управлять системой Linux и наблюдать за результатами работы программ с телефона.

Как подключиться к SSH

Клиент SSH на Linux — это утилита командной строки, поэтому для ввода команд нужно открыть консоль. А пользователям Windows команды для подключения к SSH серверу нужно вводить в Cygwin.

Команда для подключения имеет следующий вид:

ssh [ПОЛЬЗОВАТЕЛЬ@]АДРЕСАТ [КОМАНДА]

Всё, что помещено в квадратные скобки, является необязательным. То есть в самом простом варианте команда для подключения может быть такой:

ssh АДРЕСАТ

В качестве АДРЕСАТа нужно указать IP к которому нужно подключиться или имя хоста. Поскольку пользователь не указан, то клиент SSH в качестве имени пользователя подставит имя пользователя в текущей сессии.

Типичная команда для подключения выглядит так:

ssh ПОЛЬЗОВАТЕЛЬ@АДРЕСАТ

В качестве ПОЛЬЗОВАТЕЛя нужно указать имя пользователя на удалённой системе, к которой выполняется подключение. В процессе подключения для этого пользователя нужно будет подтвердить свою личность — с помощью пароля или ключа.

Если КОМАНДА не указана, то будет открыт обычный интерактивный шелл к удалённой системе. Если КОМАНДА указана, то при успешном подключении она будет выполнена, а интерактивный шелл открыт не будет, ssh завершит свою работу после выполнения команды.

Также можно указать URI следующего формата:

ssh ssh://[user@]hostname[:port]

Обратите внимание, что в предыдущей записи после двоеточия можно указать порт, для команды вида:

ssh [user@]hostname

нельзя указать порт после двоеточия — для этого используется опция -p.

При первом подключении SSH выведет информацию с запросом:

The authenticity of host '[localhost]:55429 ([::1]:55429)' can't be established. ECDSA key fingerprint is SHA256:Yzxke9YEplA40/3EG8CV2IepRoEborTem6zpb0a7l0g. Are you sure you want to continue connecting (yes/no/[fingerprint])?

Первая строка сообщает нам, что программа не может установить соединение с этим хостом — но не надо спешить расстраиваться.

Во второй строке нам показывают уникальный отпечаток удалённого хоста и спрашивают, хотим ли мы к нему подключиться?

Набираем: yes

Далее появляется сообщение, что хост добавлен в список известных хостов:

Warning: Permanently added '[localhost]:55429' (ECDSA) to the list of known hosts.

При последующих подключениях это сообщение показываться не будет.

Данная процедура — предупреждение о подключении к новым хостам — является надёжной защитой от спуфинга (подмены) IP адресов при подключении: если вы подключаетесь к одному и тому же хосту, то это сообщение больше не должно появляться. Если это сообщение появилось вновь, то это означает, что происходит подключение к какому-то другому хосту!

Чтобы закончить сессию (отключиться), наберите:

exit

Или нажмите Ctrl+D.

Подключение к SSH по имени хоста

У меня есть VPS, у которой IP адрес 185.117.153.79, чтобы подключиться к ней я выполняю команду:

ssh root@185.117.153.79

Но всё время держать в уме IP адрес неудобно, особенно если серверов несколько. Было бы удобнее, подключаться к хосту по легко запоминаемому имени. Это IP адрес сервера SuIP, поэтому в качестве короткого имени я выберу suip, а в качестве ещё более короткого псевдонима просто букву s.

Чтобы операционная система начала узнавать эти имена, нужно настроить файл hosts. В Windows этот файл размещён по пути C:\Windows\System32\drivers\etc\hosts, а в операционной системе Linux это файл /etc/hosts. Кстати, ещё больше подробностей об этом файле вы найдёте в статье «Как настроить локальный DNS используя файл /etc/hosts в Linux».

Итак, нужно добавить записи вида:

IP_1 имя_хоста_1 короткое_имя IP_2 имя_хоста_2 IP_3 имя_хоста_3 ………

Для своего примера я добавляю такую строку:

185.117.153.79 suip s

Сохраняю и закрываю файл hosts. Теперь я могу подключиться к данному хосту набрав следующую команду:

ssh root@suip

Или даже в таком виде подключение также пройдёт успешно:

ssh root@s

Ещё один вариант, как добиться этого же эффекта без редактирования системного файла hosts, будет чуть ниже.

Подключение по SSH к хосту в VPN

VPN, то есть виртуальная частная сеть, состоит из подключённых к ней хостов, которые могут быть разбросаны по всему миру, но которые благодаря VPN объеденены в одну локальную сеть, внутри которой каждый узел может связываться с другим по локальному IP адресу. Причём соединения надёжно зашифрованы и сторонние лица не смогут узнать, какой именно трафик передаётся внутри VPN.

Предположим, я хочу подключиться по SSH к компьютеру, который находится в VPN к которой я также подключён. В этом случае я могу подключиться указав IP интересующего меня компьютера в VPN сети, например:

ssh root@10.8.0.1

Некоторую дополнительную информацию смотрите здесь.

Выполнение команд на удалённом сервере без создания сессии шелла

Кроме открытия сессии шелла на удалённой системе, ssh также позволяет выполнять отдельные команды на удалённой системе.

ssh ПОЛЬЗОВАТЕЛЬ@АДРЕСАТ КОМАНДА

Например, для выполнения команды tree на удалённом хосте с IP адресом 192.168.1.36 и отображением результатов на локальной системе, нужно сделать так:

ssh mial@192.168.1.36 tree

Используя эту технику, можно делать интересные вещи, вроде такой, как выполнение команды ls на удалённой системе и перенаправление вывода в файл на локальной системе:

ssh mial@192.168.1.36 'ls *' > dirlist.txt

Обратите внимание на одиночные кавычки в вышеприведённой команде. Это сделано потому, что мы не хотим, чтобы раскрытие пути было выполнено на локальной машине; поскольку нам нужно это выполнение на удалённой системе. Также если мы хотим стандартный вывод перенаправить в файл на удалённой машине, мы можем поместить оператор редиректа и имя файла внутри одиночных кавычек:

ssh remote-sys 'ls * > dirlist.txt'

Передача стандартного вывода с локальной машины на удалённую по ssh

Не менее интересный вариант выполнения команд будет приведён немного ниже:

cat .ssh/id_rsa.pub | ssh mial@192.168.1.36 'cat >> .ssh/authorized_keys'

Команда cat построчно считывает и отображает содержимое файла .ssh/id_rsa.pub, расположенного на локальной машине.

| (труба) передаёт то, что должно было бы появиться в стандартном выводе, другой команде.

Вместо команды, которая должна была бы обрабатывать передаваемые ей строки, происходит соединение к удалённой системе (ssh mial@192.168.1.36).

На удалённую систему приходят строки, для которых предусмотрена команда cat >> .ssh/authorized_keys. Т.е. содержимое стандартного вывода построчно записывается в файл .ssh/authorized_keys, находящийся на удалённой машине.

Опции командной строки клиента SSH

У клиента SSH много опций командной строки, но они в большей части предназначены для перенаправления трафика и продвинутых случаев использования SSH. В этой части рассмотрим только некоторые из самых часто востребованных опций.

-p ПОРТ

Устанавливает порт, к которому нужно подключиться на удалённом сервере SSH. Портом по умолчанию является 22. Эту настройку можно установить в конфигурационном файле персонально для каждого хоста.

-E log_file

Добавляет отладочные логи к файлу log_file вместо стандартного вывода ошибок.

-F configfile

Определяет альтернативный файл конфигурации на уровне каждого пользователя. Если в командной строке указан файл конфигурации, системный файл конфигурации (/etc/ssh/ssh_config) будет проигнорирован. По умолчанию для файла конфигурации на уровне пользователя используется ~/.ssh/config.

Конфигурационные файлы клиента SSH

/etc/ssh/ssh_config

Общесистемный файл конфигурации клиента SSH.

/etc/ssh/ssh_known_hosts

Общесистемный список ключей известных хостов. Этот файл должен быть подготовлен системным администратором, чтобы он содержал открытые ключи хостов всех компьютеров в организации. Этот файл должен быть читаемым для всех.

~/.ssh/

Эта директива является стандартным расположением для хранилища конфигураций и информации для аутентификаций специфичных для пользователей. Нет требования хранить всё содержимое этой директории в секрете, но рекомендуется настроить разрешения на чтение/запись/выполнения так, чтобы они были у пользователя, но не были у других.

~/.ssh/config

Это конфигурационный файл с настройками каждого пользователя. Из-за возможного злоупотребления этот файл должен иметь строгие разрешения: чтение/запись для пользователя и недоступность для записи другими.

~/.ssh/known_hosts

Содержит список ключей хостов в которые входил пользователь, но которые отсутствуют в общесистемном списке ключей известных хостов.

Конфигурационные директивы файлов /etc/ssh/ssh_config и ~/.ssh/config

Конфигурационные данные обрабатываются в следующем порядке и имеют следующий приоритет:

1. Опции командной строки

2. Файл со специфичными для пользователя настройками ~/.ssh/config

3. Файл с общесистемными настройками /etc/ssh/ssh_config

Все значения конфигурации меняются только при первой их установке. Таким образом, специальные настройки хоста должны быть в начале, а значения по умолчанию в конце.

Конфигурационный файл клиента SSH поддерживает множество директив, но их настройка требуется для продвинутого использования SSH и для большинства случаев использования какие-либо настройки не требуются.

Необходимо отметить на специальные директивы Host и Match, которые разбивают файл на блоки.

Директива Host устанавливает имя хоста, к котором применяются все последующие настройки, пока не будет встречена другая директива Host или Match.

Если в качестве хоста указать ‘*’, то это позволяет задать глобальные настройки значений по умолчанию, применимые ко всем хостам.

Шаблон может иметь противоположное значение, если перед ним поставить восклицательный знак (‘!’). Если запись с отрицанием соответствует, то тогда пункт Host игнорируется, если не произойдёт совпадение с другими шаблонами. Следовательно, совпадения с отрицаниями полезны для обеспечения исключений из совпадений по подстановочным символам.

Дополнительно смотрите раздел «Шаблоны в файле настроек SSH».

Далее показан небольшой фрагмент конфигурации, в которой для хоста 10.6.0.1 устанавливается порт подключения 55455, для хоста 192.0.100.8 в качестве порта подключения будет использован 2222, а для всех остальных хостов будет выполнено подключение к 22 порту:

Host 10.6.0.1 Port 55455 Host 192.0.100.8 Port 2222 Host * Port 22

Эти конфигурационные файлы содержат пары «ключевое слово — аргумент», одна пара на одной строке. Опционально аргументы можно заключить в двойные кавычки ("), чтобы передать аргументы, содержащие пробелы.

Ключевые слова не чувствительны к регистру, а аргументы чувствительны к регистру.

Многие директивы закомментированы, но они указывают на значение по умолчанию, которое всё равно используется. Если вас устраивает значение по умолчанию, то не нужно ничего менять. Если же вы хотите другое значение, то нужно раскомментировать строку с соответствующей директивой (убрать символ #) и внести изменения.

Параметры конфигурации могут быть разделены пробелами или необязательными пробелами и ровно одним ‘=’; последний формат полезен, чтобы избежать необходимости заключать значения с пробелами в кавычки при указании параметров конфигурации с использованием параметров ssh, scp и sftp -o.

Поскольку для каждого параметра используется первое полученное значение, в начале файла должны быть приведены более специфичные для хоста объявления, а в конце общие значения по умолчанию.

Выше уже рассмотрен пример подключения к удалённому SSH серверу по лаконичному имени вместо IP адреса. Это общесистемная настройка преобразования имени в IP адрес, в результате теперь имена suip и s можно использовать с любой программой — хоть в веб-браузере, хоть с утилитами, например с ping:

ping s PING suip (185.117.153.79) 56(84) bytes of data. 64 bytes from suip (185.117.153.79): icmp_seq=1 ttl=48 time=282 ms 64 bytes from suip (185.117.153.79): icmp_seq=2 ttl=48 time=310 ms 64 bytes from suip (185.117.153.79): icmp_seq=3 ttl=48 time=329 ms 64 bytes from suip (185.117.153.79): icmp_seq=4 ttl=48 time=352 ms 64 bytes from suip (185.117.153.79): icmp_seq=5 ttl=48 time=256 ms 64 bytes from suip (185.117.153.79): icmp_seq=6 ttl=48 time=298 ms 64 bytes from suip (185.117.153.79): icmp_seq=7 ttl=48 time=255 ms 64 bytes from suip (185.117.153.79): icmp_seq=8 ttl=48 time=256 ms ^C --- suip ping statistics --- 8 packets transmitted, 8 received, 0% packet loss, time 9ms rtt min/avg/max/mdev = 255.457/292.226/352.073/34.079 ms

Но у ssh клиента есть свая собственная функциональность задать удобное (хорошо запоминающееся) имя хоста. Причём они позволяют сразу указать и порт, что с предыдущем методом сделать невозможно.

К примеру, IP адрес моего SSH сервера 185.117.153.79, его порт 54321 и я хочу добавить возможность подключаться к нему по имени Host, тогда в файл ~/.ssh/config мне достаточно добавить следующее:

Host suip

HostName 185.117.153.79

Port 54321

Как видим, используется директива HostName — она устанавливает настоящее имя хоста, в том числе можно указывать IP адрес.

Директива Port устанавливает порт, который должен использоваться для данного хоста.

В результате, теперь можно подключаться по обычной команде:

ssh -p 54321 ПОЛЬЗОВАТЕЛЬ@185.117.153.79

Либо применять её полный эквивалент:

ssh ПОЛЬЗОВАТЕЛЬ@suip

С полным списком директив, которые можно использовать в конфигурационном файле, можно ознакомиться командой:

man ssh_config

Для получения информации об опциях командной строки выполните:

man ssh

Как указать файл ключа для подключения

По умолчанию приватный ключ для подключения к SSH берётся из файла ~/.ssh/id_rsa. Если нужно подключиться к SSH серверу с другим ключом, то используйте опцию -i, после которой укажите путь до нужного файла с приватным ключом:

ssh root@_gateway -i ~/.ssh/id_rsa_router

Связанные статьи:

- SSH (ч.1): Что такое SSH. Утилиты SSH (100%)

- SSH (ч.2): Настройка сервера OpenSSH (100%)

- SSH (ч.4): Создание и настройка ключей OpenSSH (100%)

- SSH (ч.5): Копирование файлов с помощью scp и sftp (100%)

- SSH (ч.6): Подсказки и сложные случаи использования OpenSSH (100%)

- Руководство по VirtualBox (часть 1): Что такое VirtualBox, как установить и использовать (RANDOM - 55.8%)