RDP в Linux: запуск сервера и подключение к Windows

Оглавление: Всё о RDP: от настройки до взлома

1. Удалённый рабочий стол RDP: как включить и как подключиться по RDP

2. RDP в Linux: запуск сервера и подключение к Windows

2.1 Как подключиться к удалённому столу по RDP в Linux

2.2.1 Как подключиться командой freerdp

2.2.3 Как в freerdp создать общие папки

2.2.4 Как вывести удалённый рабочий стол на другой монитор

2.2.5 Как установить размер окна удалённого рабочего стола

2.3.1 Как подключиться к удалённому рабочему столу с rdesktop

2.4 Как установить сервер RDP в Linux

2.5 Как использовать freerdp-shadow для запуска RDP сервера

2.5.1 Ошибка freerdp-shadow «client authentication failure: -1»

2.6 Как запустить RDP сервер с xrdp

2.7 Как из Linux подключиться к другому Linux по RDP

Теперь рассмотрим, как из Linux подключиться к удалённому столу Windows.

Как подключиться к удалённому столу по RDP в Linux

Клиенты RDP существуют для многих платформ, даже для мобильных телефонов, конечно, имеются клиенты RDP и для Linux

Мы рассмотрим 2 клиента RDP под Linux

- freerdp — бесплатная реализация протокола удалённого рабочего стола (Remote Desktop Protocol (RDP))

- rdesktop — клиент с открытым исходным кодом для служб Windows удалённого рабочего стола

Также имеется клиент VNC и RDP с графическим пользовательским интерфейсом — Remmina. У программы много настроек, в целом она дружественная пользователю за исключением одного недостатка — она не заработала. Тем не менее она присутствует в стандартных репозиториях большинства дистрибутивов, поэтому при желании вы без труда сможете установить и попробовать её.

Как пользоваться freerdp

Для установки freerdp в Debian, Kali Linux, Linux Mint, Ubuntu и производные выполните команду:

sudo apt install freerdp2-x11 freerdp2-shadow-x11

Если пакеты freerdp2-x11 и freerdp2-shadow-x11 не найдены, то поищите пакет с именем freerdp.

Для установки freerdp в Arch Linux и производные выполните команду:

sudo pacman -S freerdp

Как подключиться командой freerdp

Для подключения к удалённому рабочему столу с помощью xfreerdp, запустите команду вида:

xfreerdp /f /u:ИМЯ-ПОЛЬЗОВАТЕЛЯ /p:ПАРОЛЬ /v:ХОСТ[:ПОРТ]

В этой команде:

- /f — опция означает открыть удалённый стол в полноэкранном режиме

- /u:ИМЯ-ПОЛЬЗОВАТЕЛЯ — имя учётной записи на компьютере, к которому подключаемся

- /p:ПАРОЛЬ — пароль указанной учётной записи

- /v:ХОСТ[:ПОРТ] — IP адрес или имя компьютера, к удалённому столу которого выполняется подключение. ПОРТ указывать необязательно

Например, я хочу открыть удалённый стол компьютера с IP адресом 192.168.0.101, на котором имеется пользователь Tester с паролем 1234, причём я хочу открыть удалённый рабочий стол в полноэкранном режиме, тогда команда следующая:

xfreerdp /f /u:Tester /p:1234 /v:192.168.0.101

Для переключения между полноэкранным режимом и оконным, используется сочетание клавиш Ctrl+Alt+Enter.

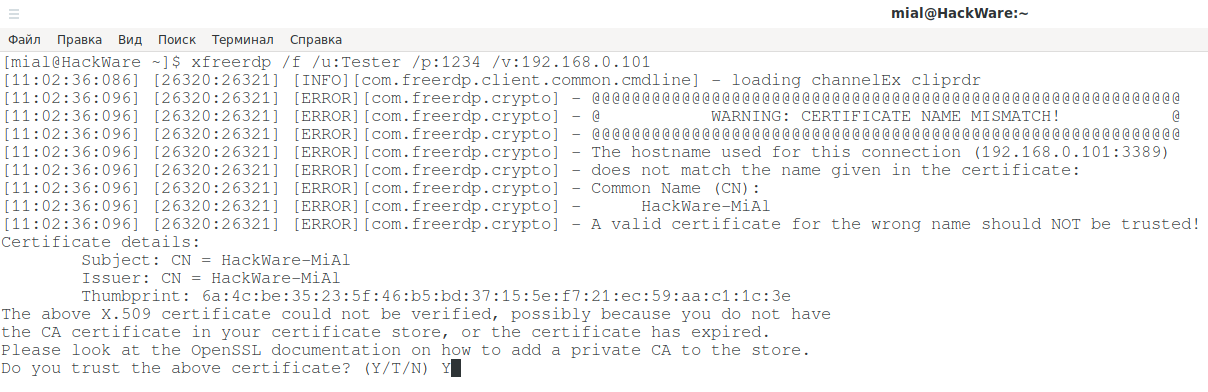

При первом подключении появляется следующее сообщение о проблеме с сертификатом:

[11:02:36:086] [26320:26321] [INFO][com.freerdp.client.common.cmdline] - loading channelEx cliprdr [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - @@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - @ WARNING: CERTIFICATE NAME MISMATCH! @ [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - @@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - The hostname used for this connection (192.168.0.101:3389) [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - does not match the name given in the certificate: [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - Common Name (CN): [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - HackWare-MiAl [11:02:36:096] [26320:26321] [ERROR][com.freerdp.crypto] - A valid certificate for the wrong name should NOT be trusted! Certificate details: Subject: CN = HackWare-MiAl Issuer: CN = HackWare-MiAl Thumbprint: 6a:4c:be:35:23:5f:46:b5:bd:37:15:5e:f7:21:ec:59:aa:c1:1c:3e The above X.509 certificate could not be verified, possibly because you do not have the CA certificate in your certificate store, or the certificate has expired. Please look at the OpenSSL documentation on how to add a private CA to the store. Do you trust the above certificate? (Y/T/N)

Поскольку используются самоподписанные сертификаты без добавленного в хранилище приватного CA (центра аутентификации, удостоверяющего центра), то единственный выбор, это согласиться доверять указанному сертификату, для этого введите Y.

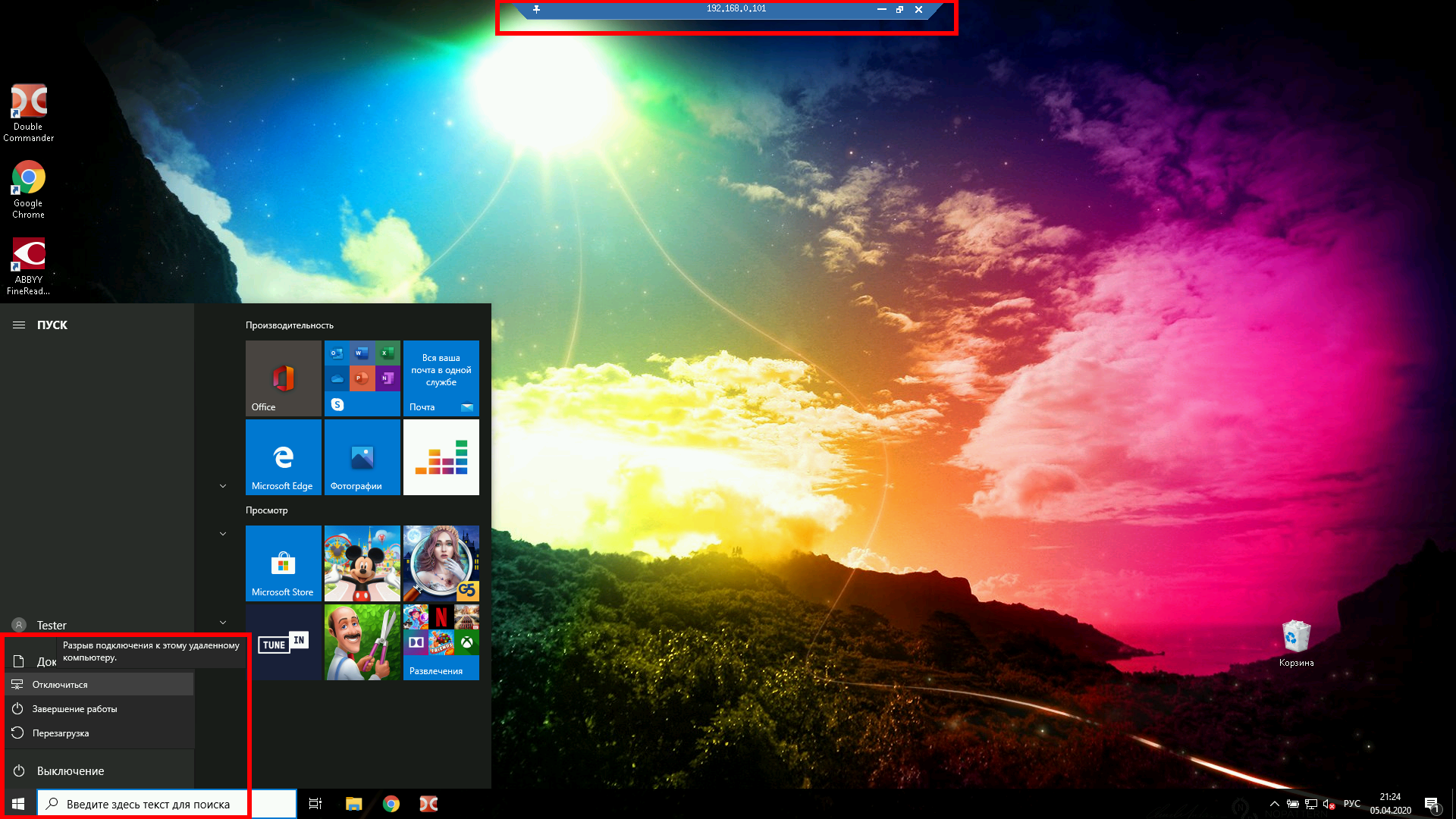

В полноэкранном режиме вы можете отключиться от удалённого рабочего стола двумя способами:

- нажать крестик на верхней панели

- меню «Пуск» → Выключение → Отключиться

Для запуска в оконном режиме не используйте опцию /f:

xfreerdp /u:Tester /p:1234 /v:192.168.0.101

Опции xfreerdp

У программы xfreerdp множество опций, далее выбраны самые интересные из них:

/v:<СЕРВЕР>[:ПОРТ] Имя хоста сервера с RDP

/u:... Имя пользователя

/p:<ПАРОЛЬ> Пароль

/f Полноэкранный режим (<Ctrl>+<Alt>+<Enter> переключает полноэкранный режим)

/port:<number> Порт сервера

/size:... Размер экрана

/w:<width> Ширина

/h:<height> Высота

/monitor-list Вывести список обнаруженных мониторов

/monitors:<id>[,[,...]] Выбрать мониторы для использования

-grab-keyboard Отключить захват клавиатуры

-mouse-motion Отключить отправку движений мыши

/log-level:... Установить уровень журналирования по умолчанию, подробности смотрите в wLog(7)

+home-drive Сделать домашнюю папку пользователя совместной с удалённым столом

/drive:<ИМЯ>,<ПУТЬ> Подключить директорию <ПУТЬ> как шару с именем <ИМЯ>

+drives Включить перенаправление всех точек монтирования как совместных папок

/ipv6 Предпочитать IPv6 AAAA запись, а не IPv4 A запись

/t:<ЗАГОЛОВОК> Заголовок окна

/kbd:0x<id> или <ИМЯ> Раскладка клавиатуры

/kbd-fn-key:<ЗНАЧЕНИЕ> Значение функциональной клавиши

/kbd-list Вывести список раскладок клавиатуры

/kbd-subtype:<id> Подтип клавиатуры

/kbd-type:<id> Тип клавиатуры

Как в freerdp создать общие папки

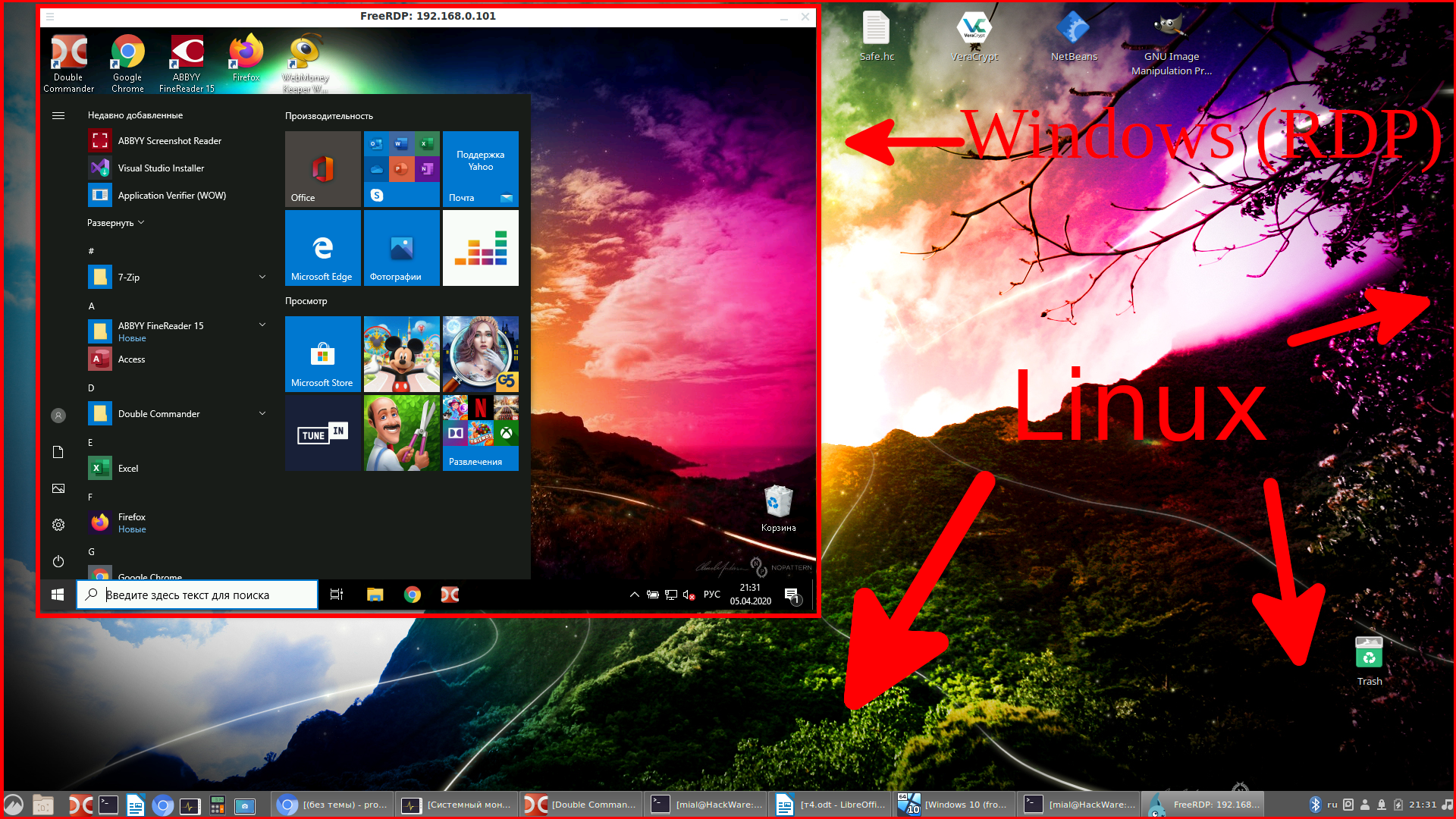

С удалённым рабочим столом, подключённым по RDP, можно иметь совместные папки. Рассмотрим несколько примеров.

Чтобы подключить все точки монтирования в текущей системе как совместные папки на удалённом рабочем столе используйте опцию +drives, например:

xfreerdp /u:Tester /p:1234 /v:192.168.0.101 +drives

На скриншоте показан удалённый стол Windows, в котором доступны папки Linux системы, из которой сделано подключение по RDP:

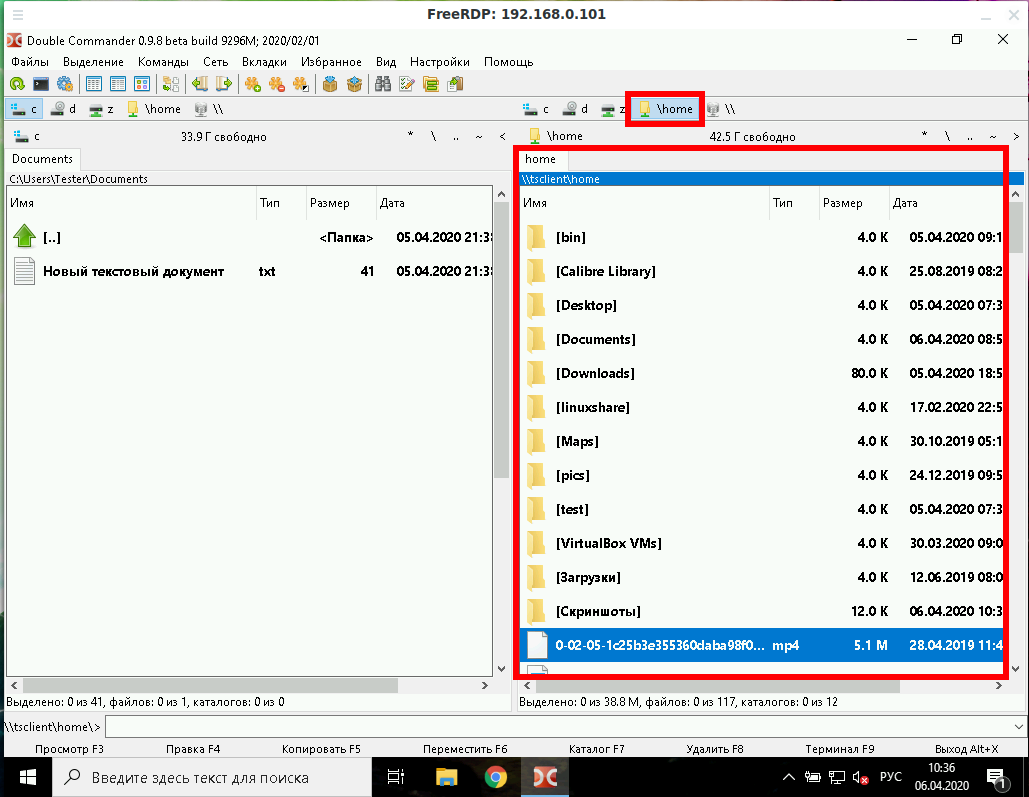

Чтобы подключить только домашнюю папку текущего пользователя Linux в качестве сетевой папки к компьютеру по RDP укажите опцию +home-drive:

xfreerdp /u:Tester /p:1234 /v:192.168.0.101 +home-drive

В этом случае домашняя папка смонтирована в систему, подключённую по протоколу удалённый рабочий стол:

С опцией /drive:ИМЯ,/ПУТЬ/В/LINUX можно подключить любую папку с любым именем. В качестве /ПУТЬ/В/LINUX должен быть указан путь в текущей системе, а ИМЯ это то имя, которое будет иметь шара в удалённой системе. Например, чтобы подключить корневую папку текущей системы (/) к удалённой с именем root:

xfreerdp /u:Tester /p:1234 /v:192.168.0.101 /drive:root,/

Как вывести удалённый рабочий стол на другой монитор

Если у вас несколько мониторов, то вы можете выбрать, какой из них использовать для удалённой системы. Чтобы вывести список мониторов запустите команду:

xfreerdp monitor-list

Выбранный идентификатор монитора (или нескольких мониторов) укажите с помощью опции /monitors:<id>[,

Как установить размер окна удалённого рабочего стола

В следующем примере выполняется подключение к хосту rdp.contoso.com с именем USER и размером 50 процентов от высоты.

xfreerdp /u:USER /size:50%h /v:rdp.contoso.com

Если вместо высоты (h) установлена ширина (w), примерно как /size:50%w, то будет использоваться 50 процентов ширины.

Как пользоваться rdesktop

Для установки rdesktop в Debian, Kali Linux, Linux Mint, Ubuntu и производные выполните команду:

sudo apt install rdesktop

Для установки rdesktop в Arch Linux и производные выполните команду:

sudo pacman -S rdesktop

Как подключиться к удалённому рабочему столу с rdesktop

Для подключения к RDP с rdesktop используйте команду вида:

rdesktop -u ПОЛЬЗОВАТЕЛЬ -p ПАРОЛЬ ХОСТ

Например:

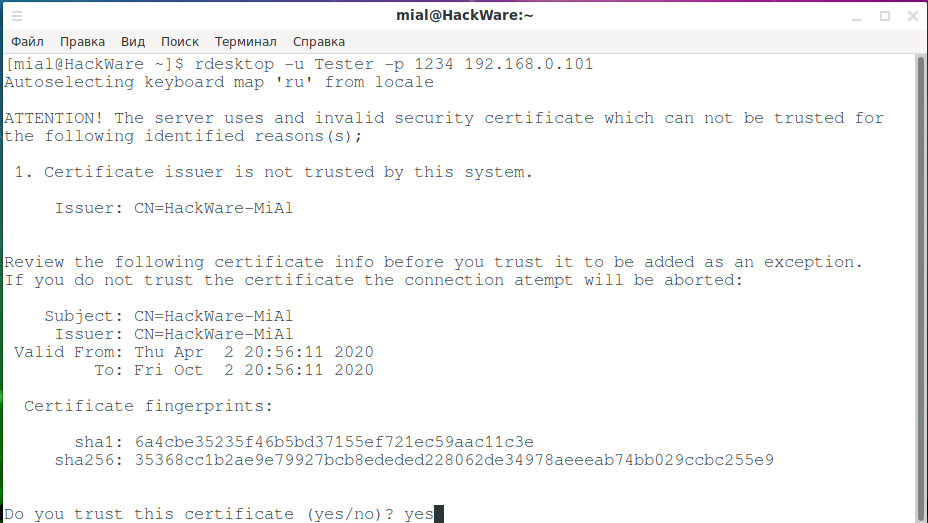

rdesktop -u Tester -p 1234 192.168.0.101

Как обычно, в самом начале возникнет проблема с сертификатом:

Autoselecting keyboard map 'ru' from locale

ATTENTION! The server uses and invalid security certificate which can not be trusted for

the following identified reasons(s);

1. Certificate issuer is not trusted by this system.

Issuer: CN=HackWare-MiAl

Review the following certificate info before you trust it to be added as an exception.

If you do not trust the certificate the connection atempt will be aborted:

Subject: CN=HackWare-MiAl

Issuer: CN=HackWare-MiAl

Valid From: Thu Apr 2 20:56:11 2020

To: Fri Oct 2 20:56:11 2020

Certificate fingerprints:

sha1: 6a4cbe35235f46b5bd37155ef721ec59aac11c3e

sha256: 35368cc1b2ae9e79927bcb8ededed228062de34978aeeeab74bb029ccbc255e9

Do you trust this certificate (yes/no)? yes

Набираем yes.

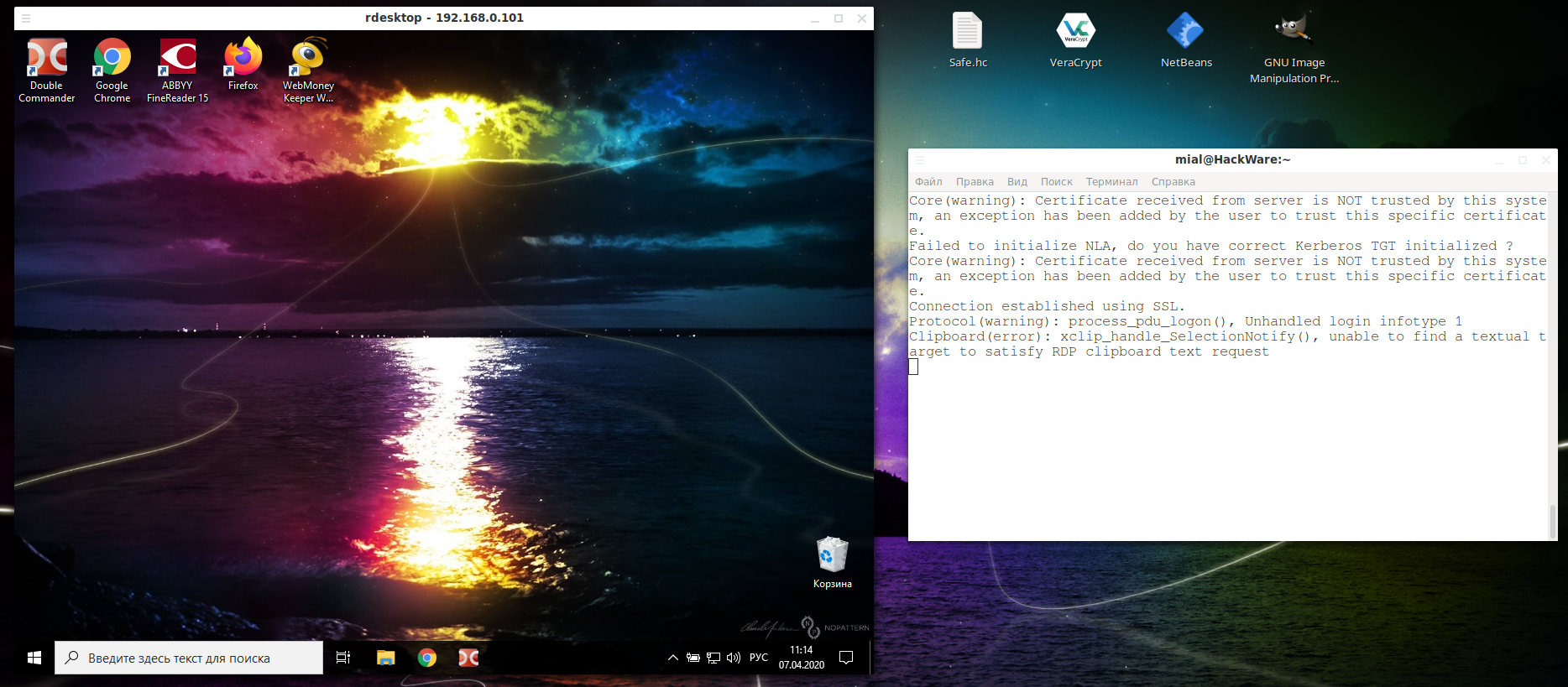

Затем возникнет ошибка:

Failed to initialize NLA, do you have correct Kerberos TGT initialized ? Failed to connect, CredSSP required by server (check if server has disabled old TLS versions, if yes use -V option).

Она вызвана тем, что не настроена аутентификация на уровне сети (Kerberos TGT). Инструкция по настройке по ссылке: https://github.com/rdesktop/rdesktop/wiki/Network-Level-Authentication-(NLA)

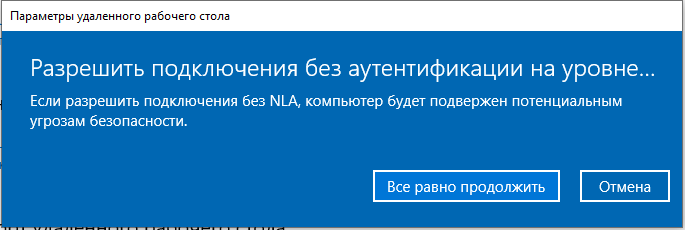

Другой вариант, который позволяет подключиться к Windows по RDP с помощью rdesktop без настройки Network Level Authentication (NLA) — это отключить аутентификацию на уровне сети в Windows. Понятно, что это ослабит безопасность RDP, поэтому не рекомендуется. Но как «быстрый грязный фикс» это можно сделать следующим образом: Меню «Пуск» → Параметры → Система → Удалённый рабочий стол → Дополнительные параметры → Снять галочку с «Требовать использование компьютерами аутентификации на уровне сети для подключения (рекомендуется)»:

Всё равно продолжить:

После этого подключение rdesktop проходит без ошибок:

В настройках Windows вы могли увидеть ссылку «Почему следует разрешать подключения только с проверкой подлинности на уровне сети?», там написано следующее:

Если вы хотите ограничить доступ к компьютеру, разрешите доступ только с проверкой подлинности на уровне сети (NLA). При включении этого параметра пользователи должны пройти аутентификацию в сети, чтобы подключиться к компьютеру. Разрешение подключений только с компьютеров с удаленным рабочим столом с NLA является более безопасным методом проверки подлинности, который поможет защитить компьютер от злоумышленников и вредоносных программ. Чтобы узнать больше о NLA и удаленном рабочем столе, ознакомьтесь с разделом Configure Network Level Authentication for Remote Desktop Services Connections (Настройка NLA для подключения к удаленному рабочему столу).

Если вы подключаетесь удаленно к компьютеру в своей домашней сети, не находясь в этой сети, не выбирайте этот параметр.

Как установить сервер RDP в Linux

Сервер удалённого рабочего стола RDP может работать не только на Windows, но и на Linux. В результате к Linux можно подключиться по протоколу RDP.

В Linux протокол RDP не встроен по умолчанию как в Windows. Также в Linux отсутствуют некоторые другие протоколы, которые используются прозрачно (незаметно) для пользователей Windows, например, для сетевой аутентификации.

Тем не менее существуют сервера RDP которые успешно работают на Linux.

Как использовать freerdp-shadow для запуска RDP сервера

Для установки freerdp в Debian, Kali Linux, Linux Mint, Ubuntu и производные выполните команду:

sudo apt install freerdp2-shadow-x11 winpr-utils

Для установки freerdp в Arch Linux и производные выполните команду:

sudo pacman -S freerdp

Исполнимые файлы в разных дистрибутивах называются чуть по-разному. В Debian, Kali Linux, Linux Mint, Ubuntu файл для запуска RDP сервера называется: freerdp-shadow-x11

А в Arch Linux файл для запуска RDP сервера называется: freerdp-shadow-cli

Но по сути это одна программа и опции у них одинаковые.

Чуть выше, говоря о rdesktop, мы уже столкнулись с Network Level Authentication (NLA), то есть проверкой подлинности на уровне сети. Для запуска RDP сервера на Linux вы должны выбрать один из двух вариантов:

- запустить сервер вовсе без аутентификации

- включить NLA и сделать необходимые для неё настройки

Чтобы запустить RDP сервер вовсе без аутентификации используйте опцию -auth:

freerdp-shadow-x11 -auth

Если аутентификация включена, PAM используется с подсистемой X11. Запуск от имени пользователя root не обязателен, однако, если запускать от имени пользователя, только тот же пользователь, который запустил freerdp-shadow, может аутентифицироваться. Предупреждение: если аутентификация отключена, каждый может подключиться.

Любая сетевая служба без аутентификации это беда для безопасности системы. Поэтому рассмотрим, как запустить freerdp-shadow с поддержкой NLA.

Прежде всего для NLA необходимо создать файл, в котором будет строка вида:

ПОЛЬЗОВАТЕЛЬ:::ХЕШ:::

Имя пользователя Linux нам известно, для вычисления хеша нужно выполнить команду вида:

winpr-hash -u ПОЛЬЗОВАТЕЛЬ -p ПАРОЛЬ

К примеру, имя пользователя mial, а пароль цифра 2 тогда команда следующая:

winpr-hash -u mial -p 2

Получен хеш:

8f33e2ebe5960b8738d98a80363786b0

Создаём текстовый файл SAM и в него записываем строку

mial:::8f33e2ebe5960b8738d98a80363786b0:::

Теперь запускаем freerdp-shadow-x11 с двумя опциями:

- /sam-file:ФАЙЛ — указывает на расположение NTLM SAM файла для NLA аутентификации

- /sec:nla — принудительное включение аутентификации по протоколу NLA

Итак, моя команда следующая:

freerdp-shadow-x11 /sam-file:SAM /sec:nla

Для проверки подключаюсь из Windows:

У нас запрашивают пароль — это означает, что на сервере RDP включена аутентификация NLA.

Для того, чтобы делиться не всем экраном, а только его частью, используйте опцию /rect:x,y,w,h. Где:

- x,y — координаты верхнего левого угла прямоугольника

- w — ширина прямоугольника

- h — высота прямоугольника

К примеру, чтобы делиться частью экрана 500×500 пикселей с координатами 200,300:

freerdp-shadow-x11 /sam-file:SAM /sec:nla /rect:200,300,500,500

Ошибка freerdp-shadow «client authentication failure: -1»

Если при запуске RDP сервера freerdp-shadow вы получили ошибку:

[11:54:02:458] [1921:1925] [ERROR][com.freerdp.client.shadow] - client authentication failure: -1 [11:54:02:458] [1921:1925] [ERROR][com.freerdp.core.peer] - peer_recv_callback: CONNECTION_STATE_FINALIZATION - peer_recv_pdu() fail [11:54:02:458] [1921:1925] [ERROR][com.freerdp.core.transport] - transport_check_fds: transport->ReceiveCallback() - -1 [11:54:02:458] [1921:1925] [ERROR][com.freerdp.client.shadow] - Failed to check FreeRDP file descriptor

То необходимо создать файл SAM и запустить freerdp-shadow с опциями /sam-file:SAM /sec:nla как это показано выше.

Как запустить RDP сервер с xrdp

Для установки xrdp в Debian, Kali Linux, Linux Mint, Ubuntu и производные выполните команду:

sudo apt install xrdp

Для установки xrdp в Arch Linux и производные выполните команды:

sudo pacman -S alsa-lib mesa git clone https://aur.archlinux.org/xrdp.git cd xrdp makepkg -si

Для запуска служб xrdp-sesman и xrdp в любом дистрибутиве выполните команду:

sudo systemctl start xrdp-sesman.service

Важные файлы xrdp:

- /etc/xrdp/xrdp.ini — файл настроек

- /var/log/xrdp.log — файл журналов событий

Подключаемся из Windows к xrdp. Вводим имя пользователя и пароль пользователя Linux:

Теперь мы можем выполнять команды на компьютере с Linux так, будто бы мы сидим за ним:

Как из Linux подключиться к другому Linux по RDP

Каких-то особенностей при подключении с использованием программы xfreerdp нет, достаточно запустить сервер RDP, причём, если вы используете freerdp-shadow, то опции /sam-file:SAM /sec:nla также нужны:

freerdp-shadow-x11 /sam-file:SAM /sec:nla

Либо запустите xrdp-sesman и xrdp.

А затем подключение ничем не отключается от подключению к Windows:

xfreerdp /u:mial /p:2 /v:192.168.0.73

Что касается rdesktop, то её не удалось заставить работать ни с одним из рассмотренных серверов RDP под Linux — если вы знаете, как это сделать, то пишите в комментариях.

Связанные статьи:

- Всё о RDP: от настройки до взлома (93.9%)

- VNC в Linux: настройка сервера и клиента (57.7%)

- Удалённый рабочий стол RDP: как включить и как подключиться по RDP (55.3%)

- Перевод официальной документации по Kali Linux: WSL (подсистема Windows для Linux) (54.3%)

- Как в Linux взламывать пароли видеокартой и центральным процессором (53.6%)

- Андервольтинг в Windows и Linux центрального процессора (CPU) (RANDOM - 0.1%)

Всё замечательно, если деется всё в локалке "

-u Tester -p 1234 192.168.0.101".Осталось понять, как мне подключиться из Сибири к клиенту в московии — и тут, и там сиживаем за NAT (конечно, можно узнать IP через которые "вылазят" в мир оба компа…). Разумеется, "это отключить аутентификацию на уровне сети" — не пойдет. Как-то настраивать надо, на той стороне юзер-чайник…

Попробую конечно.

А вот TeamWiever — злодей, "подсадил" народ, а потом стал трясти денюжек, хотя я пользовался им 2-3-4 раза в год. Понятно, когда юзают чуть ли не каждый день, что означает: "Платные услуги", но редких то зачем "рубить"???

Приветствую! Если оба пользователи за NAT, то с RDP без участия стороннего сервера с белым IP вряд ли что-то получится. Вот здесь я пишу как подключиться если клиента отделяет только NAT роутера, а Интернет-провайдер не использует NAT (то есть когда клиент хоть и получает временный IP адрес, но является единственным его пользователем), но это дело случая, всё зависит от сетей провайдера.

TeamViewer, кстати, также использует сторонний (центральный) сервер.

В качестве бесплатной альтернативы для TeamViewer предлагают Ammyy Admin, пишут, что он также использует центральный сервер и идентификаторы пользователя, поэтому NAT ему нипочём. Но я не пользуюсь ни одной из этих программ, поэтому что-то более подробное сказать не могу.

Всё, что написано дальше — для технически продвинутых пользователей, которые ещё и любят повозиться (короче говоря, большинством пользователей это воспринимается как «наркоманство»):

1. Использовать ngrok для получения белого IP

Про ngrok смотрите в этой статье.

Суть в следующем, клиент должен запустить ngrok и указать прослушивать порт 3389 — в результате он получит домен третьего уровня с внешним IP. Затем вам нужно подключиться по RDP указав вместо IP тот самый домен, который получил пользователь.

Возможные проблемы:

1. Нужно уговорить пользователя запустить исполнимый файл ngrok

2. RDP использует не только TCP, но ещё и UDP порт, возможно, ничего не заработает

2. ngrok + VNC

У RDP есть открытая альтернатива VNC.

Алгоритм:

1. Клиент запускает ngrok, который в данном случае прослушивает порт VNC — 5900.

2. Клиент запускает VNC сервер

3. Вы с помощью VNC клиента подключаетесь к VNC серверу, указав вместо IP тот самый домен третьего уровня, который получил пользователь.

Вам опять нужно уговорить пользователя запустить ngrok и VNC сервер.

3. ngrok + VNC + Обратное подключение

Если коротко, то алгоритм следующий:

1. Вы запускаете ngrok, который в данном случае прослушивает порт VNC — 5900.

2. Запускаете VNC клиент с ожиданием обратного подключения.

3. Просите клиента запустить VNC сервер и объясняете ему как подключиться к Обратному подключению

Пользователю не придётся разбираться с ngrok, но придётся разбираться с обратным подключением.

4. VPN — решение всех проблем в корпоративной среде

В корпоративной среде такие проблемы решают с помощью VPN. Не того VPN, который можно получить бесплатно для доступа к сайтам, а VPN, который вы настроили сами на VDS — в этом случае оба компьютера в одной виртуальной частной сети оказываются внутри локалки. Более подробно об этом здесь: «Продвинутое использование OpenVPN». Но это сложно и не бесплатно (за VDS надо платить! — проще уж заплатить за TeamViewer). К тому же, пользователю ещё придётся объяснять, как подключиться к VPN сети, а потом блокировать (отзывать) его сертификаты (если пользователь временный). То есть это для тех, кто не хочет использовать сторонние сервера и понимает, зачем ему VPN.

Спасибо за инфу)