IronWASP: бесплатный сканер уязвимостей веб-сайтов под Windows с графическим интерфейсом

IronWASP — это бесплатная программа с открытым исходным кодом для сканирования безопасности веб-приложений. Её автором является Lavakumar Kuppan. Сам автор не скромничает и называет свой автоматический инструмент по поиску проблем с безопасностью на веб-сайтах одним из лучших в Мире сканеров безопасности веб-сайтов и веб-приложений.

Самой большой его особенностью является то, что написан специально под Windows. Он абсолютно бесплатен, у него открыт исходный код, программа открыта для добавления новых плагинов и модулей.

Другие ключевые особенности IronWASP вы найдёте в карточке программы IronWASP.

Скачивание и первый запуск IronWASP

Страница программы: http://ironwasp.org/index.html

Страница для скачивания: http://ironwasp.org/download.html

Если у вас не скачивается программа с официального сайта, то ссылку https://ironwasp.org/ironwasp.zip замените на http://ironwasp.org/ironwasp.zip (т.е. протокол HTTPS замените на HTTP). Если сайт вообще недоступен, то смотрите ссылки в этом комментарии: https://hackware.ru/?p=1274#comment-6841

После скачивания разархивируйте файл, запустите IronWASP.exe. Небольшое предупреждение: при сканировании программа сохраняет огромное количество логов, размер которых может растянуться на гигабайты, поэтому переместите папку с программой на диск с достаточным количеством места. Кстати, программа является портативной — т. е. не требует установки.

Если вы хотите одновременно сканировать 2 и более сайтов, то сделайте несколько папок с программой и каждую из них запускайте отдельно для определённого сайта.

При каждом запуске мы видим такое окно:

IronWASP необходим локальный HTTP прокси сервер, чтобы она смогла анализировать веб-траффик. Не нужно беспокоится — программа всё сделает сама. Именно этому и посвящено первое окно. Мы можем поменять порт, установить, может ли наш прокси сервер принимать подключения с удалённых хостов, включить или отключить активное подслушивание трафика из веб-браузеров, задать настройки вышестоящего прокси (если мы хотим скрыть свой реальный IP). Можно оставить все настройки по умолчанию — для анализа веб-сайтов они подходят. Если вы одновременно запускаете несколько копий IronWASP для параллельного сканирования нескольких веб-сайтов, то для каждого экземпляра IronWASP можно задать свой собственный порт HTTP прокси.

Анализ сайтов с IronWASP

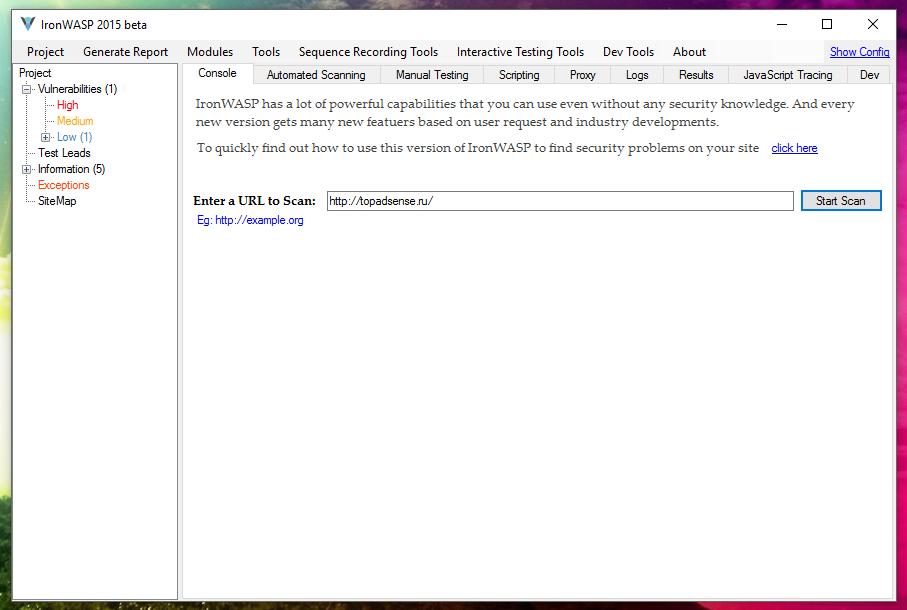

Вот так выглядит главное окно программы (я уже ввёл адрес сайта для сканирования):

После введения адреса сайта, нажмите кнопку Start Scan. Откроется мастер, который проведёт нас через все шаги настройки сканирования. Я опишу каждый шаг, но скажу сразу — можно просто нажимать «Далеее-Далее-Далее…» — все оптимальный настройки сканирования выбраны по умолчанию.

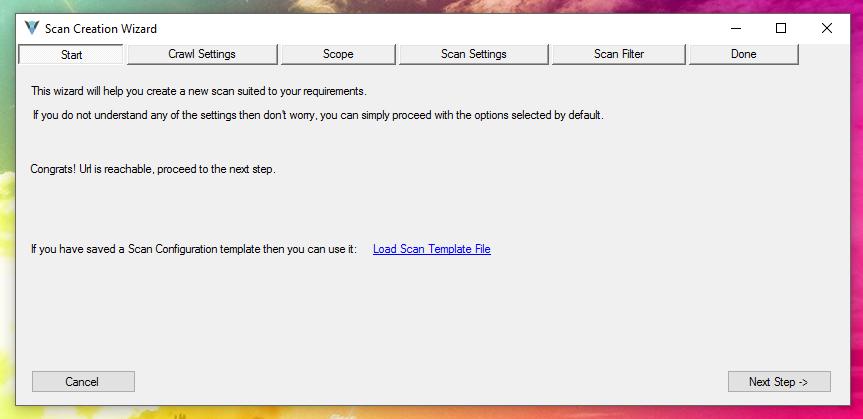

В первом окне никаких настроек нет — только проверяется доступность сайта. Нажимаем далее и видим:

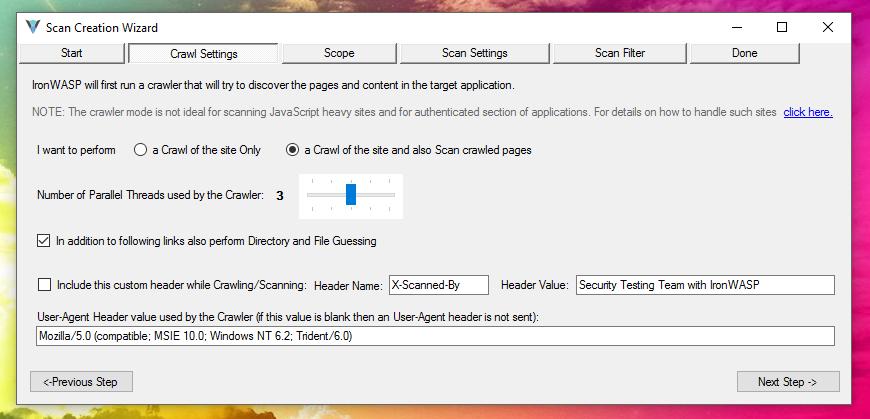

Здесь мы можем изменить настройки паука, верхний переключатель выбирает только индексирование страниц, либо индексирование с последующим сканированием. По умолчанию выбран второй вариант. Чуть ниже — количество параллельных потоков индексирования веб-сайта (по умолчанию 3). И совсем внизу – настройки заголовков User-Agent и внедрение дополнительной строки в заголовки. Эти настройки нужно менять только если вы понимаете, чего вы хотите. Можно просто нажать далее, теперь мы видим:

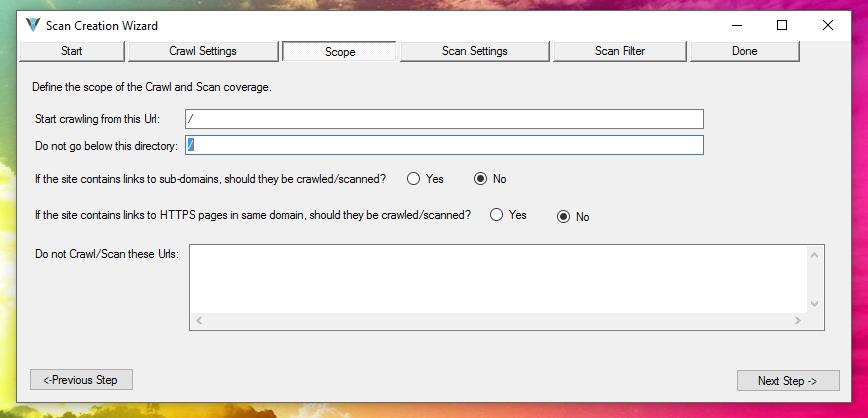

Можно задать исходную точку сканирования, определиться, нужно ли сканировать субдомены, задать URL для пропуска из сканирования. Можно ничего не менять. Далее:

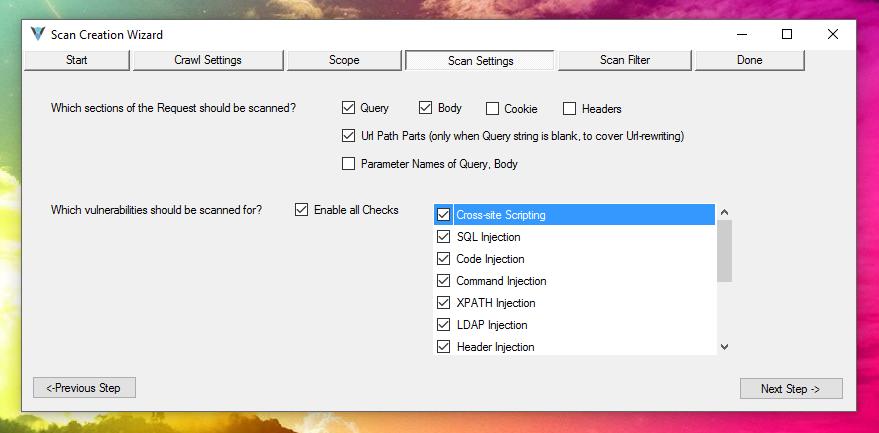

Здесь нас встречают непосредственно настройки сканера. В самом верху нас спрашивают, какие части запросов должны быть просканированы. По умолчанию галочки стоят на Запросы, Тело, Части URL адресов. Галочки сняты с Кукиз и Имён параметров запросов и тела.

Чуть пониже выбрано, на какие веб-уязвимости нужно сканировать. Чем больше выбрано — тем дольше сканирование (по умолчанию выбрано всё). Настройки вполне оптимальные, поэтому можно их оставить по умолчанию. Далее:

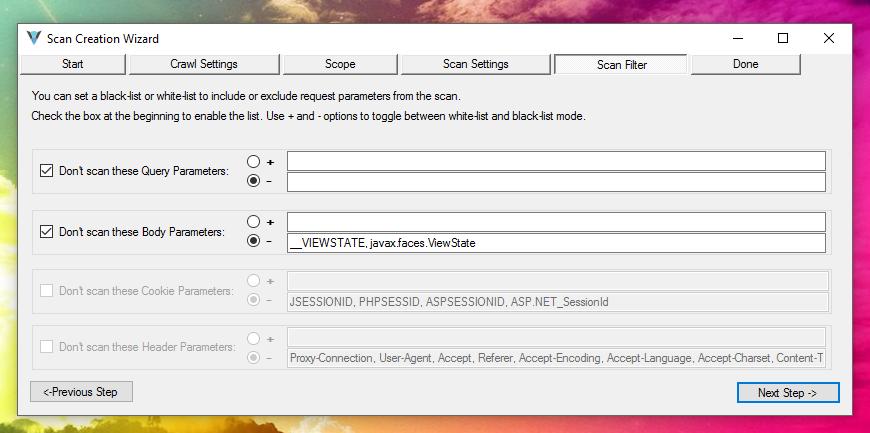

В нём можно настроить исключения для параметров запросов и тела. Нажмите Далее:

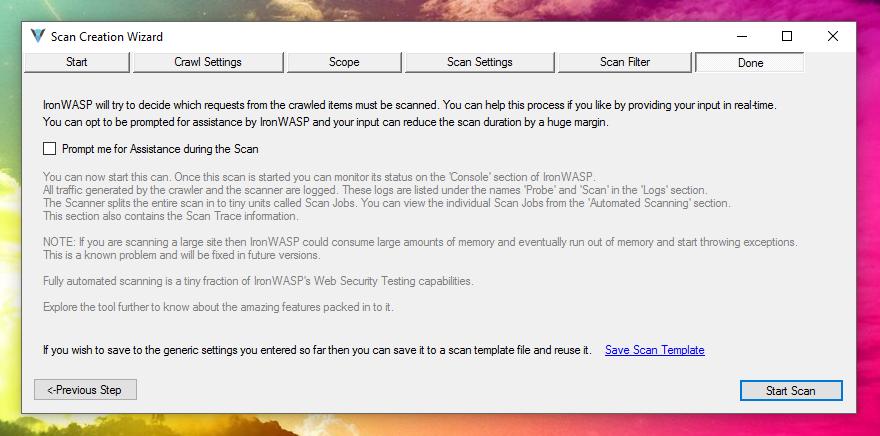

Это последнее окно. Там есть место под галочку, если нажать которую, IronWASP будет спрашивать, какие именно запросы нужно просканировать. Это может значительно ускорить процесс сканирования для больших сайтов, но вы должны понимать, что именно происходит и что нужно отвечать. Поэтому для полностью автоматизированного сканирования просто нажимаем Start Scan.

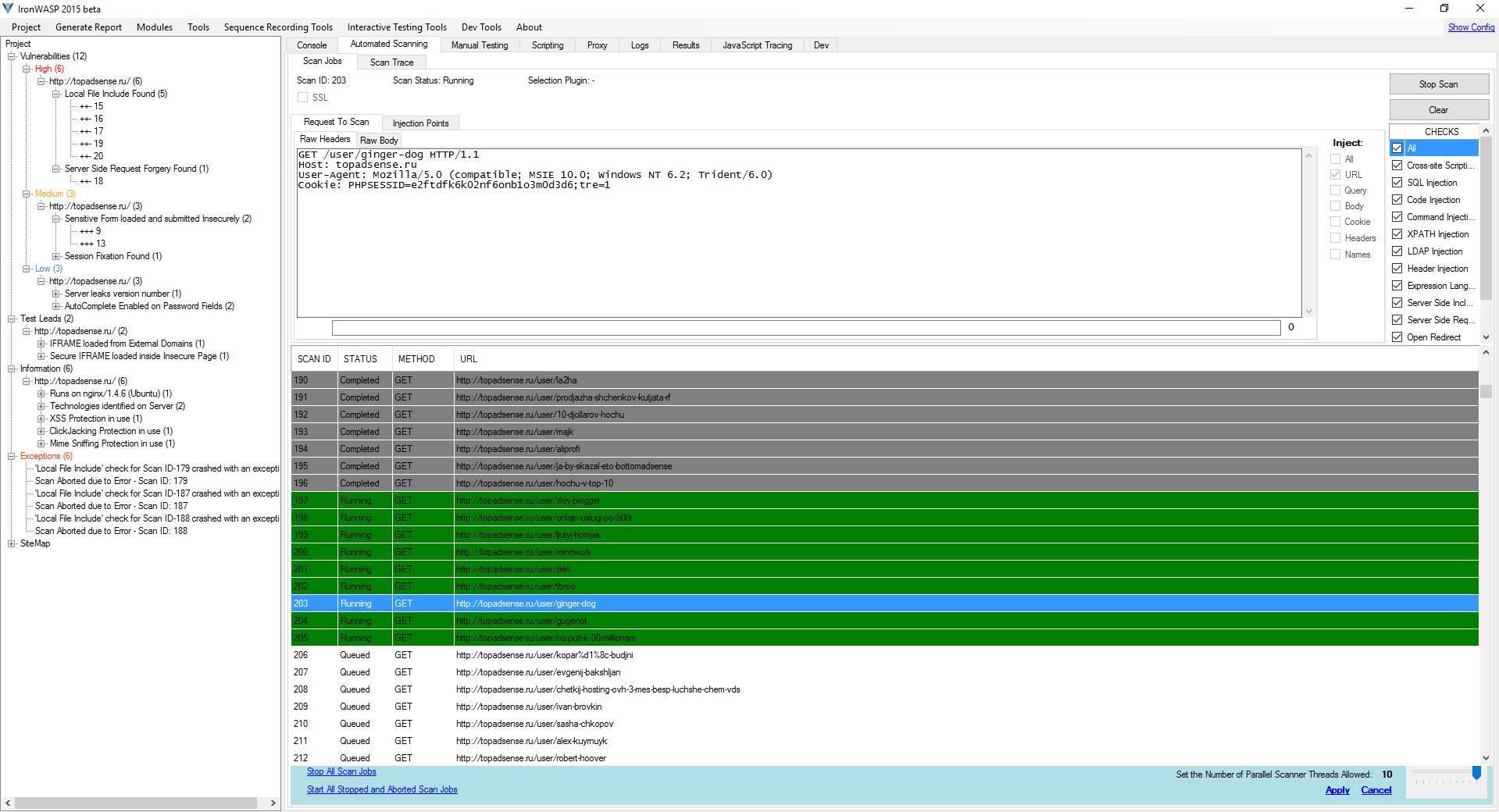

Сразу после этого начинается сканирование. Можно зайти во вкладку Automated Scanning и поменять количество параллельных разрешённых потоков (максимум 10).

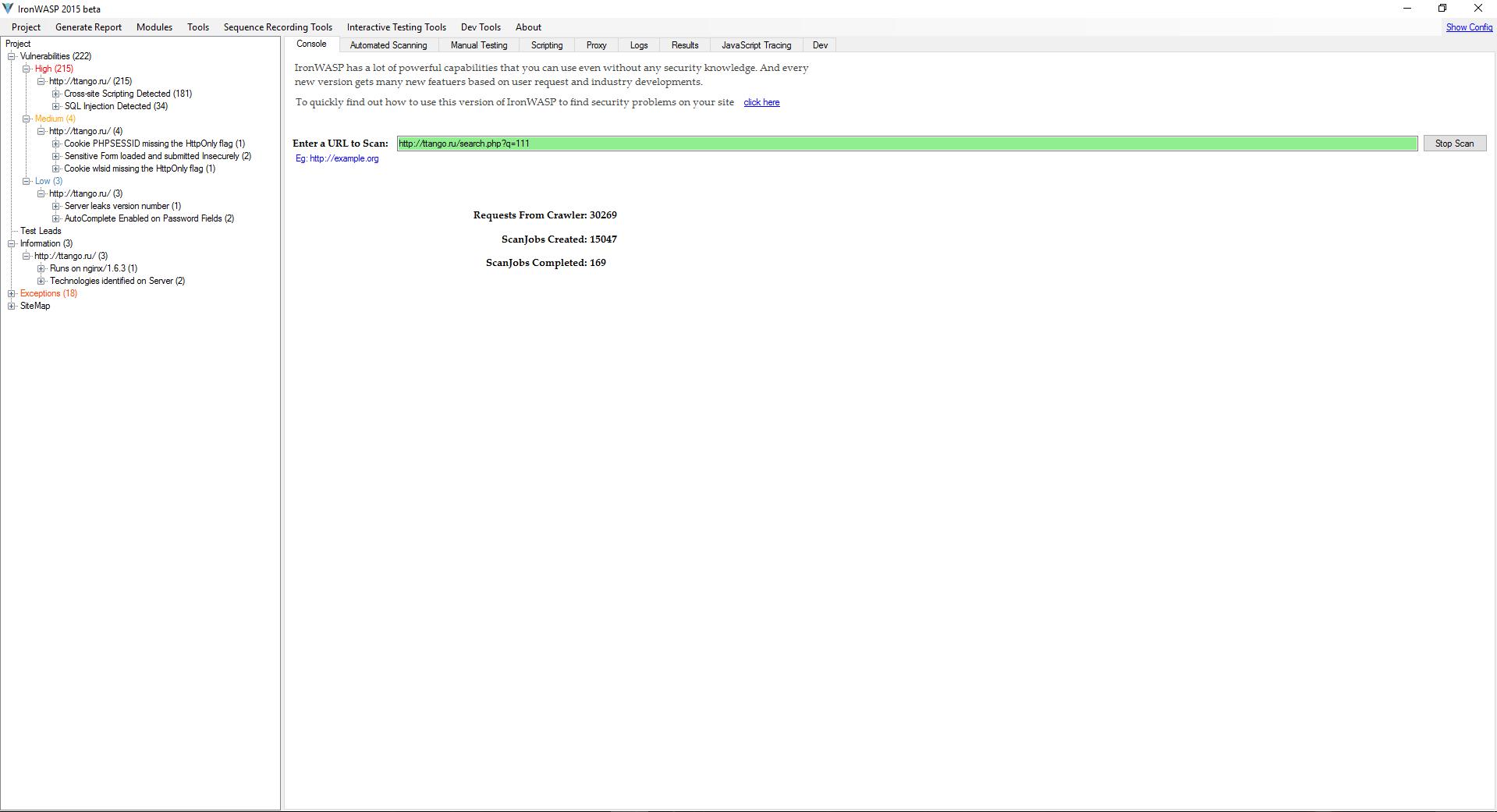

Оценка результатов IronWASP

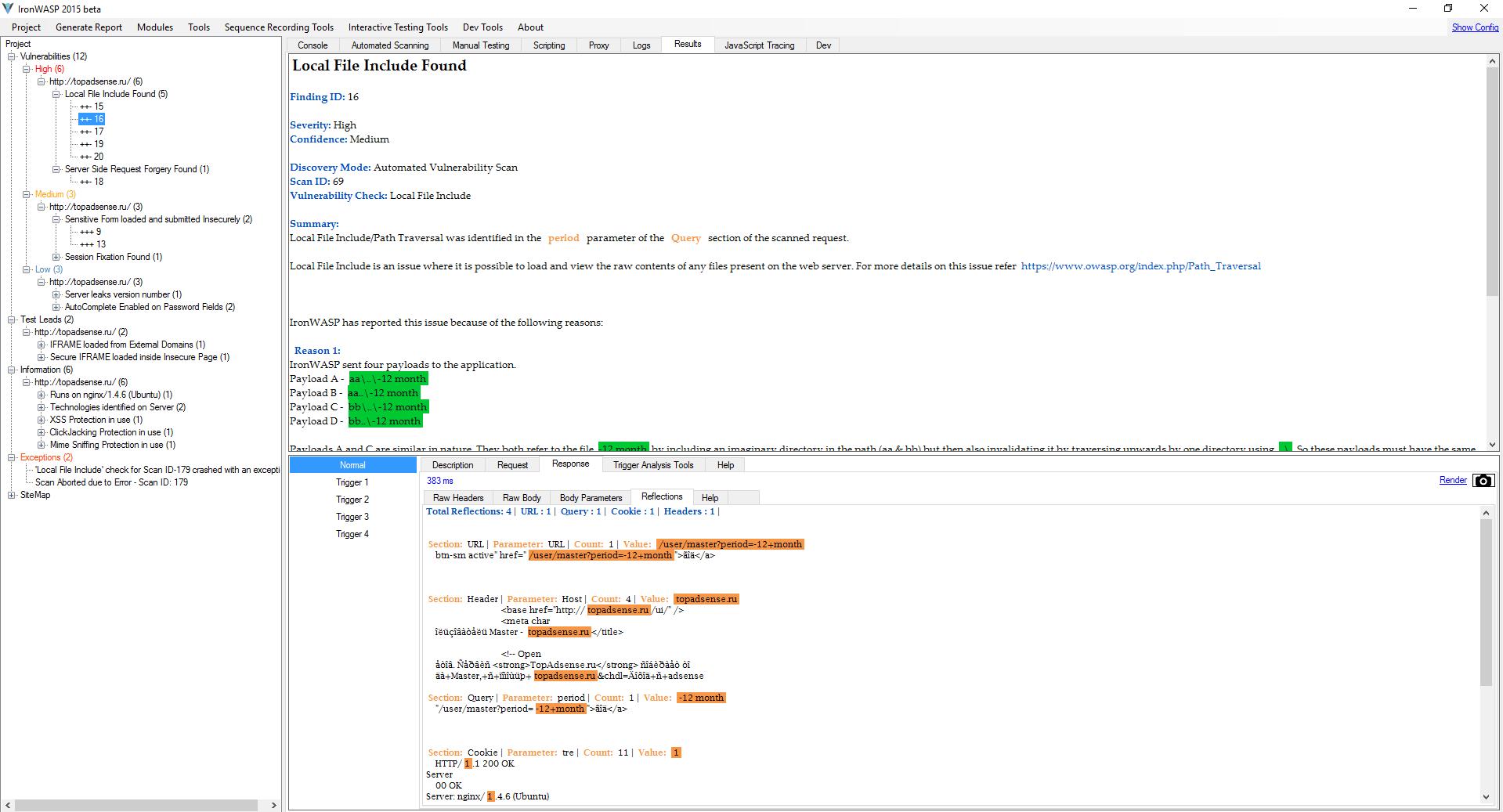

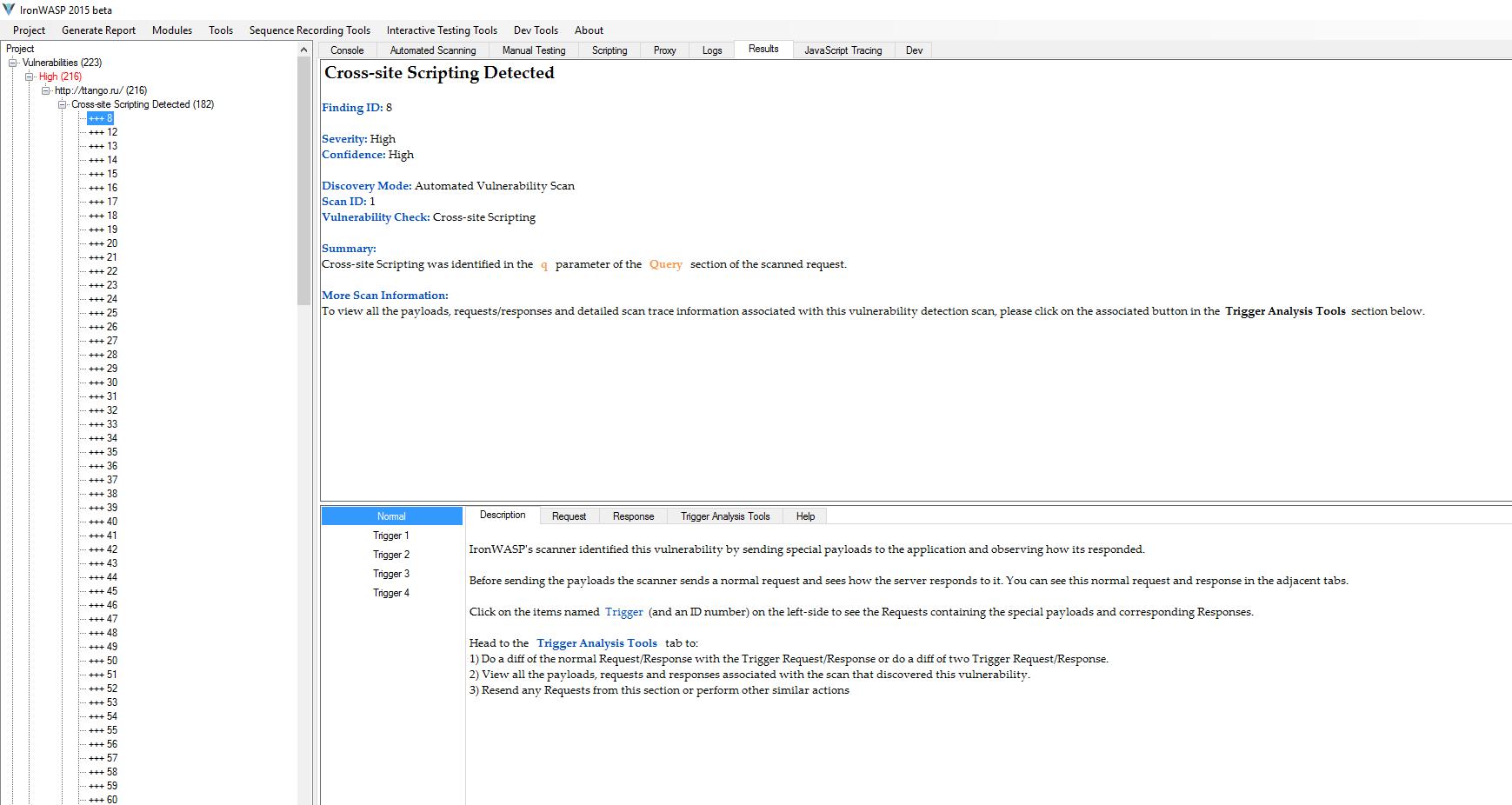

Все результаты по уровню опасности помечаются как High (красный), Medium (оранжевый) и Low (синий).

Если среди результатов есть уязвимости уровня High, то это требует НЕМЕДЛЕННЫХ действий.

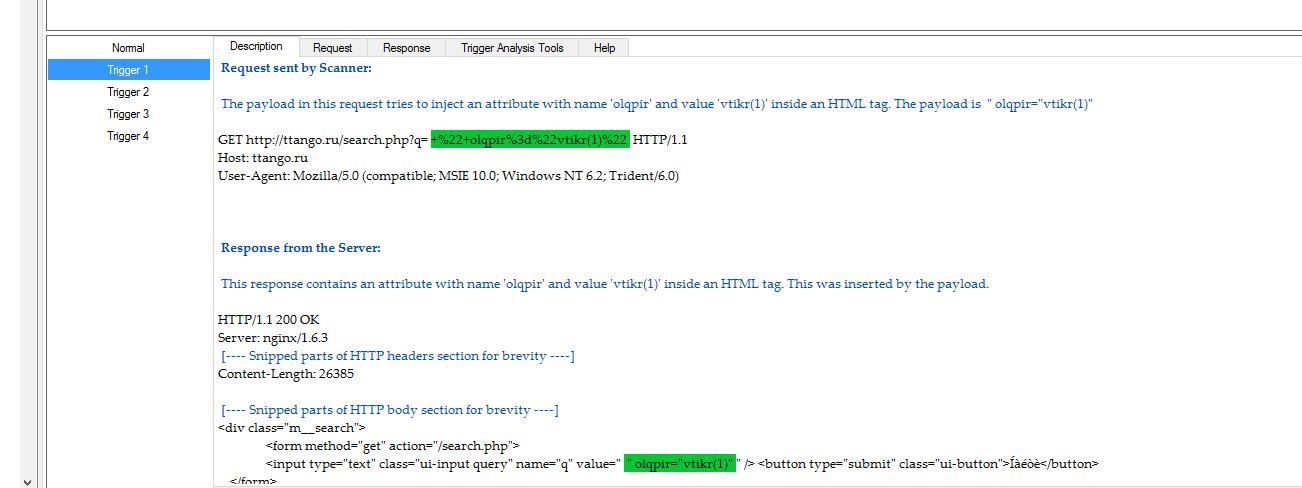

- Во-первых, нужно убедиться, что это не результат ложного срабатывания. Несмотря на то, что в IronWASP присутствует довольно интеллектуальный движок по фильтрации ложных срабатываний, этих срабатываний бывает предостаточно. Особенно для SQL-инъекций.

- Во-вторых, если подтверждено, что уязвимость уровня High на сайте присутствует, то сайт нужно считать скомпрометированным и проводить комплекс соответствующих мероприятий (поиск бэкдоров, поиск несанкционированных изменений исходного кода, поиск несанкционированных изменений в базах данных, смена паролей и т. д.).

Составление отчётов в IronWASP

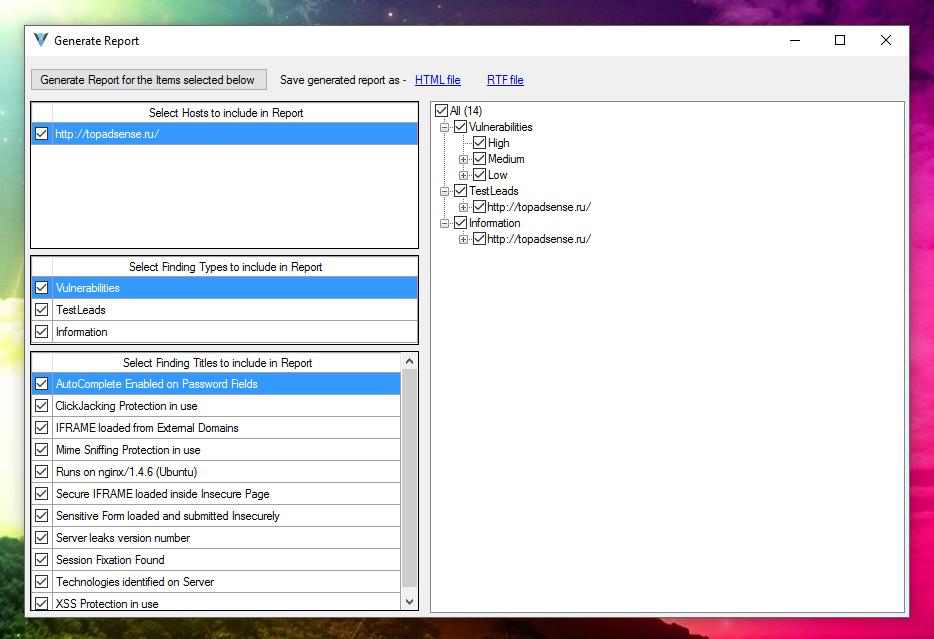

Полученные данные можно сохранить в большой и красивый отчёт. Для этого нажмите Generate Report. Там всё достаточно очевидно — поставьте или уберите галочки с тех пунктов, которые вы хотите включить в отчёт. Отчёт можно сохранить в форматах HTML и RTF.

Продвинутое использование IronWASP

Описанное выше сканирование позволяет выявить уязвимости веб-сайтов. Такое сканирование своих веб-сайтов может провести любой веб-мастер, даже без специальной подготовки. Кроме описанной базовой функциональности, IronWASP включает в себя инструменты для продвинутых специалистов в сфере безопасности. Их достаточно много, поэтому ограничимся их перечислением. Вполне возможно, все или некоторые из этих инструментов будут разобраны в последующих инструкциях.

Встроенные модули:

- WiHawk — сканерт уязвимостей WiFi роутеров

- XmlChor — инструмент автоматической эксплуатации XPATH инъекции

- IronSAP — сканер безопасности SAP

- SSL Security Checker — сканер для обнаружения уязвимостей SSL установок

- OWASP Skanda — Автоматический инструмент эксплуатации SSRF

- CSRF PoC Generator — Инструмент для автоматической генерации эксплойтов для уязвимостей CSRF

- HAWAS — Инструмент для автоматического выявления и декодирования закодированных строк и хешей на веб-сайтах

Встроенные инструменты:

- Основанный на браузере паук

- Анализатор DOM XSS

- Кодирование/Декодирование

- Поиск различий в двух текстах

- Визуализация HTML

- Сканер потока

- Извлекатель сообщений веб-сокета

- Клиент веб-сокета

Инструменты по записи последовательностей:

- Запись входа, токена последовательности CSRF (межсайтовой подделки зарпоса)

Интерактивные инструменты тестирования:

- Тест на защиту от CSRF

- Тест сломанной аутентификации

- Тест на скрытые параметры

- Тест на повышение привилегий

Инструменты разработчика

Они позволят вам создать собственные помощники, скрипты, плагины на нескольких доступных языках программирования. В том числе и с графическим интерфейсом.

Заключение

IronWASP, пожалуй, самый простой инструмент для тестирования безопасности веб-приложений. При этом очень мощный и эффективный.

Тем не менее, представляется, что без понимания сути найденных потенциальных уязвимостей, тот, кто запустил этот инструмент, не смогут:

а) проверить, не является ли найденная уязвимость ложной тревогой

б) самостоятельно ликвидировать брешь в безопасности

в) эксплуатировать найденные уязвимости.

Связанные статьи:

- Как использовать User Agent для атак на сайты (92.4%)

- Инструкция по использованию sqlmap. Ч.1: Основы работы (GET) (77.2%)

- Инструкция по использованию sqlmap. Ч.2: Продвинутое сканирование и эксплуатация (POST, после аутентификации, AJAX/jQuery) (77.2%)

- Инструкция по использованию sqlmap. Ч.3: Залив бэкдора, выполнение системных команд, изменение данных в БД (77.2%)

- Инструкция по использованию jSQL Injection — многофункционального инструмента поиска и эксплуатации SQL-инъекций в Kali Linux (75.4%)

- Утечка имён файлов в .DS_Store: как просмотреть содержимое и как эксплуатировать (RANDOM - 51.8%)

инструмент стоящий, только что-то давно не обновлянтся.с 2015 г. такое впечатление, что апрект запущен. а жаль 🙁

Алексей видно в отпуске, может у Вас есть актуальная версия программы?

Отпуск мне только снится )))) Я фрилансил, плюс визу продлевал, плюс переезжаю в другой город — занят был своими делами.

Не знаю что случилось с сайтом — автор индийский парень, он ещё в команде участвует(или участвовал), которая видео IT курсы продавала. Неужели они вышли из бизнеса? Там много всего было и копеечная цена, правда английский с сильным акцентом.

Вот ссылка на версию из веб-архива: https://web.archive.org/web/20171005040246if_/https://ironwasp.org/ironwasp.zip

На всякий случай, перезалил сюда на сайт: https://hackware.ru/files/ironwasp.zip

Здравствуйте, Алексей, поделитесь пожалуйста последней версией программы.

Сайт разработчика недоступен.

Добрый день. Поделитесь пожалуйста программой и со мной)

Отличная штука! А сравнивали результаты по качеству с другими сканерами? Это прежде всего интересует.

Было бы полезно сделать табличку сравнениях по категориям с топовыми аналогами — acunetix.com, detectify.com, metascan.ru и так далее. Спасибо!