Как пользоваться Kali Linux в WSL (подсистеме Windows для Linux): подборка лучших программ (ч. 2)

Это вторая подборка инструментов Kali Linux, которые прекрасно работают в WSL (подсистеме Windows для Linux), и при этом являются достаточно простыми, чтобы ими мог воспользоваться любой пользователь Windows, независимо от его умений работать в операционной системе Linux.

Само собой, начать рекомендуется с первой части «Как пользоваться Kali Linux в WSL (подсистеме Windows для Linux): подборка лучших программ (ч. 1)», причём также ознакомиться со статьями по работе в WSL, ссылки на которые как раз даны в этой первой части.

В этой статье мы уже не будем останавливаться на вопросах как запустить Kali Linux в WSL и как открыть графический интерфейс — всё это есть в предыдущей части.

Просмотр и очистка метаинформации

Метаинформация — это настолько важный вопрос, что стоило его осветить уже в первой части, но она получилась и без того обширной.

Если вам хочется узнать, что такое метаинформация и как она может навредить, то дополнительные для чтения ссылки я дам чуть ниже, а сейчас пока краткая инструкция, как просмотреть и удалить метаинформацию из офисного файла, фотографии или любого другого.

Начните с установки программы mat2:

sudo apt install mat2

Чтобы просмотреть метаданные любого файла, выполните команду вида (с опцией -s):

mat2 -s /ПУТЬ/ДО/ФАЙЛА

Чтобы очистить метаданные в файлах, выполните команду вида:

mat2 /ПУТЬ/ДО/ФАЙЛА

Как мы помним из раздела «Как в Linux открыть файл Windows», для доступа к файловой системе нужно воспользоваться смонтированными дисками, которые находятся по пути /mnt/, например, диск C:/ смонтирован в директорию /mnt/c.

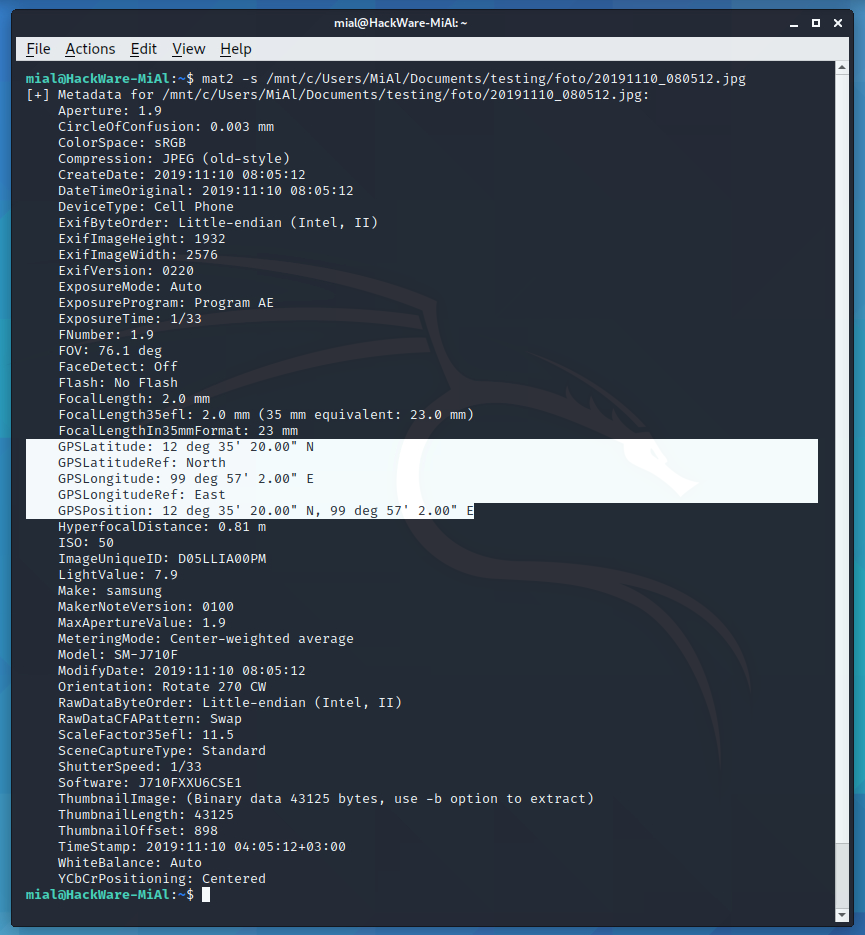

К примеру, я хочу посмотреть метаданные файла 20191110_080512.jpg, который находится в папке C:\Users\MiAl\Documents\testing\foto\. Тогда путь из Kali Linux в WSL до него будет следующий: /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.jpg

Подставляем этот путь в команду, которая дана выше:

mat2 -s /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.jpg

И вот они — метаданные!

Особенно обратите внимание на GPS координаты — они показывают точное расположение в момент съёмки:

GPSLatitude: 12 deg 35' 20.00" N GPSLatitudeRef: North GPSLongitude: 99 deg 57' 2.00" E GPSLongitudeRef: East GPSPosition: 12 deg 35' 20.00" N, 99 deg 57' 2.00" E

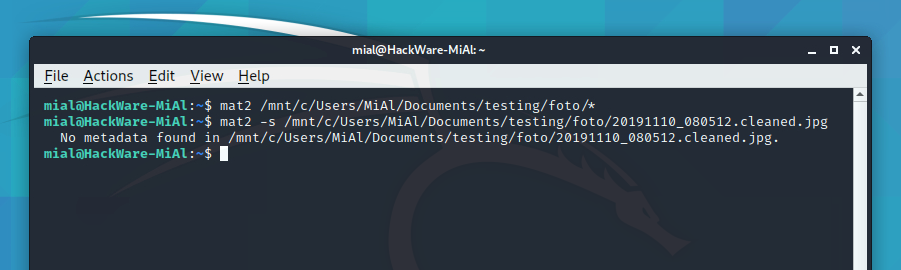

Если вы хотите увидеть свойство всех фотографий в папке, то вместо имени файла укажите символ * (звёздочка):

mat2 -s /mnt/c/Users/MiAl/Documents/testing/foto/*

Если вы хотите очистить метаданные определённого файла, то укажите путь до него и его имя:

mat2 /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.jpg

Если вы хотите очистить метаданные всех файлов в папке, то вместо имени файла укажите * (звёздочку):

mat2 /mnt/c/Users/MiAl/Documents/testing/foto/*

Старые файлы останутся неизменными, но будут созданы новые файлы, в имени которых присутствует строка «.cleaned», и в которых полностью очищены метаданные.

Вы можете сами убедиться в том, что метаданных больше нет:

mat2 -s /mnt/c/Users/MiAl/Documents/testing/foto/20191110_080512.cleaned.jpg

Строка «No metadata found» означает, что метаданные не найдены.

Расширить свой кругозор о метаинформации и узнать забавные/неприятные ситуации, к которым она вас может привести, вы сможете прочитав статьи:

- Как в Windows получить GPS координаты фотографии для вставки в Google Maps (простой способ)

- Как узнать, где именно была сделана фотография (и сохранить ваше местоположение в тайне)

- Что такое данные EXIF и как я могу удалить их из моих фотографий?

- Как работает GPS

- Как узнать, сколько времени велась работа над документом

- Как удалить скрытую личную информацию, которую Microsoft Office добавляет к вашим документам

Дополнительные инструкции:

- Как просмотреть или отредактировать метаданные pdf или изображениях из командной строки Linux

- Программа mat2 в энциклопедии инструментов Kali Linux

- Программа mat в энциклопедии инструментов Kali Linux

- mat2: новая версия программы для удаления метаданных

- Как удалить метаданные файла на Linux

- Как посмотреть метаданные файлов MS Word. Как удалить и отредактировать метаданные Word

- Метаданные файлов LibreOffice: извлечение, удаление и редактирование

Генерация словарей

Если вам нужен список паролей, составленный по определённой закономерности, то вам поможет программа Maskprocessor.

Установите эту программу:

sudo apt remove maskprocessor git clone https://github.com/hashcat/maskprocessor cd maskprocessor/src/ make sudo mv ./mp64.bin /usr/bin/maskprocessor

Использование очень простое, главное запомнить условные обозначения групп символов:

- ?l — все маленькие латинские буквы

- ?u — все большие латинские буквы

- ?d — все цифры

- ?s — специальные символы, а именно: !"#$%&'()*+,-./:;<=>?@[\]^_`{|}~

- ?a — означает все перечисленные выше символы вместе взятые

Допустим, нужно составить список паролей из четырёх цифр, тогда команда следующая:

maskprocessor ?d?d?d?d

Пароль, в котором маленькая буква, затем большая буква, затем цифра и затем всё это повторяется ещё раз:

maskprocessor ?l?u?d?l?u?d

Пароль, который начинается на символы mial, а затем шесть цифр:

maskprocessor mial?d?d?d?d?d?d

Думаю, суть использования данной программой вы уловили.

Чтобы сохранить создаваемый словарь в файл, используйте конструкцию « > ИМЯ-ФАЙЛА», например:

maskprocessor mial?d?d?d?d?d?d > mial-pass.txt

Смотрите ещё больше примеров в статье «Программы для создания словарей».

Как узнать имя хоста по IP

Командой вида

dig -x IP-АДРЕС +short

можно узнать имя хоста.

Например:

dig -x 87.250.250.242 +short ya.ru.

Ещё один пример:

dig -x 157.245.118.66 +short w-e-b.site.

Данный метод работает далеко не всегда, если вам интересно почему, то смотрите пост «Как по IP узнать имя хоста».

Проверка доступности множества хостов

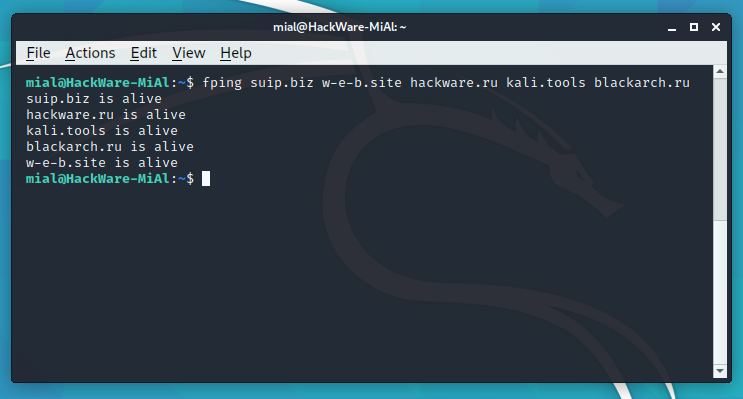

Если вы хотите проверить, находится ли онлайн в данный момент группа сайтов, то для этого можно применять команду fping.

Установка fping:

sudo apt install fping

Запуск очень простой — укажите через пробел все сайты:

fping suip.biz w-e-b.site hackware.ru kali.tools blackarch.ru

С опцией -f вы можете указать файл со списком хостов:

fping -f hosts.txt

Причём формат файла следующий: один хост на строку.

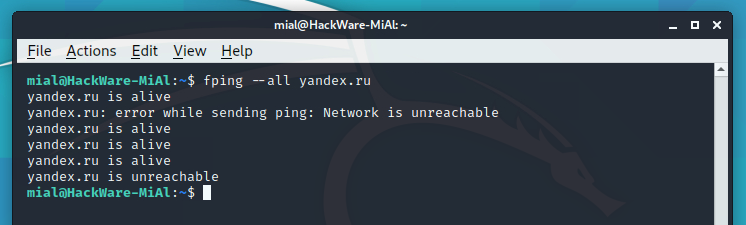

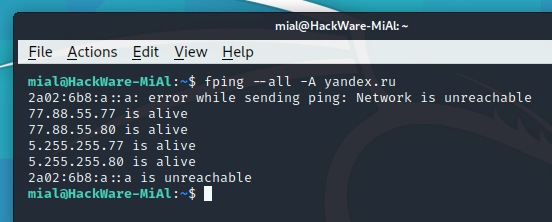

У больших сайтов может быть более одного IP адреса. Как правило, сейчас это один или несколько IPv4 адресов и несколько IPv6 адресов. Чтобы проверить доступность их всех, используйте опцию —all:

fping --all yandex.ru

Для некоторых IP можно увидеть ошибку

is unreachable

Используем опцию -A, чтобы показать IP адреса:

fping —all -A yandex.ru

То есть недоступны IPv6 адреса, поскольку мой Интернет-провайдер не поддерживает их.

Опция -4 и -6 можно указать для пинга только IPv4 или только IPv6 адреса:

fping --all -A -4 yandex.ru

Очень быстрое сканирование больших сетей

В предыдущей части мы уже рассмотрели программу для сканирования открытых портов Nmap. Это очень мощная программа, но при сканировании действительно больших сетей, она довольно медленная.

Проблему со скоростью поможет решить другой сканер открытых портов — Masscan.

Установите Masscan:

sudo apt install masscan

Пример запуска сканирования портов 80,8000-8100 в сети 10.0.0.0/8 на скорости 10 тысяч пакетов в секунду:

sudo masscan -p80,8000-8100 10.0.0.0/8 --rate=10000

На самом деле 10000 пакетов в секунду это довольно много. Если у вас пропало Интернет-подключение после запуска предыдущей команды, то уменьшите значение опции —rate.

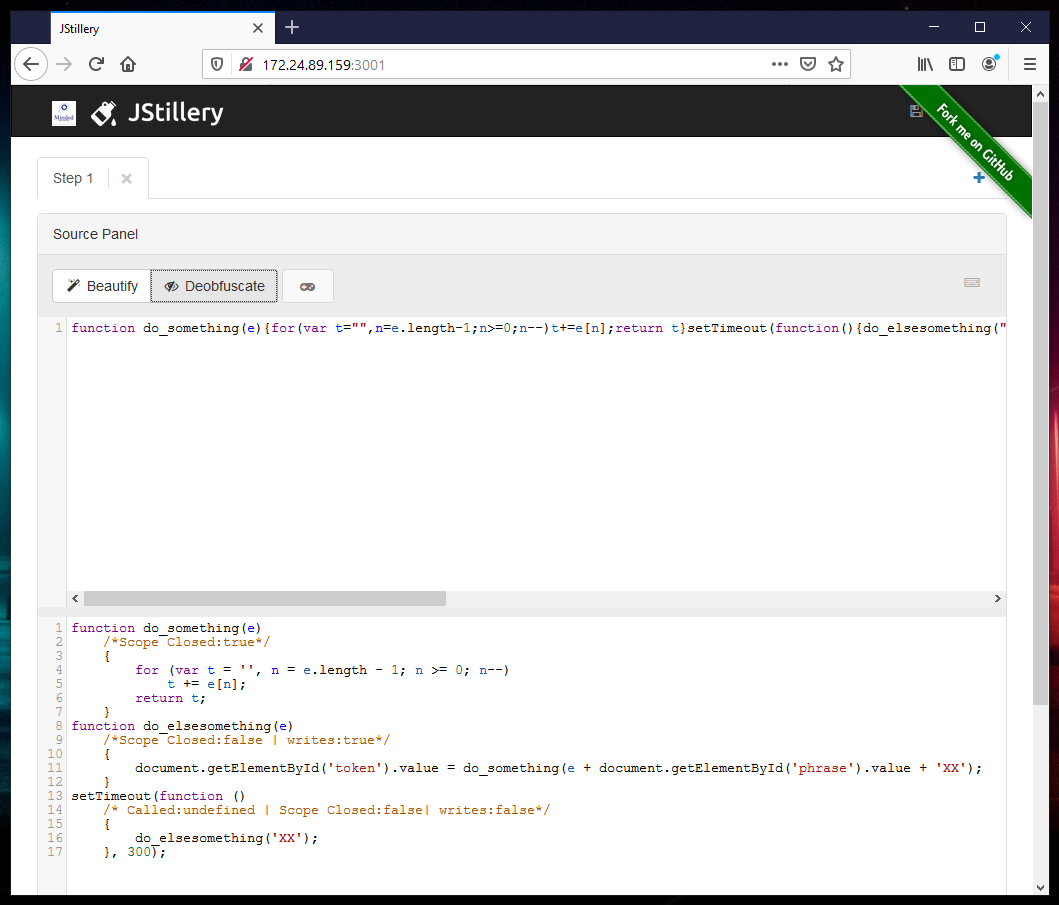

Деобфускация JavaScript кода

Если вы хотите сделать JavaScript код читаемым, то для этого применяется программа JStillery.

Установите JStillery:

sudo apt install npm git clone https://github.com/mindedsecurity/JStillery cd JStillery sudo npm install

Использование очень простое, просто укажите путь до файла для деобфускации:

./jstillery_cli.js /путь/до/файла

Для компиляции сервера (если вам нужен не только инструмент с интерфейсом командной строки, но вы ещё хотите использовать и веб интерфейс):

npm run build_server

Для запуска сервера:

npm run start_server

После этого веб-интерфейс будет доступен по адресу http://localhost:3001. Если вы не устанавливали графически интерфейс в Kali Linux, то есть вы не можете открыть в ней веб-браузер, то вы всё равно можете получить доступ к веб-интерфейсу JStillery.

Для этого посмотрите IP адрес вашей Kali Linux:

ip a

К примеру, у меня это 172.24.89.159, тогда веб-интерфейс будет доступен из Windows по адресу http://172.24.89.159:3001.

Вторая часть получилась не менее насыщенной и разнообразной чем первая. В третьей части мы сосредоточимся на сборе информации о сайтах и поиске скрытых ресурсов (поддоменов, скрытых файлов, панелей администрирования, реальных IP адресов).

Связанные статьи:

- OpenSSL: принципы работы, создание сертификатов, аудит (50.2%)

- Как обфусцировать JavaScript код (50%)

- Как посмотреть метаданные файлов MS Word. Как удалить и редактировать метаданные Word (46.5%)

- Метаданные файлов LibreOffice: извлечение, удаление и редактирование (46.5%)

- Как пользоваться Whonix (операционная система для анонимности, приватности и безопасности) (38.5%)

- Вышла Kali Linux 2020.1 (RANDOM - 0.2%)

отличная статья!

по-моему,она сейчас оч актуальна,т.к. именно сейчас майки стремятся расширить проникновение своей ОС куда возможно.не хватает доступа к железу….