Для каких атак подходят старые Wi-Fi адаптеры

На форуме был задан вопрос, можно ли использовать для аудита безопасности Wi-Fi сетей совсем старые адаптеры, которые поддерживают только режимы b и g? Кажется, что для атаки на беспроводные сети Wi-Fi эти адаптеры уже совсем бесполезны, но на самом деле это далеко не так!

Я у себя нашёл парочку древних Wi-Fi адаптеров:

- Upvel, Model No: UA-213WNU. В airmon-ng определяется как «Realtek Semiconductor Corp. RTL8188SU 802.11n WLAN Adapter» с драйвером r8712u

- D-Link, Model No: DWA-110. В airmon-ng определяется как «D-Link System DWA-110 Wireless G Adapter(rev.A1) [Ralink RT2571W]» с драйвером rt73usb

Причём Upvel со съёмной антенной, поэтому вместо стандартной, я прикрутил антенну побольше.

А у D-Link подозрительно сильно нагрелся металлический контакт, который вставляется в USB разъём, поэтому, кстати, будьте аккуратнее со старой техникой.

Насколько до сих пор популярны Точки Доступа на Wi-Fi стандартах b и g

Точки Доступа на b и g в настоящее время встречаются как исключение, то есть они практически отсутствуют. Но, на самом деле, рано опускать руки — имеется предостаточно атак, которые просто не зависят от используемых стандартов, либо возможны благодаря обратной совместимости новых стандартов со старыми.

Как в Airodump-ng узнать, на каком стандарте Wi-Fi (b, g, n, ac) работает Точка Доступа

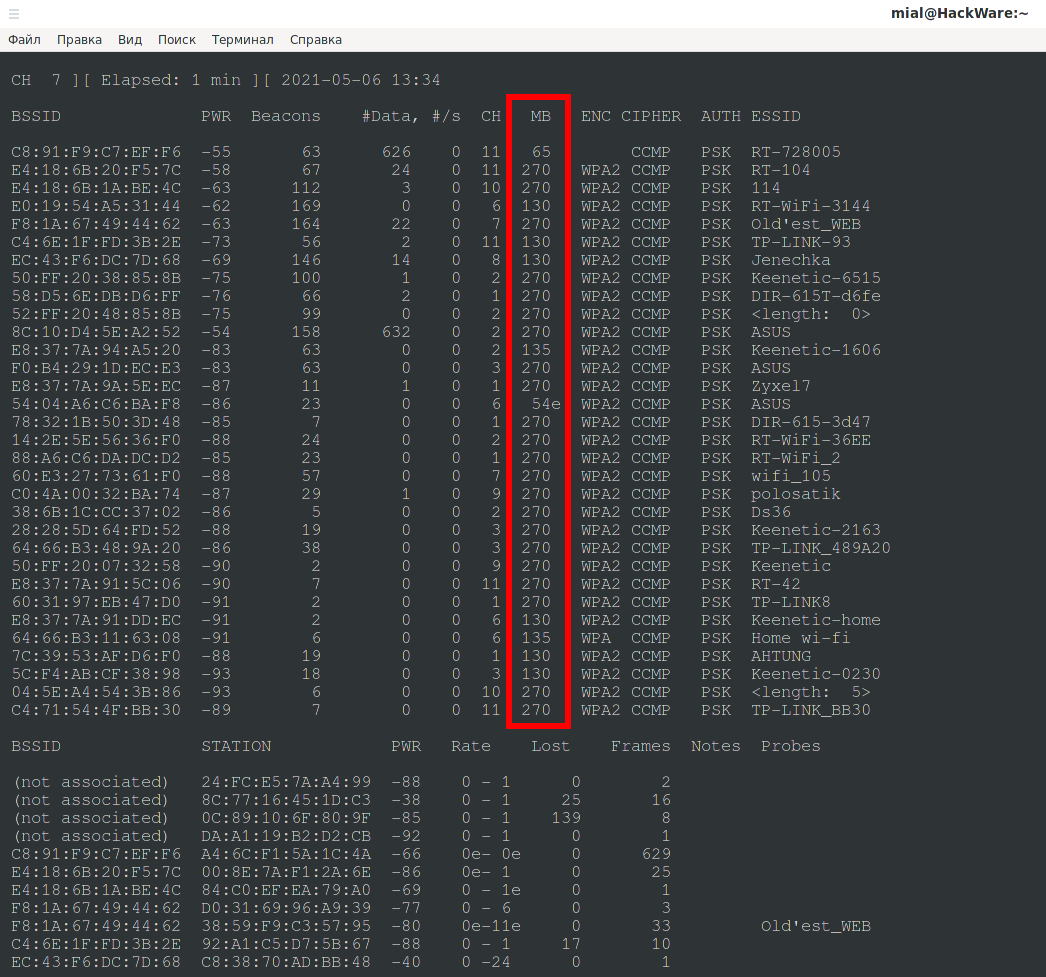

Узнать, какой стандарт поддерживает ТД можно по такому косвенному признаку как скорость передачи данных. Программа Airodump-ng показывает скорость передаваемых данных в столбце MB.

MB это максимальная скорость, поддерживаемая ТД:

- Если MB = 11, это 802.11b,

- Если MB = 22 это 802.11b+,

- Если это поле равно 54, то это 802.11g.

- Скорости до 300 (65, 130, 135, 270) означают, что это 802.11n.

- 802.11ac имеет скорости до 1300 Mbps на частотах 5 GHz плюс до 450 Mbps на 2.4 GHz.

- Точка (после цифры) означает поддержку короткой преамбулы, 'e' показывает, что сеть имеет включённый QoS (802.11e).

Если вам будет что-то непонятно в последующих командах, то пояснения по ним смотрите в статье «Памятка по Wi-Fi в Linux: подсказки и решение проблем».

Выключаем программы, которые нам могут помешать:

sudo systemctl stop NetworkManager sudo airmon-ng check kill

Переводим беспроводной сетевой интерфейс в режим монитора:

sudo ip link set wlp0s20f0u2 down sudo iw wlp0s20f0u2 set monitor control sudo ip link set wlp0s20f0u2 up

Запускаем Airodump-ng чтобы посмотреть информацию о Точках Доступа:

sudo airodump-ng wlp0s20f0u2

Рядом со мной всего 1-2 ТД со скоростью 54 Mbps. То есть ТД работающих на стандарте g мало, а ТД на стандарте b нет вообще.

В основном используется стандарт n.

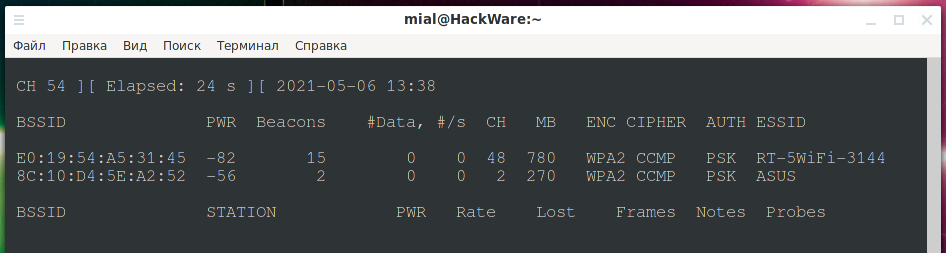

Стандарт ac я всё-таки тоже нашёл на 5 GHz:

Чтобы отключить режим монитора и вернуть Интернет-подключение выполним:

sudo ip link set wlp0s20f0u2 down sudo iw wlp0s20f0u2 set type managed sudo ip link set wlp0s20f0u2 up sudo systemctl start NetworkManager

Драйверы для старых Wi-Fi адаптеров

Адаптер на чипсете RTL8188SU не видит команда iw. А airmon-ng в качестве PHY показывает null.

Проблема, судя по всему, в отсутствующем драйвере. При этом NetworkManager может использовать данный адаптер и даже подключился к ТД. Команда ip a также видит адаптер и назначенные ему IP адреса.

Драйвер удалось найти здесь: https://github.com/chunkeey/rtl8192su, но он перестал компилироваться на ядрах > 4.14. Затем здесь https://github.com/luks3n/rtl8192su было выложено исправление. Но в настоящее время на последних версиях ядра Linux данный драйвер вновь не компилируется из-за ошибки.

При попытке перевести его в режим монитора я получал ошибки:

sudo iw wlp0s20f0u1 set monitor control command failed: No such device (-19)

С помощью команды iwconfig:

sudo iwconfig wlp0s20f0u1 mode monitor

Error for wireless request "Set Mode" (8B06) :

SET failed on device wlp0s20f0u1 ; Invalid argument.

В общем, для атак не требующих перевода в режим монитора, этот адаптер подойдёт, но перевести его в режим монитора не получается (если драйвер вообще это поддерживает).

Вернём его на место (он нормально работает на стареньком компьютере с Windows 10) и перейдём к ещё более устаревшей модели на чипсете Ralink RT2571W, у этой модели даже нет поддержки стандарта n, только g, поэтому она интересна нам в первую очередь. Этот адаптер заработал сразу, установка драйверов не потребовалось.

Атака Pixie Dust

По идее, WPS не зависит от стандартов, поэтому атака Pixie Dust и полный перебор WPS пинов должны работать. Я проверил — да, действительно адаптер с поддержкой стандарта G смог взломать ПИН и пароль от Wi-Fi сети.

Причём нет разницы, поддерживает ли ваш старый адаптер режим монитора, подробности смотрите в статье «Как взломать Wi-Fi обычным адаптером без режима монитора».

Захват рукопожатий

ДА! Получилось!!! Я был уверен, что именно эту атаку адаптер не сможет выполнить. Я использовал метод из статьи «Автоматический сбор рукопожатий с Besside-ng» и за пару минут у меня было 3 рукопожатия от ТД работающих на стандарте N, хотя адаптер ничего выше G не поддерживает.

Проверка по базе данных 3WiFi

Для этой атаки нет никаких требований к беспроводному адаптеру, поэтому она также работает. Подробности смотрите в статье «Как быстро узнать пароль от Wi-Fi рядом (без режима монитора)».

Сбор информации о Точках Доступа

Не нужно думать, что если беспроводной адаптер не поддерживает какой-либо из стандартов, то он не сможет увидеть Точки Доступа, работающие на этом стандарте. Это не так.

Устаревший адаптер, не поддерживающие ничего выше стандарта g, может видеть все ТД и собирать о них информацию. Конечно же, кроме тех, которые работают на 5 GHz.

Если ваш Wi-Fi адаптер поддерживает режи монитора, то вы можете использовать программу Airodump-ng.

В противном случае смотрите статью «Как сканировать беспроводные сети обычным Wi-Fi приёмником».

Заключение

В принципе, на этом можно заканчивать статью — если устаревший адаптер поддерживает деаутентификацию клиентов и захват рукопожатий, а также поддерживает атаку на WPS, то можно констатировать, что устаревшие адаптеры поддерживают любые атаки, которые можно выполнить современными Wi-Fi адаптерами. Конечно же, за исключением атак на 5 GHz.

Видимо это связано с тем, что стандарты затрагивают только скорость передачи данных и не затрагивают протоколы аутентификации. Либо это связано с обратной совместимостью новых стандартов со всеми старыми.

Смотрите онлайн книгу, в которой собран весь материал по аудиту безопасности Wi-Fi сетей: Взлом Wi-Fi сетей с Kali Linux и BlackArch

Если же вам нужен современный Wi-Fi адаптер с большими антеннами, с поддержкой 5 GHz, стандарта AC и режимом монитора, то список вы найдёте здесь.

Связанные статьи:

- Сервис 3WiFi: пароли от точек доступа Wi-Fi (65.3%)

- WiFi-autopwner 2: инструкция по использованию и обзор новых функций (65.3%)

- Практика атак на Wi-Fi (64.5%)

- WiFi-autopwner: скрипт для автоматического поиска и аудита Wi-Fi сетей с низкой безопасностью (62.8%)

- Автоматизированная атака Pixie Dust: получение ПИНов и паролей Wi-Fi без ввода команд (62.4%)

- Как обнаружить скрытые камеры (RANDOM - 50.7%)

если бы хотя бы половина учителей,встречавшихся мне по жизни,умела так лаконично и емко выражать свои мысли — я бы..даже не знаю на какой высоте бы остановился!!

очень вовремя и в тему!

огромная благодарность и пожелание — пусть вдохновение не покидает Вас никогда!

Это обычно происходит из-за того, что драйвер чипа, который встроен в ядро, основан на устаревшем стеке Wext (Linux wireless extensions), а не на современном nl80211, iw не поддерживает Wext, но зато его поддерживает iwconfig (утилита от HP, создателей Wext, которая не обновляется с года 2009).

При этом wpa_supplicant, который задействован в NetworkManager, поддерживает и Wext, и nl80211.

При этом сторонний драйвер rtl8192su основан на nl80211 (mac80211 в т.ч.), что позволяет современным утилитам вроде iw с ним взаимодействовать.