Поиск сетки вредоносных сайтов (кейс)

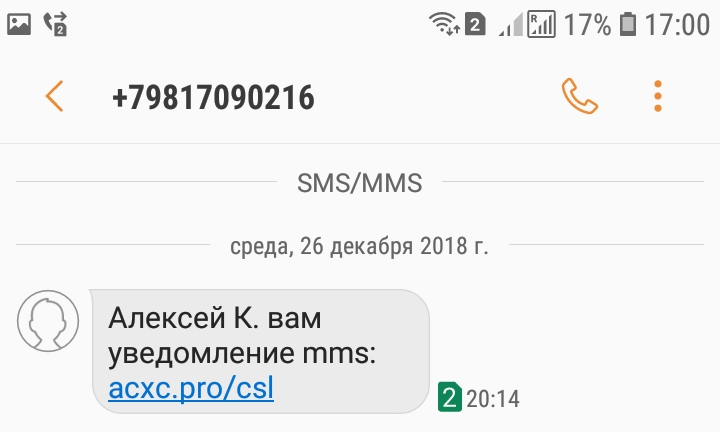

Вчера мне пришла SMSка с сообщением о том, что мне пришла MMSка (ёпта, кто придумывает такие легенды для социальной инженерии?!)…

Для получения ММСки нужно перейти на сайт и скачать её. Мне очень хотелось посмотреть ММСку (поскольку за всю жизнь я отправлял/получал в общей сложности где-то пяток MMS-ок, не больше; а за последние лет 10-15 мне вообще не доводилось получать или отправлять MMS сообщения — честно говоря, я даже стал забывать, что это такое. Не удивлюсь, если те, кому сейчас лет 25 вообще не в курсе и никогда этим не пользовались. Вот такая вот хреновая легенда для социальной инженерии… Поэтому я как-то засомневался.

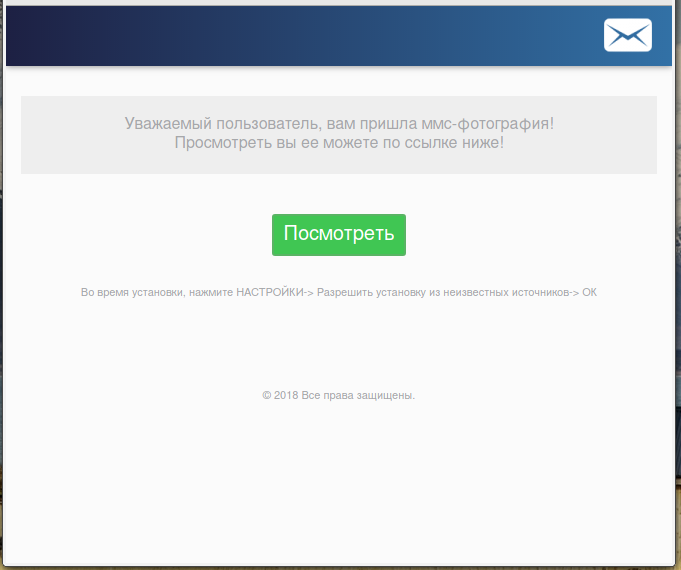

При переходе по указанному адресу само-собой скачивался установочный файл для Android. А там бэкдор или вирус.

Я распаковал файл:

apktool d Photo_374207.apk

Попытался посмотреть исходный код, но ничего интересного не нашёл.

Поэтому я решил заняться тем, что у меня получается получше — искать информацию о владельце сайта.

Я, кстати, вчера же создал тему на форуме «Тренировка в анализе вредоносного приложения под Android» поскольку не думал, что буду писать эту статью, но хотелось поделиться с вами настоящим, боевым зловредом под Андроид.

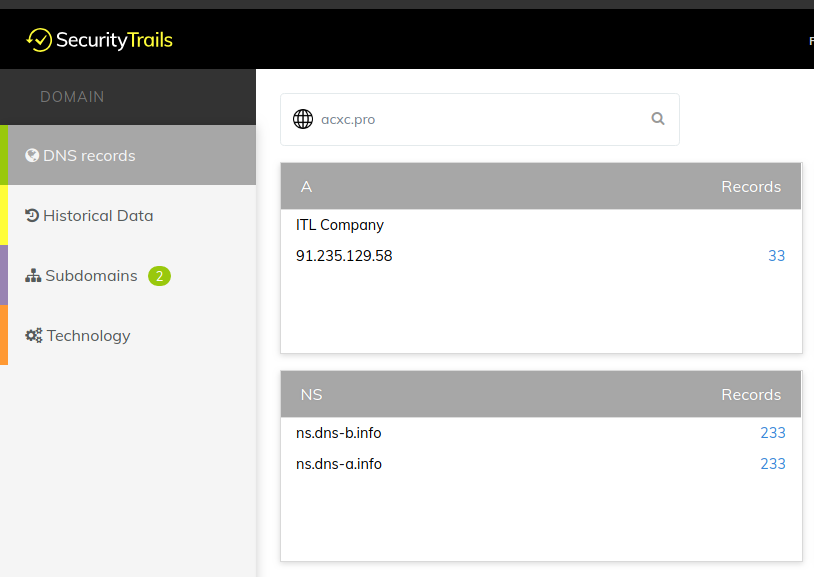

Исходная информация: у меня есть домен acxc.pro.

Конечно, в первую очередь проверил whois этого домена — но там данные скрыты. За дополнительную плату можно купить услугу, когда домен регистрируется на Панамский или другой офшор. В результате данные о владельце недоступны в whois.

Поэтому я обратился к сервису Поиска сайтов на одном IP, получил:

- zhqw.info

- zadt.pro

- ypco.pro

- www.netcdnfly.us

- witforyoubrain.com

- sub.netcdnfly.us

- stepicktondroplar.com

- sg2019z.pro

- rosubpillineyford.com

- ohyd.pro

- ns1.howardmatthews.net

- new19p.pw

- new19a.pw

- netcdnfly.us

- main.netcdnfly.us

- lost7burn-tmz.com

- jirv.info

- howardmatthews.net

- happyv.pw

- diet-thebest.world

- clients.netcdnfly.us

- bufb.pro

- akamaiservice.site

- acxc.pro

- accounts.akamaiservice.site

Из этих сайтов бросились в глаза такие:

- acxc.pro

- bufb.pro

- jirv.info

- ohyd.pro

- zhqw.info

- zadt.pro

- ypco.pro

Они все созданы для распространения вредоносной программы под Android.

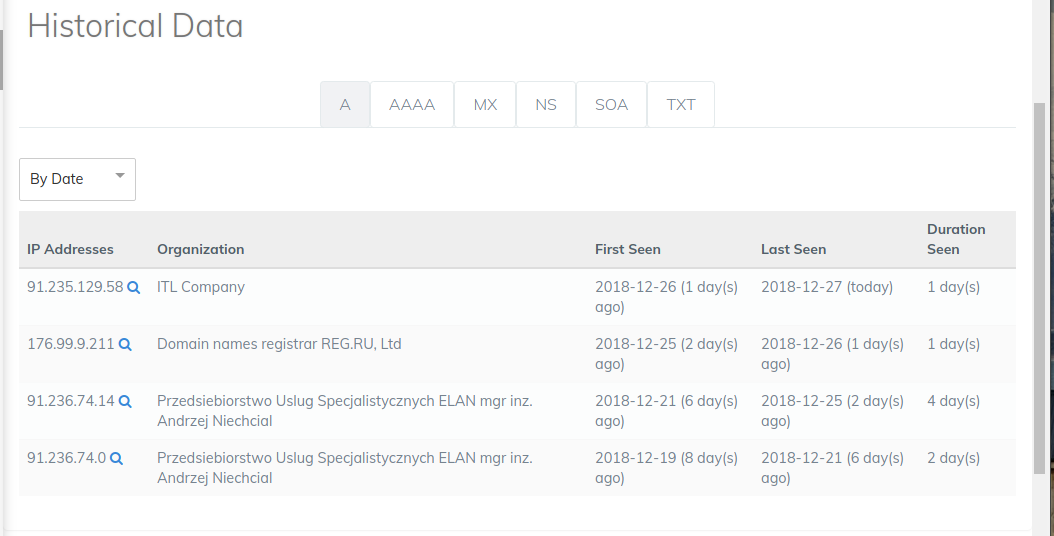

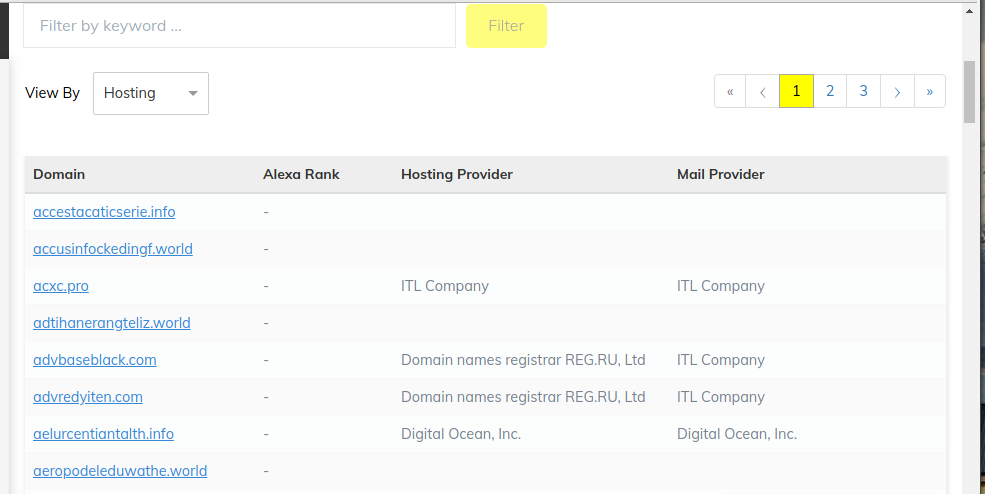

Я решил посмотреть, что интересного о домене acxc.pro может рассказать SecurityTrails. IP адресом сайта acxc.pro является 91.235.129.58. Сервис acxc.pro нашёл 33 домена на этом адресе, а также показал, что в качестве серверов имён он использует ns.dns-b.info или ns.dns-a.info, которые обслуживают всего 233 домена — данных немного, поэтому их также стоит проанализировать.

Далее большая часть сбора информации заключалась в следующих действиях:

- для каждого сайта смотрелась история, как менялись их IP адреса. Информация более старая чем 1 год отбрасывалась

- для каждого нового IP искались домены, которые его используют. С каждым новым IP адресом я возвращался к первому пункту. И так до тех пор, пока не кончились зацепки.

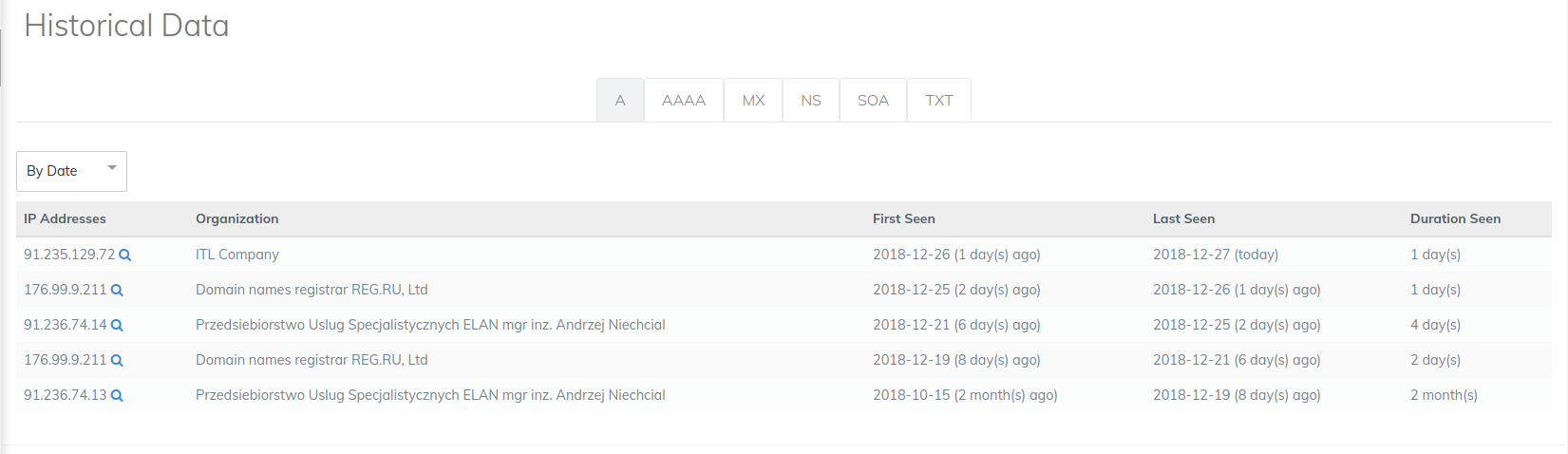

Смотрим данные истории для acxc.pro:

Там есть, к примеру, IP 176.99.9.211, а также ещё 91.236.74.14 и 91.236.74.0.

Выполняем поиск по IP 176.99.9.211, находим ряд сайтов.

Смотрим историю IP адресов для каждого из них и выписываем те, которые ещё не известны ным. К примеру, взглянем на данные истории для heykeratro.com:

Там есть ранее не известные нам адреса:

- 91.235.129.72

- 91.236.74.13

А также уже известные:

- 176.99.9.211

- 91.236.74.14

- 176.99.9.211

Новые добавляем в пул для анализа, а уже известные нам адреса подтверждают, что этот сайт также принадлежит тому же владельцу, что и целевой сайт.

В какой-то момент оба сайта находятся на одном IP 91.235.129.58, в их истории два общих IP 176.99.9.211 и 91.236.74.14. Проанализировав другие сайты из этого же списка, получаем аналогичные результаты. Исходя из этого, а также с учётом похожих whois записией (Панама, скрытые записи, одинаковые регистраторы доменных имён, одинаковые NS серверы) приходим к выводу, что это всё связанные сайты (сайты одного лица).

Поиск по новому IP 91.235.129.72 даёт нам, к примеру, домен etthemonth.com. Данные истории etthemonth.com и других доменов «сдают» нам новые IP адреса:

- 91.236.74.0

- 185.234.218.66

- 185.234.218.63

- 185.234.218.60

- 185.234.218.59

Домен workerforyou.com (IP 185.234.218.59) в своей истории IP адресов привёл к адресу 195.22.126.81, а там, например, домены

- mmsfile.download (тоже из «Панамы»)

- photo-files.download

Данные истории andnowforphoto.com привели к IP адресу 195.22.126.160, а этот адрес привёл к сайту sms39.site, а его данные истории привели к IP адресу:

- 195.22.126.80

В конечном итоге была составлена следующая таблица:

|

IP |

Домены |

Когда использовались |

NS |

Какой сайт привёл |

На кого зарегистрирован |

|---|---|---|---|---|---|

|

91.235.129.58 |

zhqw.info zadt.pro ypco.pro www.netcdnfly.us witforyoubrain.com sub.netcdnfly.us stepicktondroplar.com sg2019z.pro rosubpillineyford.com ohyd.pro ns1.howardmatthews.net new19p.pw new19a.pw netcdnfly.us main.netcdnfly.us lost7burn-tmz.com jirv.info howardmatthews.net happyv.pw diet-thebest.world clients.netcdnfly.us bufb.pro akamaiservice.site acxc.pro accounts.akamaiservice.site |

Настоящее время |

ns.dns-a.info ns.dns-b.info |

acxc.pro |

Panama / www.namecheap.com

ordertld.com |

|

176.99.9.211 |

advbaseblack.com advredyiten.com dbonmyiten.com etthemonth.com fotmx.ru freemagazineforyou.com heykeratro.com iakb.info ifadvhot.com iw2019f.pro jc2019b.pro lc20d6ec.justinstalledpanel.com lovfy.ru mlfd.info mmcea.ru nl2019y.pro ohyd.pro parfiumpromo.com pingoinpongo.com qi2019v.pro rosubpillineyford.com stepicktondroplar.com upadvhappy.com whengoup.com whiteonapple.com whyadvhot.com zadt.pro zhqw.info |

1 день назад 8 дней назад |

ns.dns-a.info ns.dns-b.info |

acxc.pro |

Panama / www.namecheap.com

ordertld.com |

|

91.236.74.14 |

|

2 дня назад, 6 дней назад |

|

acxc.pro |

|

|

91.236.74.0 |

|

8 дней назад |

|

acxc.pro |

|

|

91.236.74.13 |

fothz.me fotoef.pw mmcih.me smsps.pw |

Настоящие дни 8 дней назад 1 месяц назад 2 месяца назад |

ns.dns-a.info ns.dns-b.info

dns2.registrar-servers.com dns1.registrar-servers.com |

advbaseblack.com |

Panama / www.namecheap.com |

|

185.234.218.66 |

|

2 месяца назад |

|

advbaseblack.com |

|

|

185.234.218.63 |

fotofn.pro fotonp.pro fotors.pro imgun.pw mmsgz.pro mmshj.pro mmsor.pro netdiscounted.org smsug.pro smsxv.pro |

Настоящее время 3 месяца назад |

dns2.registrar-servers.com dns1.registrar-servers.com |

advbaseblack.com |

Panama / www.namecheap.com |

|

185.234.218.60 |

fotoan.pro fotofo.pro fotoot.pro fotozw.pro glamourpromo.com mmsam.pro mmscj.pro mmsdo.pw mmsmx.pro mmsns.pw mmsps.pro mmsue.pro mmszb.pro smsbr.pro smsbw.pro smsdl.pro smsed.pro smsgk.pro smssb.pro wangoingo.com |

Настоящие дни 3 месяца назад |

ns4.cnmsn.com ns3.cnmsn.com

dns2.registrar-servers.com dns1.registrar-servers.com |

advbaseblack.com |

Panama / www.namecheap.com

ordertld.com |

|

185.234.218.59 |

advrtbannerz.com andnowforphoto.com andnowwegoto.com bannerdercials.com bannerincbest.com bannertsement.com christmassgo.com clearmystat.com cogohopenet.com confmyphoto.com eomiatek.com fundsonmyw.com funnylowbighush.com getthisopon.com glowmybip.com gonoprome.com graziott.com hellowopung.com hesterif.com hoochd.com hoochforme.com kaachrusnsmy.com kansmychru.com kansmychrus.com kpopapansmychrus.com lawerpingthis.com myownbehap.com nextonnew.com powlowhast.com priceforallon.com proidmyoid.com quostpeopls.com raspmoduse.com raticste.com realtyauroco.com scienmaingitlin.com seedpool.gdn setlice.com sisirplus.com sprintwordls.com tallcattanchoi.com ursdatallsph.com vietusprotus.com waitfomeon.com watskingon.com wephelpgocome.com werpingthis.com wewelowertick.com whenwecallno.com whenwegrobth.com workatmeforyou.com zavannerweb.com |

3 месяца назад 4 месяца назад |

ns4.cnmsn.com ns3.cnmsn.com

|

dbonmyiten.com |

ordertld.com |

|

195.22.126.164 видимо, случайный адрес |

|

|

|

fotmx.ru (видимо, успел побывать дропом) |

|

|

104.239.198.84 видимо, случайный адрес |

|

|

|

fotmx.ru (видимо, успел побывать дропом) |

|

|

98.105.254.65 видимо, случайный адрес |

|

|

|

fotmx.ru (видимо, успел побывать дропом) |

|

|

185.234.218.60 |

|

3 месяца назад |

|

whyadvhot.com |

|

|

91.235.129.72 |

mail.etthemonth.com mail.heykeratro.com mail.sg2019z.pro parfiumpromo.com whyadvhot.com www.advredyiten.com www.mlfd.info www.ohyd.pro www.pingoinpongo.com www.zhqw.info |

Настоящее время |

ns.dns-b.info ns.dns-a.info |

whyadvhot.com |

Panama / www.namecheap.com

ordertld.com

|

|

Несколько IP, к которым привёл mmcea.ru — видимо, все являются ложными результатами. Сам домен может быть случайным. |

|

|

|

mmcea.ru |

|

|

Ложные IP от lovfy.ru |

|

|

|

|

|

|

Блок 146.112.240.234 146.112.240.233 146.112.240.232 146.112.240.226 146.112.240.209 146.112.240.204 146.112.240.202 146.112.240.195

Видимо, это ложные данные. Возможно, адреса принадлежат виртуальному хостингу |

|

|

|

smsug.pro whenwegrobth.com |

|

|

195.186.208.145 Был виден только 1 день. Случайный адрес? |

Очень много |

|

|

mmsns.pw |

|

|

141.8.226.58 Видимо, случайный адрес |

|

|

|

mmsdo.pw |

|

|

195.22.126.80 |

|

|

|

ursdatallsph.com |

|

|

195.22.126.160 |

sms39.site |

|

|

tallcattanchoi.com |

Panama / www.namecheap.com |

|

195.22.126.81 |

bestwaysage.com bigslogous.com campuphome.com mmsfile.download photo-files.download |

6 месяцев назад |

dns2.registrar-servers.com dns1.registrar-servers.com

ns4.cnmsn.com ns3.cnmsn.com |

sisirplus.com |

Panama / www.namecheap.com

ordertld.com |

|

37.1.211.129 Случайный адрес? Почему встречается минимум дважды? |

|

|

|

raspmoduse.com andnowwegoto.com |

|

|

185.205.209.114 Случайный адрес? |

|

|

|

gonoprome.com |

|

|

54.241.4.132 Случайный адрес? Встречается минимум трижды |

|

|

|

zavannerweb.com campuphome.com bigslogous.com |

|

|

62.0.58.94 Случайный адрес? |

|

|

|

bigslogous.com |

|

|

195.22.126.83 |

photo01.site |

Домен создан 2018-03-09 |

ns4.cnmsn.com ns3.cnmsn.com |

sms39.site |

Chined.pro |

|

195.54.163.209 (работающие домены acxc.pro и другие поменяли свой адрес на этот 27 декабря 2018 года) |

spotglass.com.ua Валидация в Google Search Console: y0U79RGY_ll2E57pBtD d2PcjV47IV1YuVum_IFQkC8I sg2019z.pro novza.pw jc2019b.pro happyw.pw |

|

nsd4.srv53.org nsd2.srv53.net и другие |

acxc.pro |

ua.imena |

|

194.87.190.129 (актуальный адрес для acxc.pro на 03:31 28.12.2018 по BKK) |

sg2019z.pro qi2019v.pro novza.pw nl2019y.pro new19a.pw new19.me jc2019b.pro iw2019f.pro happyw.pw happy19.me agroinfo.co.uk |

|

|

acxc.pro |

|

|

194.87.190.71 Дата: 2018-12-26 10:42:13 по suip.biz |

zhqw.info ypco.pro rosubpillineyford.com ohyd.pro new19p.pw mlfd.info jirv.info iakb.info ewlg.info bufb.pro acxc.pro |

|

|

acxc.pro |

|

|

194.87.190.66 Дата: 2018-12-27 11:09:29 по suip.biz |

zadt.pro www.happyw.pw sg2019z.pro rosubpillineyford.com novza.pw k2019ty.me jc2019b.pro heykeratro.com happyw.pw freemagazineforyou.com dbonmyiten.com acxc.pro |

acxc.pro |

Итак, самыми древними сайтами, до которых удалось докопаться этим методом, стали photo01.site (создан 2018-03-09) и sms39.site (создан 2018-03-15). Затем пошли mmsfile.download и photo-files.download (оба созданы 2018-05-31).

Выявленные IP адреса:

- 91.235.129.58

- 91.235.129.72

- 91.236.74.0

- 91.236.74.13

- 91.236.74.14

- 176.99.9.211

- 185.234.218.59

- 185.234.218.60

- 185.234.218.60

- 185.234.218.63

- 185.234.218.66

- 194.87.190.129

- 194.87.190.66

- 194.87.190.71

- 195.22.126.160

- 195.22.126.80

- 195.22.126.81

- 195.22.126.83

- 195.54.163.209

На момент написания, а также уже после написания, активные сайты часто меняют IP адрес.

То, что большинство найденных сайтов принадлежат одному человеку или группе подтверждается:

- пересекающимися IP адресами

- использование одинаковых регистраторов и способов сокрытия данных о владельце

- одинаковыми целями некоторых сайтов (распространение вируса для Android под предлогом скачивания изображения или MMS)

- все сайты созданы не ранее чем март 2018 года

Вывод

Даже если для сокрытия информации о владельце используются сервисы фиктивного whois, при использовании открытых и бесплатных источников возможно:

- собрать информация о сетках сайтах одного лица

- собрать информацию об используемых IP (следовательно, о хостин провайдерах)

Если лицо, чьи сайты здесь рассмотрены, не поменяет свою модель поведения, то создаваемые им в будущем сайты можно обнаружить уже описанным способом. А если это лицо оставит чуть больше зацепок на каком-либо сайте (либо уже оставил — я не изучал сайты подробно), то это даст дополнительную информацию о нём и позволит, например, в 2020 году связать определённого человека с распространением вируса в начале 2018…

Бонус — выявление доменов, которые ещё не использовались

В списке актуальных сайтов с вредоносной ссылкой

- acxc.pro

- bufb.pro

- jirv.info

- ohyd.pro

- zhqw.info

- zadt.pro

- ypco.pro

можно найти две закономерности:

- Все домены состоят из четырёх букв.

- Все домены в зонах .pro или .info

Можно предположить, что имеются ещё домены, которые названы по этим же правилам, но о которых мы не знаем. Поэтому на ум приходит брут-форс доменных имён. То есть наша цель найти домены, которые существуют, но которые но о которых ещё не знает ни один сервис по той причине, что эти домены ещё не использовались.

Начнём с того, что создадим два словаря, в которых будут перечислены варианты всех возможных доменных имён:

maskprocessor ?l?l?l?l.info > info.dic

и

maskprocessor ?l?l?l?l.pro > pro.dic

Посмотрим, какие сервера имён используют целевые домены:

whois acxc.pro | grep 'Name Server'

Мы получили ns.dns-a.info и ns.dns-b.info. У этих серверов IP адреса 51.68.142.40 и 54.39.148.148.

Причём у этих серверов имён есть особенность: они знают только о «своих» доменах.

Например, если мы введём запрос по «вредоносному» домену с dig:

dig jirv.info +short @51.68.142.40

То в ответ мы получим его IP адрес, сейчас это 195.54.163.209.

Если мы введём запрос по обычному домену, то сервер имён ничего не ответит:

dig yahoo.info +short @51.68.142.40

Используя эту особенность, можно написать и запустить пару скриптов, первый для брутфорса доменных имён по словарю pro.dic:

#!/bin/bash

cat pro.dic | while read domain; do

if [[ "`dig $domain +short @51.68.142.40`" ]]; then

echo $domain

fi

done

Второй для брут-форса имён хостов по словарю info.dic

#!/bin/bash

cat dic.info | while read domain; do

if [[ "`dig $domain +short @54.39.148.148`" ]]; then

echo $domain

fi

done

К примеру, именно таким образом был найден домен ewlg.info.

Бонус 2

Поиск выполнялся с использованием SecurityTrails. Сервисы с аналогичными функциями:

Эти сервисы берут данные из других источников, поэтому с их помощью можно получить дополнительную информацию.

Связанные статьи:

- Исследование периметра партнёрки по установке Adware (КЕЙС) (97.3%)

- Как узнать имена хостов для большого количества IP адресов (67.6%)

- Утилиты для сбора информации и исследования сети в Windows и Linux (67.6%)

- Инструкция по использованию HTTrack: создание зеркал сайтов, клонирование страницы входа (65.9%)

- Сбор информации о владельце сайта. Поиск сайтов одного лица (65.9%)

- Аудит безопасности IP камер (RANDOM - 3.7%)

Спасибо за Инфу знакомую нагнула такая ММs'ка на 5к рублей.