Инструкция по использованию Router Scan by Stas’M. Часть первая: Опции и анонимность сканирования

Источник: В значительной степени основывается на справке программы.

Для чего нужна программа Router Scan

Router Scan умеет находить и определять различные устройства из большого числа известных роутеров/маршрутизаторов и, что самое главное, — вытаскивать из них полезную информацию, в частности характеристики беспроводной сети: способ защиты точки доступа (шифрование), имя точки доступа (SSID) и ключ точки доступа (парольная фраза).

Также получает информацию о WAN соединении (удобно при сканировании локальной сети) и выводит марку и модель роутера.

Получение информации происходит по двум возможным путям:

- Программа попытается подобрать пару логин/пароль к маршрутизатору из списка стандартных паролей, в результате чего получит доступ.

- Либо будут использованы неразрушающие уязвимости (или баги) для конкретной модели маршрутизатора, позволяющие получить необходимую информацию и/или обойти процесс авторизации.

Начиная с версии 2.60 в программе появились функции обнаружения и аудита беспроводных сетей стандартов 802.11a/b/g/n, для работоспособности этих функций требуется встроенный или внешний Wi-Fi адаптер.

Для лучшего качества беспроводного аудита была усовершенствована интеграция с сервисом 3WiFi, а также реализованы атаки на ключ сети WPA/WPA2 и поддержка аудита WPS PIN вместе с атакой Pixie Dust.

Скачать Router Scan

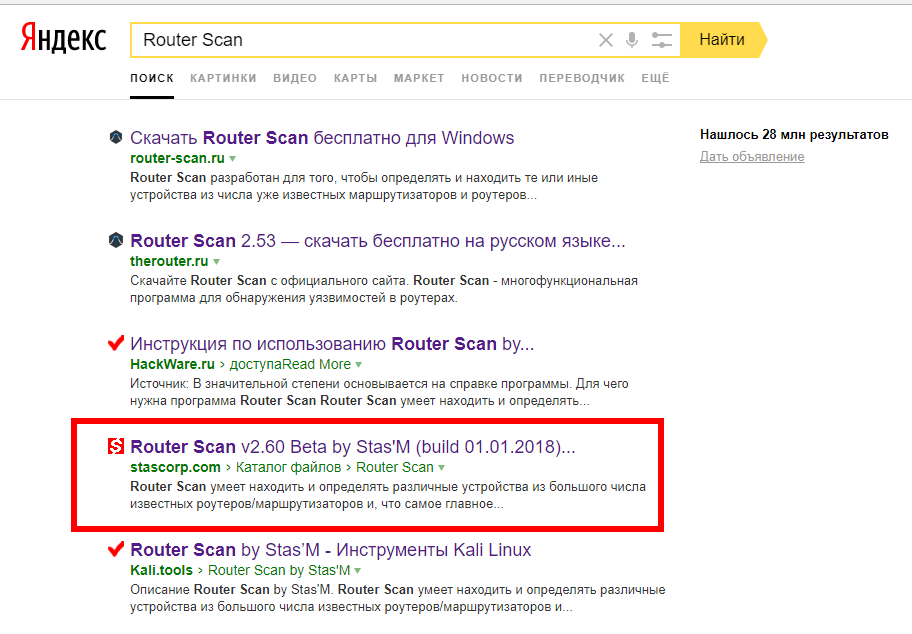

Ваш компьютер будет чувствовать себя намного лучше, если вы будете скачивать программы (любые бинарные файлы) с официальных сайтов. В настоящее время при попытке найти Router Scan через некоторые поисковые системы можно получить такой результат:

Официальный сайт идёт только на четвёртом месте, первые два места занимают сайты, содержащие файлы не заслуживающие доверия.

Программа является полностью бесплатной, поэтому лучше всего будет скачать Router Scan с официального сайта.

Официальный сайт Router Scan

Официальным сайтом Router Scan является: http://stascorp.com/load/1-1-0-56

Также узнать самые свежие новости о Router Scan и задать вопрос автору вы можете на Античате, в теме: https://forum.antichat.ru/threads/proga-router-scan.398971/

Если вы забыли адрес официального сайта и не хотите пользоваться поисковыми системами, то один из способов попасть на оф.сайт Router Scan – это нажать на эту кнопку (откроется страница браузера с правильным адресом):

На официальном сайте не только полностью безопасный файл (без вирусов, троянов и вредоносного программного обеспечения), но и самая последняя версия.

Программа работает на Windows, но имеется возможность запустить её на Linux через Wine. Скачать программу можно на сайте авторов. Пароль для архива:

Stas'M Corp.

Запуск Router Scan

Для запуска Router Scan дважды кликните по файлу RouterScan.exe.

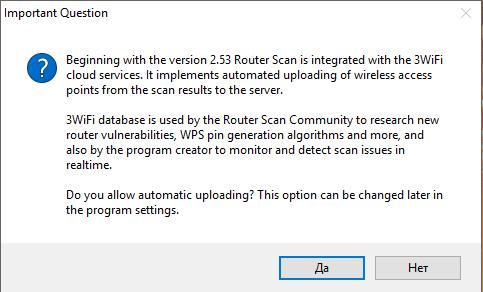

При первом запуске программа спросит, хотим ли мы отправлять полученные результаты сканирования в общую базу:

Впоследствии это можно изменить в настройках программы.

Сканирование локальных и глобальных IP

- Интерфейс с глобальным IP адресом выходит в интернет напрямую без посредников, и к нему имеют возможность подключаться все, у кого есть интернет.

- Остальные IP адреса — локальные.

Локальные адреса имеют следующие диапазоны:

- 10.0.0.0 — 10.255.255.255 (маска подсети для бесклассовой (CIDR) адресации: 255.0.0.0 или /8)

- 172.16.0.0 — 172.31.255.255 (маска подсети для бесклассовой (CIDR) адресации: 255.240.0.0 или /12)

- 192.168.0.0 — 192.168.255.255 (маска подсети для бесклассовой (CIDR) адресации: 255.255.0.0 или /16)

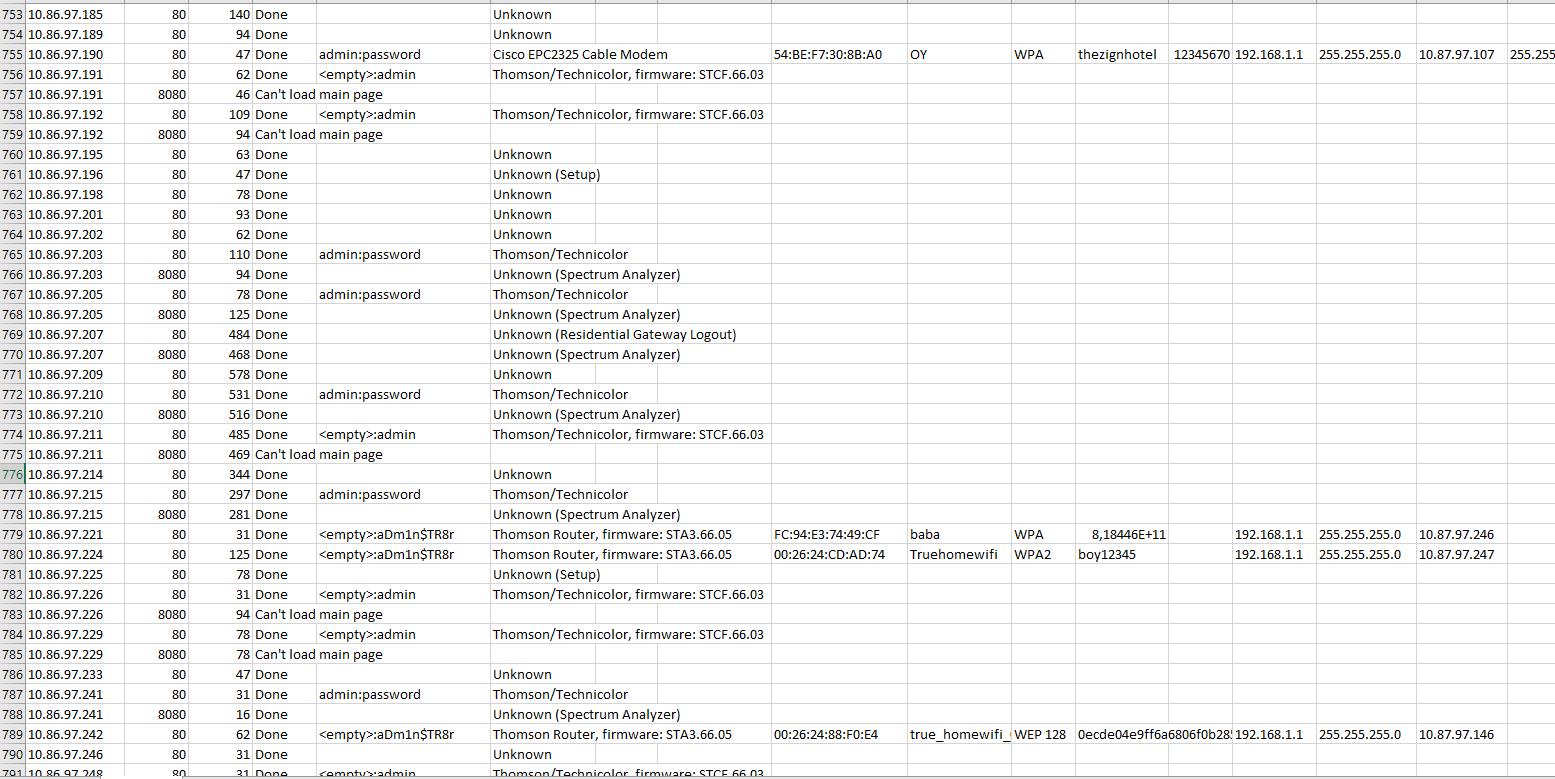

Пример интересных находок в моей локалке:

Рекомендуется ознакомиться с заметкой «Некоторые приёмы исследования сети».

Поиск нужных IP диапазонов

Подробно о составлении различных диапазонов для Интернет-провайдеров и географических мест я говорил в заметке «Как узнать все IP провайдера, города, региона (области, республики) или страны». Поскольку в ней показана работа в Linux, возможно, вам удобнее будет воспользоваться онлайн-сервисом suIP.biz:

Синтаксис IP диапазонов

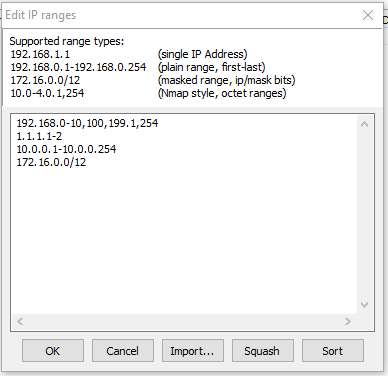

Router Scan поддерживает несколько типов диапазонов:

1. Единичный IP адрес — всего один адрес в строке.

Пример: 192.168.1.1

2. Обычный диапазон — указываются начальный и конечный адреса, разделённые дефисом (минусом).

Пример: 192.168.10.1-192.168.10.254

— Будет просканировано 254 адреса.

Пример: 192.168.200.30-192.168.200.39

— Будет просканировано 10 адресов.

3. Диапазон с битовой маской — указывается IP адрес сети и количество фиксированных бит (маска сети), они разделяются косой чертой.

Пример: 10.10.10.0/24

— Первые 24 бита адреса не меняются, остаётся 32 — 24 = 8 свободных бит.

— Будет просканировано 28 = 256 адресов.

Пример: 172.16.0.0/12

— Первые 12 бит адреса не меняются, остаётся 32 — 12 = 20 свободных бит.

— Будет просканировано 220 = 1048576 адресов.

Подробнее о таких диапазонах можно почитать на Википедии.

4. Октетный диапазон в стиле Nmap — отдельные октеты IP адреса могут быть заданы в виде диапазонов через дефис, или в виде перечисления через запятую.

Пример: 10.0.0.1-254

— Будет просканировано 254 адреса, от 10.0.0.1 до 10.0.0.254.

Пример: 10.0.2,4.1

— Будет просканировано 2 адреса, 10.0.2.1 и 10.0.4.1.

Анонимное сканирование Router Scan через Tor

Router Scan поддерживает проксирование трафика через HTTP/HTTPS, HTTP CONNECT, SOCKS4, SOCKS4a, SOCKS5. Мы также можем использовать в качестве прокси Tor, извлекая все сопутствующие выгоды: скрытие IP, бесплатность, стабильность соединения, шифрование трафика.

Примечание: При использовании прокси сервера типа HTTP/HTTPS, он будет использоваться только для передачи HTTP запросов и ответов, попытки соединения с портами и сокетные передачи данных идут в обход прокси сервера. Для проксирования сокетных соединений, используйте либо HTTP CONNECT, либо SOCKS прокси.

Установка Tor в Windows

Перейдите в раздел загрузок на сайте проекта Tor, выберите для загрузки Expert Bundle. Не браузер Tor, а именно Expert Bundle.

Скаченную папку распакуйте в любое место. Tor можно установить в качестве службы Windows. Это удобный вариант – не нужно запускать каждый раз, не нужно вводить команды. Но пока для быстроты и наглядности мы вручную запустим процесс Tor с дефолтными опциями.

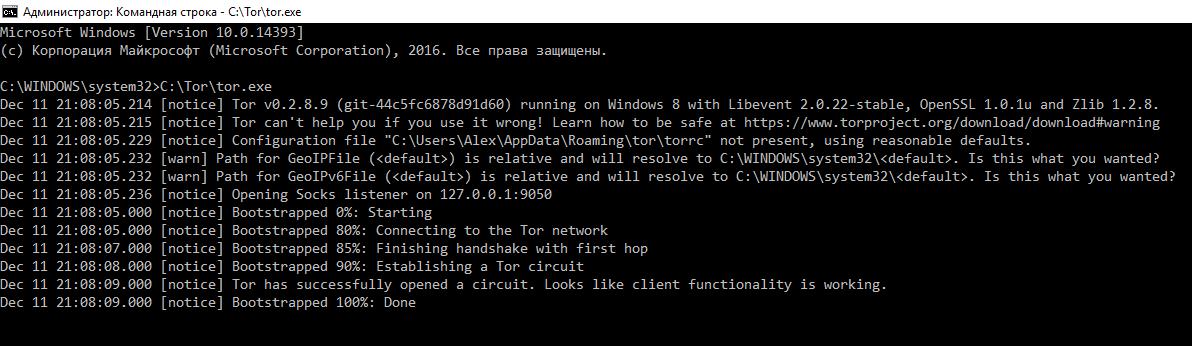

Откройте командную строку Windows (как администратор) и перетащите туда файл tor.exe из скаченного архива, дождитесь, пока Tor завершит свои дела:

Это окно закрывать не надо! Иначе связь с сетью Tor прекратиться.

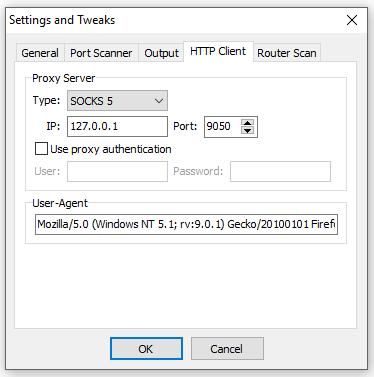

Теперь перейдите к настройкам Router Scan: < Main Menu >, далее Settings and Tweaks, далее HTTP Client. В группе Proxy Server в выпадающем списке Type выберите SOCKS5. В качестве IP впишите 127.0.0.1, а в качестве Port – 9050.

Теперь сканирование должно выполняться через Tor.

НО: черзе Tor невозможно сканировать локальные сети!

Настройка и запуск сканирования Router Scan

Главная кнопка многофункциональна. При запуске сканирования разделяется на две кнопки — для остановки и приостановки сканирования. Но также может выполнять ряд других функций:

- [Start scan] — запускает процесс сканирования IP диапазонов.

- [Stop scan] — останавливает сканирование.

- [||] — ставит сканирование на паузу.

- [>>] — возобновляет сканирование.

- [Force stop] — принудительно прекращает сканирование.

- [Stop import] — прерывает импорт файла в таблицу.

- [Stop upload] — прерывает выгрузку данных в базу 3WiFi (при автоматической выгрузке по завершению сканирования).

Макс. кол-во потоков

Этот параметр устанавливает максимальное количество потоков, то есть сколько устройств может сканироваться параллельно и одновременно.

Таймаут соединения

Устанавливает порог ожидания соединения с устройством в миллисекундах.

Примечание: В зависимости от провайдера, скорости и стабильности соединения, эти параметры придётся варьировать интуитивно, для получения стабильных результатов сканирования без потерь соединения. Если вам кажется, что программа задействует недостаточно потоков, и ваша система может отдать больше ресурсов, попробуйте изменить режим сканирования в настройках программы.

Список портов для сканирования

Определяет, какие TCP порты будут проверяться при сканировании IP диапазонов.

- [+] позволяет добавить новый порт в конец списка.

- [-] удаляет выбранный порт из списка.

Все порты сканируются с использованием обычного протокола HTTP/1.0, за исключением портов 443, 4343 и 8443 — они сканируются по HTTPS с использованием библиотеки OpenSSL.

Для увеличения угла обзора в сети, вы также можете добавить в список порты 81, 88, 8000, 8081, 8082, 8088, 8888, и подобные.

Также список портов можно изменить, редактируя файл ports.txt.

Автоматическое сохранение результатов в файл

Данная функция периодически выполняет автоматическое сохранение содержимого таблицы, выбранной для сохранения. Для выбора сохраняемой таблицы, воспользуйтесь соответствующей опцией. Настраиваемые параметры:

- Interval — интервал, с которым будет выполняться сохранение (в секундах).

- Format — в каком формате сохранять файл.

Поддерживаемые форматы файлов:

- XML 2003 Table — формат XML, используемый Microsoft Office 2003 (только экспорт).

- CSV Table — текстовый формат CSV (импорт/экспорт).

- Tab-delimited Text File — текстовый формат TXT с разделителями табуляциями (импорт/экспорт).

- IP:Port List — список адресов в формате IP адрес:порт (только экспорт).

- JavaScript Object Notation — формат JSON, который принимают многие интерпретаторы и среды разработки (только экспорт).

Все файлы сохраняются в папке программы, в кодировке UTF-8 (без BOM). Имена файлов соответствуют дате и времени экспорта.

Для хранения, последующей обработки, или повторного импорта данных, рекомендуется использовать формат TXT, либо XML.

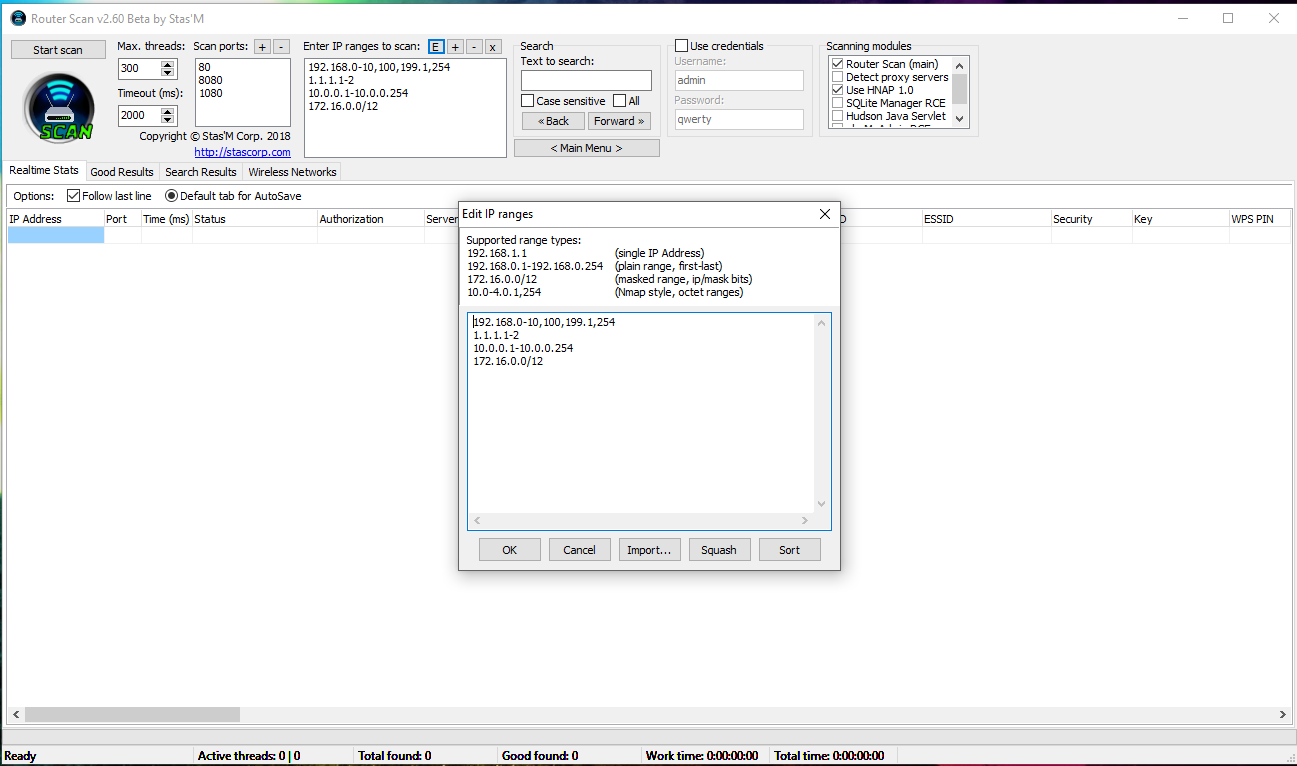

IP или диапазоны IP, которые вы хотите просканировать, введите в поле «Enter IP ranges to scan»:

- [E] открывает окно редактора IP диапазонов.

- [+] позволяет добавить один новый диапазон в конец списка.

- [-] удаляет выбранный диапазон из списка.

- [x] полностью стирает весь список диапазонов, включая комментарии (будьте осторожны, это необратимое действие!).

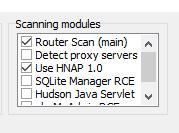

Модули сканирования

- Router Scan (main) — основной модуль сканирования, отвечает за подбор пароля к веб интерфейсу устройства, и за получение информации.

- Detect proxy servers — обнаруживает прокси серверы протокола HTTP, и оповещает в случае удачи — в колонку имени/типа устройства в скобках будет дописано "proxy server", а в колонку WAN IP Address — реальный внешний адрес прокси сервера. Для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст "Proxy Good Check".

- Use HNAP 1.0 — проверяет хост на наличие поддержки протокола Home Network Administration Protocol v1.0 и уязвимостей в нём. В случае обнаружения поддержки запишет "HNAP Info" в столбец имени/типа устройства. Если уязвимость будет обнаружена — запишет в колонку авторизации текст "HNAP bypass auth", а также полученные настройки беспроводной сети. Примечание: Если до этого основной модуль успешно подобрал пароль авторизации, то модуль HNAP не будет задействован. Для принудительной проверки уязвимости HNAP, отключите основной модуль и пересканируйте устройство.

Последующие модули добавлены в качестве бонуса, и к роутерам прямого отношения не имеют.

- SQLite Manager RCE — определяет уязвимые сервера SQLite, в которых имеется уязвимость выполнения произвольного PHP кода. Если SQLite Manager будет найден на узле, ссылка на него будет записана в колонку комментариев. Результат проверки уязвимости будет выведен в колонку имени/типа устройства. Если уязвимость будет обнаружена, то для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст "SQLite Good Check".

- Hudson Java Servlet — определяет уязвимые сервера Hudson CI (а также Jenkins CI), в которых имеется уязвимость выполнения произвольного Java кода. Если Hudson/Jenkins CI будет найден на узле, ссылка на него будет записана в колонку комментариев. Результат проверки уязвимости будет выведен в колонку имени/типа устройства. Если уязвимость будет обнаружена, то для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст "Hudson Good Check".

- phpMyAdmin RCE — выполняет поиск phpMyAdmin на сканируемом узле, после чего проверяет его на уязвимость выполнения произвольного PHP кода (эксплойт). Если phpMyAdmin будет найден на узле, ссылка на него будет записана в колонку комментариев. Результат проверки уязвимости будет выведен в колонку имени/типа устройства. Если уязвимость будет обнаружена, то для индикации записи в таблице успешных результатов, в колонку DNS будет записан текст "PMA Good Check".

Также, важно знать, что модули работают друг за другом — они могут перезаписать информацию в колонках, которую получил предыдущий модуль.

Настройки сканера портов

Режимы сканирования

В зависимости от скорости вашего интернет соединения и свободных ресурсов ПК, можно выбирать различные режимы сканирования:

- () Normal — оптимизирован для работы через беспроводную сеть (т.е. когда вы подключены через Wi-Fi), также он не забивает канал соединениями и удобен, когда вам нужно во время сканирования пользоваться интернетом.

Технические характеристики: задержка 15 мс между каждой парой IP/порт.

- () Fast Scan — оптимизирован для работы через Ethernet (когда вы подключены по кабелю). Данный режим может вызвать проблемы, когда вы используете Wi-Fi в качестве основного соединения.

Технические характеристики: задержка 15 мс между каждым IP-адресом, все указанные порты проверяются в один момент.

- () Ultra Fast — может применяться при высокоскоростном соединении (1 Гбит/с и выше) на высокопроизводительных машинах. Используйте этот режим на свой страх и риск, т.к. на неподходящей конфигурации системы он может оборвать соединение с интернетом на долгое время, вызвать отказ в обслуживании вашего интернет провайдера, или нанести вред сетевому адаптеру.

Технические характеристики: без задержек, задействуются сразу все доступные потоки.

Кол-во попыток соединения

Этот параметр рекомендуется изменять, только если вы испытываете проблемы с соединениями. Он позволяет указать, сколько раз посылать пакет TCP SYN (запрос на соединение с портом) и ждать ответа.

Функция может быть полезна при работе под VPN с конфликтующими маршрутами, или с нестабильным соединением.

Действие по завершению сканирования

Если вы запустили сканирование на длительный период времени, вам может понадобиться данная функция. Можно выбрать следующие действия:

- Do nothing — ничего не делать.

- Close program — закрыть программу.

- Logoff user — выйти из пользовательского сеанса.

- Shutdown — выключить ПК.

- Suspend — перевести ПК в состояние сна (если функция доступна в системе).

- Hibernate — выполнить гибернацию и выключить ПК (если функция доступна в системе).

Если у вас отключено автоматическое сохранение результатов, их будет предложено включить, чтобы не потерять результаты сканирования.

"Тихий" режим

Данный режим позволяет открыть программу без видимого окна, и сразу запустить сканирование. При этом появится значок в системном лотке, по которому можно показать главное окно.

По завершению сканирования результаты будут сохранены в файл, даже если автосохранение выключено.

Примечание: Для включения или выключения данной опции необходим перезапуск программы.

Таймаут потока

Устанавливает время жизни потока в минутах, т.е. порог ожидания обработки устройства. Если процесс обработки не успел уложиться в отведённое время, он принудительно завершается программой, и в колонке состояния появится пометка Timed out.

Можно также отключить порог ожидания, установив флажок Unlimited, но тогда процесс сканирования может затянуться навечно, ожидая завершения зависших потоков.

Сохранение результатов в формате Excel

Если вы выбрали сохранение в формате .csv и открываете результате сканирования в MS Excel, то некоторые данные портятся. Например, число 818445915008 (пароль для одной из Wi-Fi сетей) после пересохранения файла будет иметь вид 8,18446E+11.

Использование результатов сканирования Router Scan

Этим вопросам посвящены отдельные статьи:

- Инструкция по использованию Router Scan by Stas’M. Часть вторая: Применение фальшивого DNS

- Инструкция по использованию Router Scan by Stas’M. Часть третья: Применение фальшивого VPN (атака человек-посередине+обход HSTS)

Если коротко, получение доступа к настройкам сетевого оборудования позволяет злоумышленнику манипулировать трафиком, в том числе совершать атаки, направленные на кражу паролей с сайтов, перенаправление на мошеннические сайты, блокировку Интернет-подключения, заражение вредоносными программами. У злоумышленника даже имеется возможность сменить прошивку роутера.

Защита от Router Scan

Принцип работы Router Scan основывается на проверке заводских паролей роутеров и на использование уязвимостей в их прошивках. Поэтому защита очевидна:

- смена заводских паролей для входа в панель администратора

- регулярное обновление прошивки устройства

- смена паролей для FTP, Telnet, SSH или отключение этих служб, если вы ими не пользуетесь

Связанные статьи:

- Как ускорить исследование больших диапазонов сетей (на примере Router Scan) (66.5%)

- Инструкция по использованию RouterSploit (64.1%)

- Как пользоваться Kali Linux в WSL (подсистеме Windows для Linux): подборка лучших программ (ч. 1) (61.6%)

- Что такое HNAP, как найти и эксплуатировать роутеры с HNAP (60.1%)

- sshprank: массовая проверка учётных данных SSH и быстрый сбор SSH баннеров (59.7%)

- Как установить Windows на USB диск (RANDOM - 2%)

такая ошибка в привокси Unknown (503 — Forwarding failure (Privoxy@DESKTOP-******))

А что в окне Tor?

Думаю, всё дело в том, что вы закрыли окно с Tor. Этого же эффекта можно достичь если не запускать Tor вообще.

Простите, у меня выдает ту же ошибку(№ 503), тор в окне открыт и последнее сообщение от Тора:

[warn] Rejecting SOCKS request for anonymous connection to private address [scrubbed].

Как это можно устранить?

Спасибо.

п.с. Устанавливал обе проги из под Админа, исправления/дополнения(с точками в конце каждой строки) в конец config-файла внес.

Новая версия Router Scan теперь поддерживает SOCKS, т.е. Privoxy больше совсем не нужен, поскольку Router Scan напрямую работает с Tor. Попробуйте по обновлённой инструкции.

Скажите, RS может работать в Linux Tails?

Думаю, вряд ли. Tails – это LIVE образ. Будут проблемы уже на стадии установки Wine, если это вообще там можно сделать.

Плюс уверен, что будут проблемы при сканировании. Используемые в Router Scan методы сканирования отправляют пакеты, которые не передаются по сети Tor (а в Tails весь трафик идёт только через Tor).

> а в Tails весь трафик идёт только через Tor

Если так, то он должен сам заворачивать весь трафик от Router Scan в TOR, вне зависимости от его настроек.

Я с чем-то похожим сталкивался в Nmap. Эта программа отправляет хитрые пакеты – их можно отправить и в сеть Tor, но для этой сети они являются не маршрутизируемыми. Т.е. дальше первой ноды они не пройдут.

UPD: сейчас перечитал справку и задумался, что я пожалуй не прав. В справке

Примечание: При использовании прокси сервера типа HTTP/HTTPS, он будет использоваться только для передачи HTTP запросов и ответов, попытки соединения с портами и сокетные передачи данных идут в обход прокси сервера. Для проксирования сокетных соединений, используйте либо HTTP CONNECT, либо SOCKS прокси.

Получается, Router Scan теперь может делать сокетные соединения через Tor. Но через Tor в любом случае не получится просканировать локальную сеть.

Да верно, Nmap посылает пакеты в сыром виде в сеть, скорее всего поэтому обходит TOR.

Учитывая, что RS не отправляет сырых пакетов, а работает через стандартный сетевой стек (Wine), этой проблемы быть не должно.

Спасибо за обновление статьи 😉

Исправил инструкцию с учётом того, что теперь Router Scan поддерживает SOCKS.

Доброго времени суток. С чкм связанна ошибка?

Oct 24 09:38:23.583 Privoxy(000012b4) Info: Privoxy version 3.0.9

Oct 24 09:38:23.588 Privoxy(000012b4) Info: Program name: C:\Program Files (x86)\Privoxy\privoxy.exe

Oct 24 09:38:23.591 Privoxy(000012b4) Info: No thread-safe PRNG implemented for your platform. Using weak 'randomization' factor which will limit the already questionable usefulness of header-time-randomizing actions (disabled by default).

Oct 24 09:38:23.596 Privoxy(000012b4) Error: Ignoring unrecognized directive 'forward-socks5t / localhost:9050 .' (2639958542ul) in line 1486 in configuration file (config.txt).

А вы где скачивали Privoxy? Там и задайте вопрос, почему версия кривая и старая (2008 года выпуска!!!!1111, причём бета…). По ссылке из статьи последней версией является 3.0.26 (от 2016-08-28).

Здравствуйте! Где-то видел, что прога мультиязычная. Подскажите, пожалуйста, в ней есть русский яхык? Если да, то как его установить? Спасибо!

Router Scan доступен только на английском, поддержки MUI пока нет. Существуют сторонние (модифицированные) сборки на просторах интернета, но их использовать на свой страх и риск.

Помогите пожалуйста, пользуюсь WifiSlax, ставлю Wine, запускаю , всё работает отлично, кроме вкладки по работе с WiFi. Переключаюсь в RouterScan на вкладку по работе с WiFi, а прога RouterScan в Wine не видит ни одного адаптера. Что делать?

Полностью реализовать WLAN API для Wine, и добиться того, чтобы эту разработку включили в основной поток. Это решит проблему.

Сайт, который у вас на скриншоте первый в выдаче янндекса, содержит программы с майнером. Не качайте оттуда.

Подскажиете, а может ли RS просканировать роутер подключенный к другому роутеру принимающий ip по своему внутреннему dhcp естественно. У меня есть доступ к первому роутеру. а второй не открыватся в браузере по ip. Страница грузится и не открывается почему-то. Как зайти не через браузер в тот роутер со смарта?

Может мой вопрос не понятен?

На работе есть главный роутер, принимающий инет по кабелю — к нему у меня есть доступ по вифи. Он раздает по кабелям инет на другие роутеры. К одному из таких вторичных роутеров у меня нет прямого доступа не по кабелю не по вифи. Как к нему можно найти пароль к вифи? Эта программа сможет как-то такой "второстепенный" роутер найти?

Приветствую!

Ситуация понятна, получается, два роутера находятся в разных локальных подсетях.

Предположим дело примерно так, как на этом рисунке. Это картинка из книги, она не в точности отражает вашу ситуацию, но я её взял чтобы была понятнее моя мысль (лень рисовать самому):

Предположим, что вы находитесь в подсети 10.10.10.0/24. И ваш первый роутер, к которому вы имеете доступ, имеет IP 10.10.10.2.

А второй роутер, к которому вы не можете получить доступ, образует подсеть 172.16.1.0/24. На этой картинке у самого роутера IP адрес 172.16.1.254. Возможно используя этот IP (адрес в его собственной локальной подсети) вы пытаетесь к нему подключиться — но это невозможно, т. к. это немаршрутизируемый адрес.

Тем не менее другой интерфейс второго роутера (которым он подключён к первому роутеру) должен иметь IP из диапазона первого роутера, то есть как на картинке 10.10.10.1. Используя этот IP у вас должно получиться подключиться к роутеру.

Добрый день.

Посдкажите в чем проблема.

wine: Ошибка в формате EXE для H:\Downloads\RouterScan\RouterScan.exe.

Сделал как написанно(https://kali.tools/?p=501), кроме последнего пункта

wine —config

wine: cannot find L"C:\\windows\\system32\\—config.exe"

nexus 4

Linux kali 3.4.0-kali-g23ba62d #1 SMP PREEMPT Fri Aug 14 21:12:25 UTC 2015 armv7l GNU/Linux

Вывод dpkg

dpkg —print-architecture

armhf

но если смотреть dpkg -L wine и wine32 говрит что все устанновленно

Алексей привет! У меня такой вопрос — может ли провайдер видеть, то что я сканирую роутерсканом и что он может мне за это сделать?!

Приветствую!

Хммммм… вот если вы проверили несколько соседских дверей, крепко ли заперт замок, вам за это что-то будет?

Многое зависит от последующих действий. Допустим вы нашли незапертую дверь, зашли в квартиру и взяли себе «на память» несколько понравившихся вещей. За это да, точно что-то будет.

Точно без последствий можно проверять «крепкость замка» только своей квартиры. Или чужой квартиры по предварительному разрешению хозяев.

То, что эту и многие другие программы, о которых я рассказываю, можно взять в свободном доступе, не означает, что можно творить что угодно. Это как с ножом — тот факт, что у вас на кухне несколько ножей, не означает, что можно пойти на улицу и убивать ими людей.

Аналогично со сканированием — если вы не уверены (а тем более не уверены для чего вам это), то лучше не делать — просто чтобы было спокойнее.

Спасибо за ответ Алексей! Скажи пожалуйста, а можно ли получить доступ к компьютеру или другим устройствам через роутер?!

Сильно зависит от модели роутера — чем продвинутее роутер, тем больше возможностей у злоумышленника.

К некоторым продвинутым роутерам могут быть подключены флешки/диски, сделана проброска портов до камер — к этому можно получить доступ.

Некоторые роутеры работают на почти полноценном Linux, в них с помощью техники pivoting можно получить доступ к ресурсам локальной сети (в том числе к компьютерам).

А так в целом — нет. Компьютеры и другие устройства за роутером находятся за NAT, то есть недосягаемы для атакующего.

Тем не менее поскольку роутер является сетевым узлом, то возможны атаки за счёт изменения настроек роутера. Например, путём изменений настройки сети можно сделать так, что пользователь попадёт на сайт атакующего, где пользователю будет настойчиво предлагаться установить обновление, иначе «ничего не работает». Так можно заразить бэкдором/трояном и уже получить полноценный доступ к компьютеру.

Мне попадались примеры вымогательства — когда из-за изменения настроек роутер показывал одну и ту же страницу при попытке открыть любой сайт. На этой странице было что-то в духе «мы про вас всё знаем, чтобы мы ничего про вас не рассказали, пришлите деньги туда-то».

То есть это вполне серьёзно. И миссия Router Scan by Stas’M (как я думаю) в том числе чтобы привлечь внимание пользователей к их безалаберности. И доказать им, что потраченное на изменение заводского пароля время стоит того, чтобы это сделать.

Спасибо за ответ Алексей!

Алексей привет! Ты что нибудь слышал о SS7 ? Я знаю что можно где нибудь достать-накопать генератор этих пакетов. Что скажешь?

Приветствую! Я погуглил — тема кажется интересной, но сам я ей никогда не занимался.

И у тебя есть что нибудь на эту тему?

на офф сайте сылка на прогу не работать

Видимо, были временные проблемы — у меня прямо сейчас скачалось без проблем. Либо какие-то ограничения на вашей стороне.

Доброго времеи суток.

Проблема — забыл парольк и логин к роутеру микротик в своей, домашней сети. Сеть работатет стабильно, потому делать аппаратный сброс не хочу. Но хочу сменить пароль доступа на вифи и повысить можность до 100. Ваша програма (запускаю под вин7) — не видит этого роутера, хотя ей прямо оказываю адрес. В чем вопрос?

Спасибо.

Приветствую!

Вариантов может быть два:

Узнать IP адрес своего роутера можно несколькими способами. Например, при трассировке этот IP будет показан в качестве первого сетевого узла, подробности смотрите в разделе «Трассировка в Windows».

Другой вариант узнать IP адрес роутера — это открыть свойства сетевого соединения и посмотреть адрес шлюза — это и есть IP роутера.

Здравствуйте. Высылаю скриншоты этого добра.

Как бы не хотелось его через кнопочку..

И если что — как порт глянуть? Я сам электронщик, но айти забросил лет 20 назад уже..

Порт прописан в настройках роутера, но если туда нет доступа, то попробуйте в веб-браузере открыть адреса вида:

После двоеточия идёт номер порта. Если увидите веб-интерфейс роутера, значит он на этом порте. Если таким образом не удастся найти порт, то нужно будет установить какой-нибудь сканер портов и просканировать им открытые на роутере порты.

И да, по вифиу меня есть к нему доступ (инет принимает без проблем), но зайти в настройки чрез вифи и, конечно же изменить мощность передатчика — не могу.

Вот вобщем после указания ему принудительно порта 80 — вот такое вот вышло. Как его заставить поподбирать пароль и логин? Там не более 8 символов в пароле.

а почему у меня находит WPS а потом перестает работать- выходит только Request timed out

А раньше такого не было

Приветствую Алексей!

Просканировал я данной прогой свою сеть, после чего мне выдало целый список IP-адресов с полной инфой о них, вот пример:

Address: http://10.140.29.75/

Time: 110 ms

Authorization: admin:admin

Device: Boa ADSL (Upvel UR-344AN4G+ | Ralink-3162)

BSSID: F8:C0:91:26:67:D8

ESSID: Upvel

Security type: WPA2

Key: скрыл…

LAN IP: 192.168.10.1

LAN Subnet Mask: 255.255.255.0

Но суть в том, что список «имен» которые мне показывает данная прога, отсутствуют в списке моего окружения Wi-Fi, т.е. имя ESSID: «Upvel» не существует в моем списке, при нажатии «показать доступные сети» в Windows-10

Тогда вопрос, кого же данная прога просканировала?, от куда она взяла целый список IP-адресов, которые не отображаются у меня в моем окружении?, или же я чего-то не догоняю?:(

Приветствую! Программа просканировала локальные сети Интернет-провайдера. Причём компьютеры с этими локальными адресами могут быть где угодно, даже не в вашем городе. У Интернет-провайдеров сложные топологии сетей. Они состоят из локальных сетей соединённых друг с другом.

Например, посмотрите на мой пример трассировки:

Первый узел в локальной сети 192.168.1.0/24, а второй узел в локальной сети 10.0.0.0/8. Всем известно, что приватные (серые, локальные) IP адреса являются немаршрутизируемыми, но это не совсем так — между локальными сетями всё вполне маршрутизируемо, если правильно настроены правила маршрутизации на роутерах (имеются ввиду роутеры Интернет-провайдеров (ISP)).

Подробности смотрите в статье «Как узнать локальные IP адреса провайдера».

То есть я IP адрес 10.140.29.75, который вы просканировали, открыть не могу, а вы можете. То есть, вполне возможно, что в локальных сетях моего ISP тоже есть компьютер с таким IP, но это будет уже другой компьютер.

В статье «Трассировка сетевого маршрута» есть вот такой скриншот:

Видно, что пакет проходит сразу через три IP из диапазона 10.0.0.0/8, хотя сам компьютер находится в локальной сети роутера 192.168.1.0/24. Скорее всего, этот диапазон (10.0.0.0/8) разбит на подсети и это узлы (может быть шлюзы) в разных локальных подсетях.

Но даже это не всё! На самом деле для каждого сетевого пакета даже в локальных сетях существует несколько альтернативных путей. Подробности смотрите в статье «Трассировка сетей со сложной топологией. Выявление NAT».

Маршрутизация сетевого трафика в Глобальной и локальных сетях, а также топология (построение) сетей — это одна из интереснейших тем. По крайней мере для меня. Ну и ещё работа компьютерных сетей вообще. Если вам тоже интересно, то смотрите начало цикла «Как работают компьютерные сети». Там есть пункт про маршрутизацию, в нём я как раз и хочу рассказать вот про всё про это, но не знаю, когда именно доберусь до этой темы.

Алексей, спасибо конечно за столь подробный ответ, возможно он кому-то и пригодится, но я очень далек от всего этого:)) У нас в доме, на 1-м этаже имеется ресторан, они всем своим посетителям предоставляют бесплатный вай-фай, точнее сказать пароль для использования их интернета. Вот я и думал, может ли данная прога обнаружить их IP-адрес, учитывая что мы находимся в одном доме и соответственно раскрыть их пароль?, так то оно мне без надобности, но на случай, если у меня на линии будут неполадки (которые у РоссТелеком случаются не редко) то я мог бы временно воспользоваться их интернетом. А исходя из Вашего ответа, я понял что эта прога просканировала IP-адреса в других городах, а мой дом обошла стороной))

Я скачал router scan v2.53 by Stats'M и там нету раздела Wireless network или он запрятан в другом месте?

Раздел Wireless network виден/работает только в Windows.

Если у вас уже Windows, то информацию об установке необходимых программ смотрите в статье «Новые возможности Router Scan by Stas'M v2.60: беспроводной взлом Wi-Fi из Windows».

Я ввожу правиьные айпи диапазоныБон сканирует но ничего не выдает ,В чём ошибка?