Инструкция по использованию Fluxion 4

Для чего нужна программа Fluxion

Fluxion – это инструмент аудита безопасности и исследований в области социальной инженерии. Скрипт пытается получить пароль (ключ WPA/WPA2) от целевой точки доступа Wi-Fi, используя при этом социальную инженерию (фишинг).

Плюсом такого подхода является то, что не требуется долгий брут-форс на мощном железе. Минусом – атаки социальной инженерии срабатывают не всегда.

Для Fluxion 2 на HackWare.ru уже имеется инструкция. С того времени в программу внесено много изменений и исправлено много ошибок. Разработчики вновь размещают исходный код на GitHub.

Хотя основные принципы работы программы, которые заложены ещё в linset, сохранены, рабочий процесс в программе несколько изменился. По этой причине было решено написать новую инструкцию.

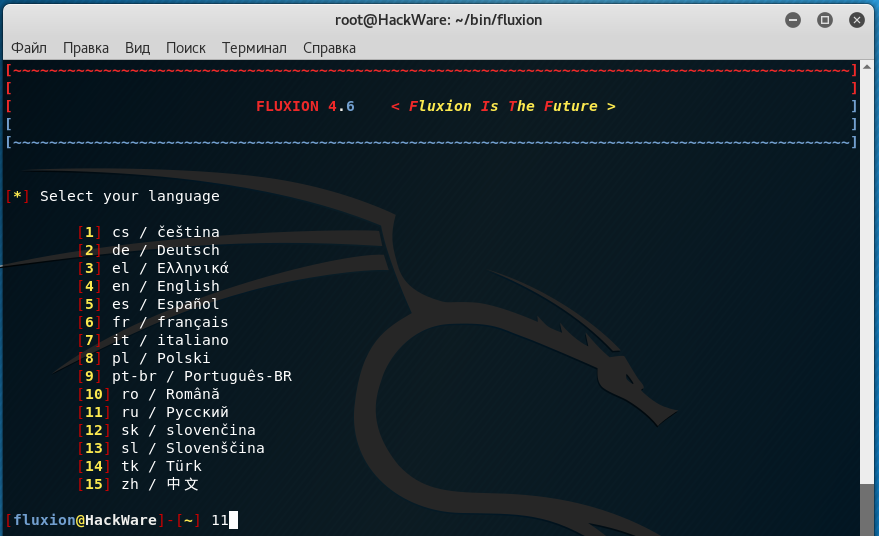

Кстати, я сделал перевод интерфейса на русский язык и теперь в ней стало работать ещё проще! Если у вас есть замечания по русскому переводу – то пишите их прямо в комментариях к этой статье.

Как установить Fluxion в Kali Linux

Установка программы выполняется следующим образом:

git clone https://github.com/FluxionNetwork/fluxion cd fluxion/ sudo ./fluxion.sh

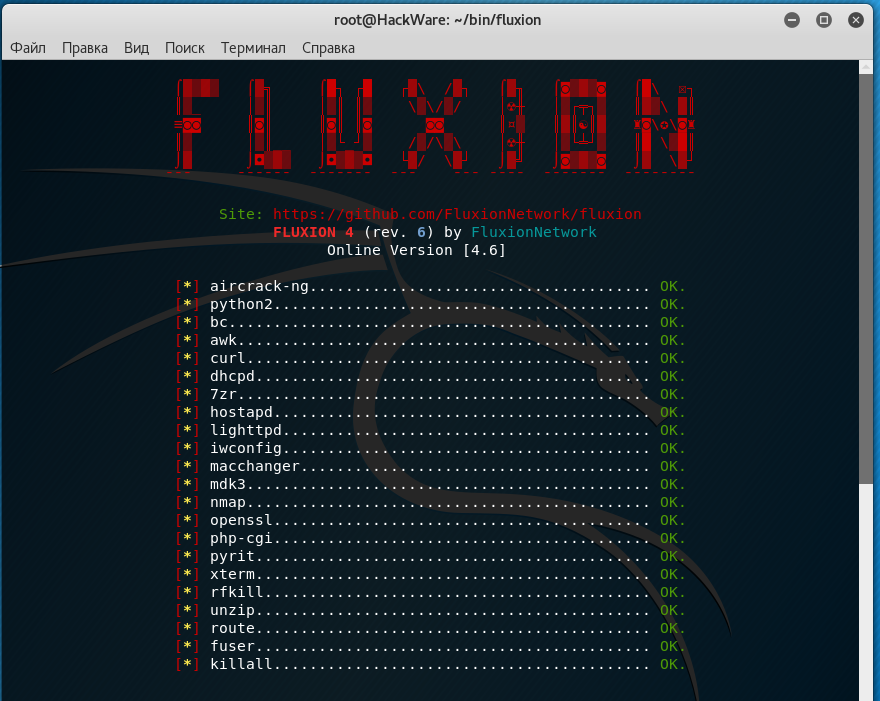

Обратите внимание – что мы не устанавливали вручную зависимости Fluxion, поскольку при первом запуске программа сама проверит отсутствующие зависимости и установит их.

При скачивании файлов программы можно указать флаг —recursive и тогда будет скачена сама программа, а также дополнительные варианты Перехватывающих Порталов (те веб-страницы, которые видит жертва на своём устройстве во время атаки):

git clone https://github.com/FluxionNetwork/fluxion --recursive

Об установке в Ubuntu и производные дистрибутивы смотрите статью «Как установить Fluxion в Linux Mint, Ubuntu».

Новая инструкция по использованию Fluxion 4 на русском

У программы появился автоматический режим, с помощью которого в исходной команде можно установить данные для атаки, и программа будет работать на автопилоте. Но пока это больше экспериментальный режим.

Чтобы жизнь была чуть легче, остановим Network Manager и завершим процессы, которые нам могут помешать:

sudo systemctl stop NetworkManager.service sudo airmon-ng check kill

Типичный запуск программы, переходим в её папку:

cd fluxion/

Программа очень часто обновляется, поэтому чтобы загрузить самую свежую версию, выполните команду:

git pull

И запускаем:

sudo ./fluxion.sh

Выбираем язык:

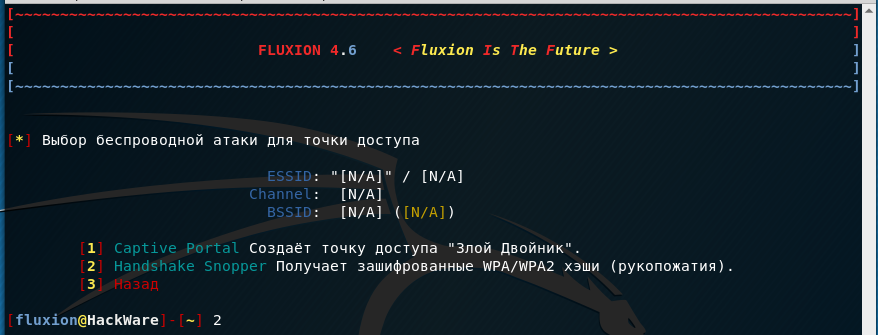

Нам нужно захватить рукопожатие. Оно не будет использоваться для брут-форса (вообще не будет брут-форса). Но оно нужно, чтобы проверить, верный ли пароль ввёл пользователь. Поэтому выбираем пункт два:

[2] Handshake Snopper Получает зашифрованные WPA/WPA2 хэши (рукопожатия).

Выбор беспроводного интерфейса для поиска целей:

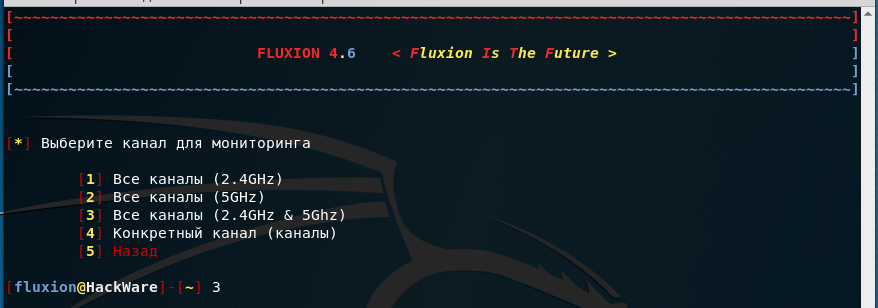

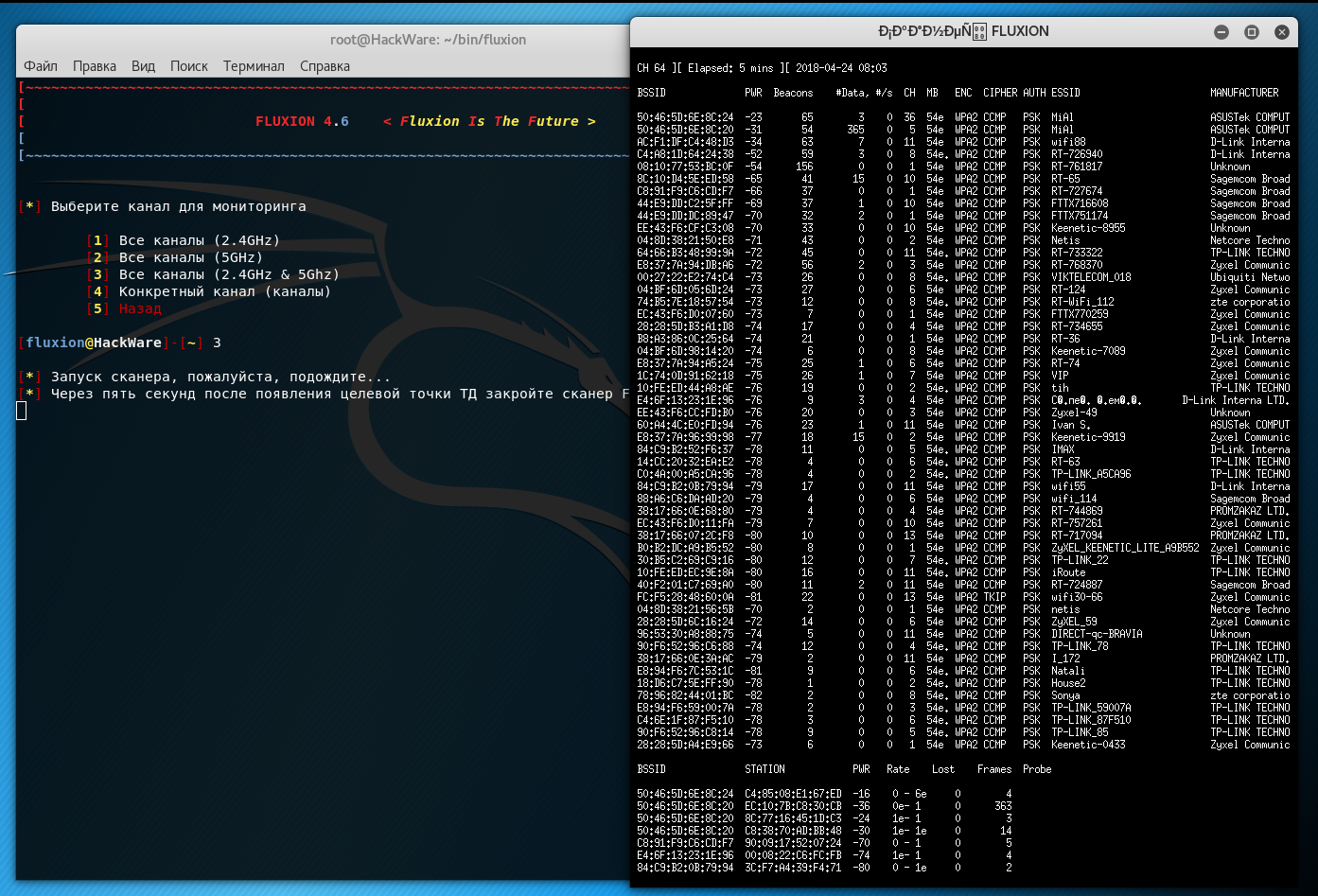

Выбор канала, на котором искать цели:

На говорят, что через пять секунд после появления целевой точки ТД закройте сканер FLUXION. Открывается окно поиска точек доступа:

Когда увидите нужную цель, закройте новое окно, список точек доступа будет выведен в основном окне программы:

При вводе номер точки доступа, которую будем атаковать, НЕ надо вводить нули, которые идут впереди фактического номера.

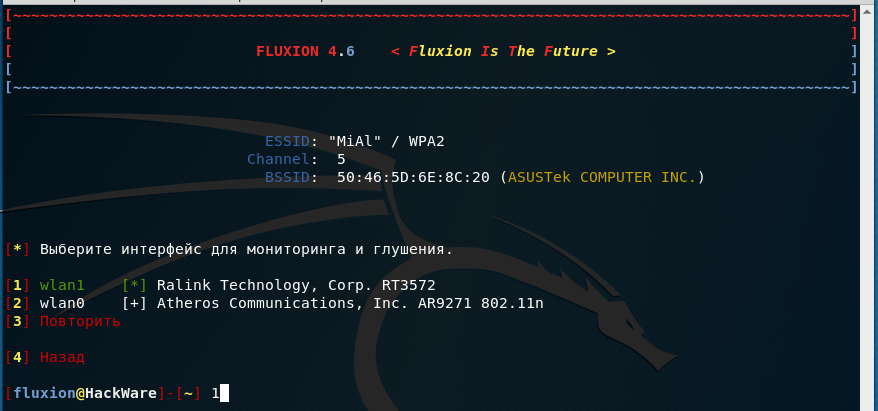

Выбираем интерфейс для отслеживания целей:

Нам предлагается три метода получения рукопожатия:

[1] Наблюдение (пассивный) [2] Деаутентификация с aireplay-ng (агрессивный) [3] Деаутентификация с mdk3 (агрессивный)

Рукопожатие захватывается в тот момент, когда клиент подключается к точке доступа. При выборе пассивного наблюдения, мы будем ждать, пока клиент подключится либо переподключится к Точке Доступа по естественным причинам. Мы будем незаметны, но такое ожидание может продлиться много часов.

При агрессивном методе, мы отправим фреймы, которые приведут к тому, что клиенты отключаться от точки доступа. Поскольку большинство устройств сразу пытаются подключиться вновь, то мы очень быстро получим нужное нам рукопожатие.

Выбор интерфейса для мониторинга и глушения (можно использовать тот же самый интерфейс, который мы использовали ранее):

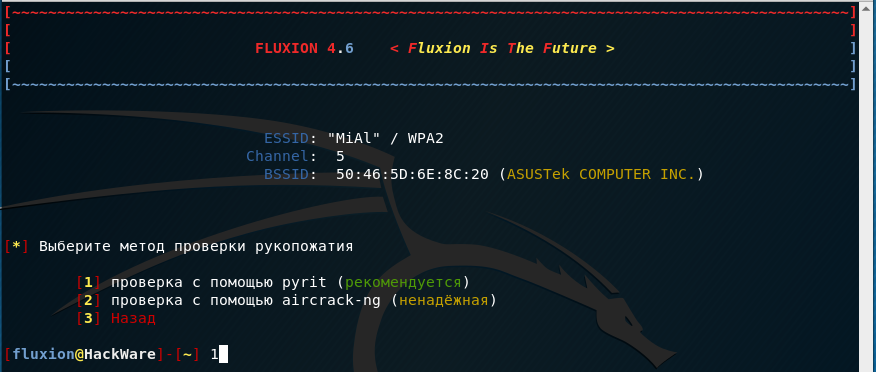

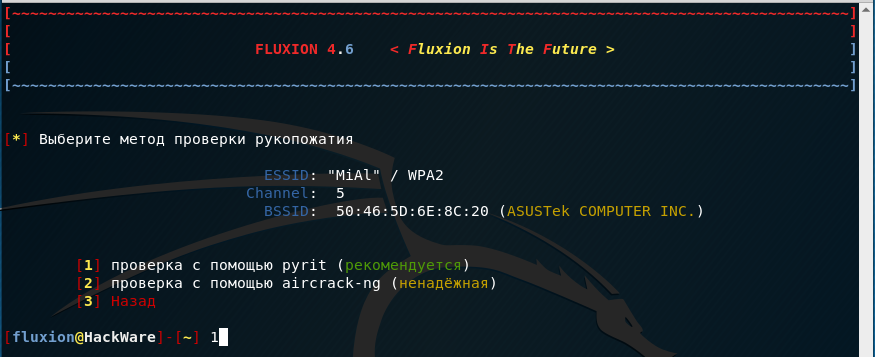

Выбор метода проверки рукопожатия. Здесь выбираем программу, с помощью которой будет определятся, уже захвачено достаточно фреймов для проверки пароля или нет:

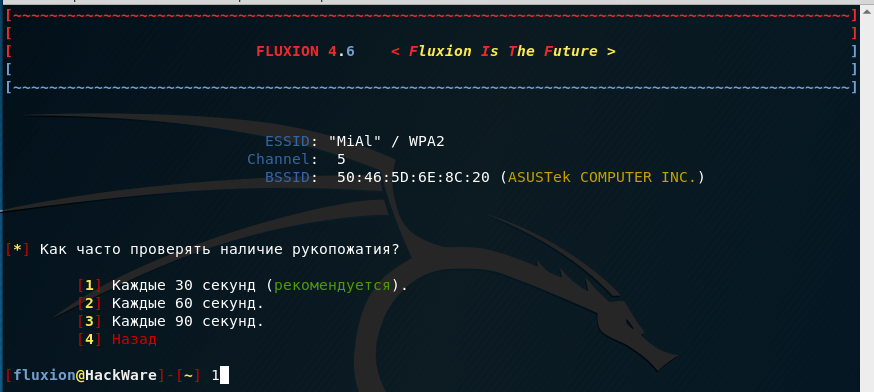

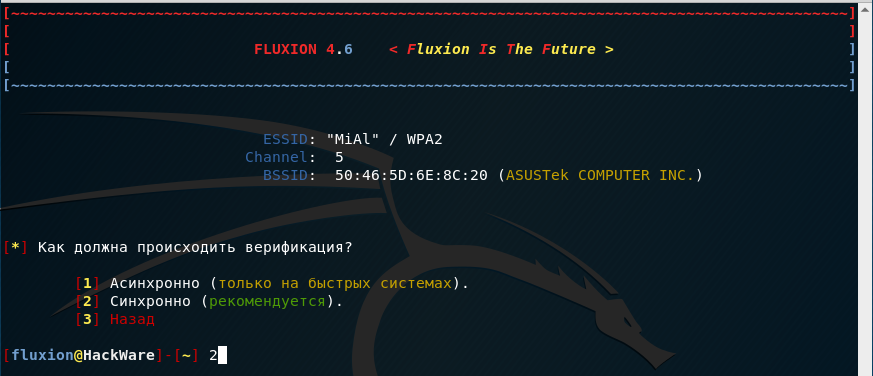

Как часто проверять наличие рукопожатия:

Теперь нас спрашивают, как должна происходить верификация. На выбор варианты

[1] Асинхронно (только на быстрых системах). [2] Синхронно (рекомендуется).

При асинхронном методе верификация, было ли захвачено рукопожатие, будет проводиться даже когда продолжается захват данных. На медленных системах это может вызвать проблемы, поскольку новые данные могут записываться до того, как pyrit … stripLive обработают уже имеющиеся. По мере работы программы, когда количество сохранённых данных продолжает накапливаться, вероятность возникновения проблемы увеличивается. Автор рекомендует избегать использовать этот вариант, либо ограничиться им в ситуациях, когда файл рукопожатия может быть захвачен относительно быстро.

При синхронном варианте, перед проверкой хендшейка захват данных будет приостанавливаться, чтобы избежать описанную ваше проблему. Минусом этого метода является то, что на время проверки мы перестаём прослушивать эфир и захватывать рукопожатия. Это означает, что пока происходит проверка, мы можем пропустить рукопожатие.

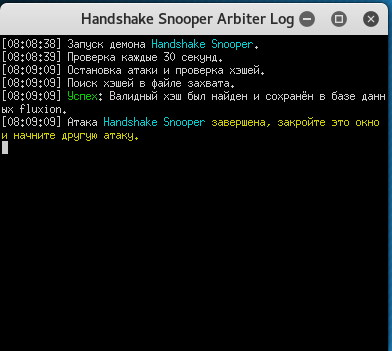

Будут периодически появляться три дополнительных окна. Если захвачено рукопожатие, т.е. атака завершилась успехом, то в одном из окон появится такая запись, а другие окна будут закрыты и атака остановлена:

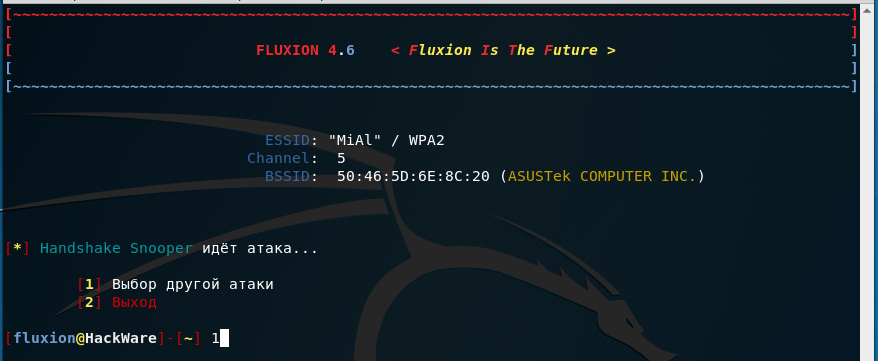

Теперь переходим к атаке Captive Portal.

Многие из используемых в пентестинге беспроводных карт поддерживают добавление виртуального беспроводного интерфейса. Этот интерфейс может быть в режиме монитора или в режиме точки доступа (AP). Благодаря этой возможности, при создании фальшивой точки доступа и одновременного глушения настоящей точки доступа, можно использовать одну единственную Wi-Fi карту. И Fluxion умеет это делать.

Про эти виртуальные интерфейсы и как их проверить смотрите эту статью, раздел «Проверка функциональности виртуального интерфейса».

Но начиная с четвёртой версии, во Fluxion добавлена ещё одна функция – следовать за атакуемой точкой доступа. Проблема заключается в том, что некоторые точки доступа, когда в отношении них проводится атака деаутентификация, меняют канал, на котором работают. В результате они становятся неуязвимы к нашей атаке, приходится останавливать Fluxion, заново выбирать цель и запускать атаку. Суть функции следования за атакуемой точкой доступа в том, что Fluxion регулярно проверяет, на каком канале работает точка доступа, и если та поменяла канал, то Fluxion автоматически перезапускает атаку на правильном канале.

Так вот, если вы хотите использовать функцию преследования, то для этого нужна вторая беспроводная карта, которая может переходить в режим монитора. Если у вас её нет, то можно пропустить использование этой функции.

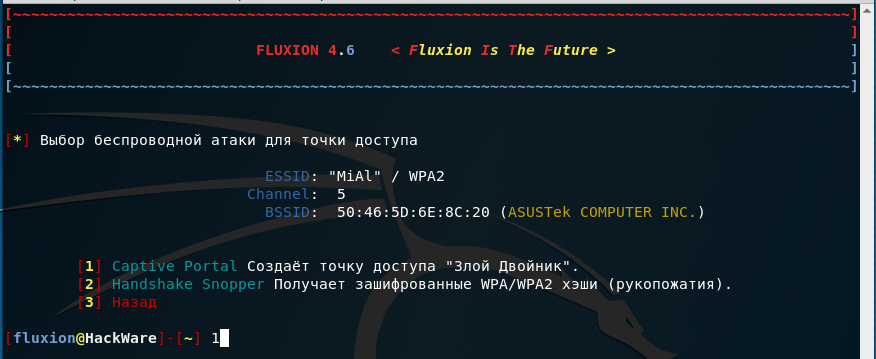

Запускаем вторую атаку:

[1] Captive Portal Создаёт точку доступа "Злой Двойник".

Fluxion нацелен на вышеприведённую точку доступа. Соглашаемся:

Выберите интерфейс для отслеживания целей – эта та новая функция, о которой я говорил чуть выше. Если у вас два беспроводных интерфейса, то выберите тот, который хотите использовать с этой возможностью. Если интерфейс один, то нажмите «Пропустить»:

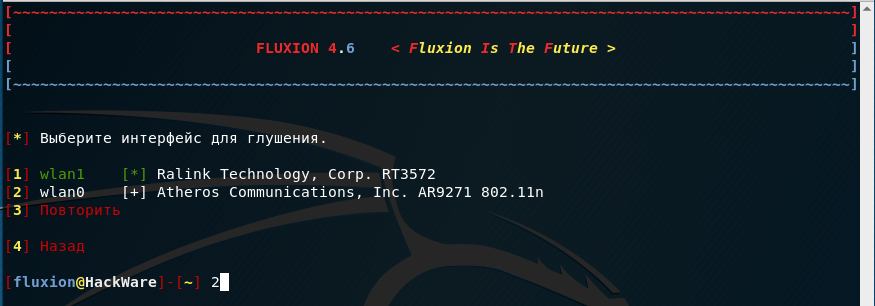

Теперь выбираем интерфейс для глушения (выберите другой, отличный от того, который выбран для преследования, иначе возникнут проблемы):

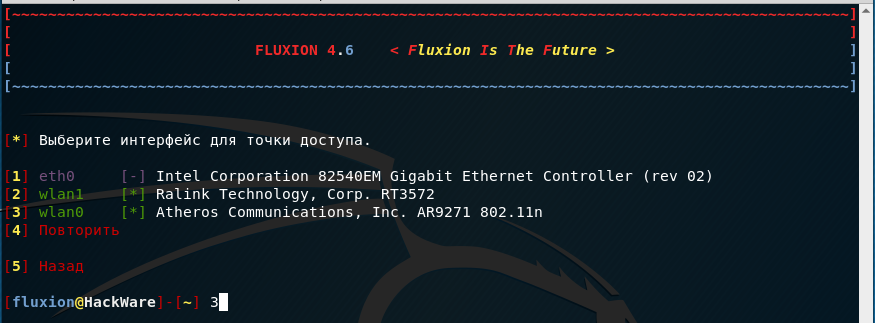

Если у вас нет отдельной беспроводной карты для создания точки доступа, то выберите тот же интерфейс, который выбран для глушения (это нормально и если беспроводная карта поддерживает добавление виртуального интерфейса, то всё будет отлично работать):

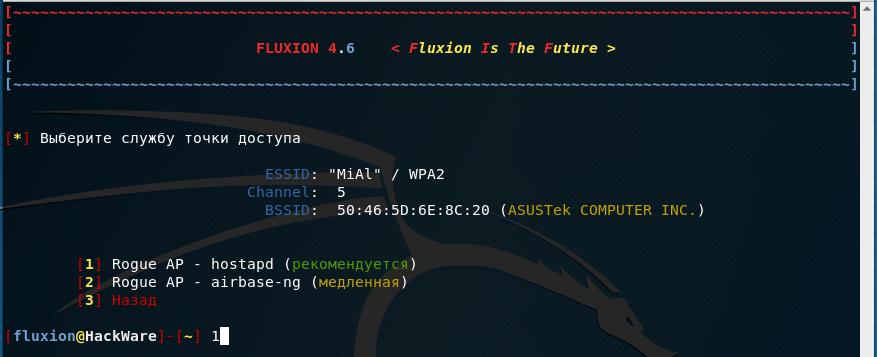

Выбор программы, которая будет создавать точку доступа. Авторы рекомендуют избегать airbase-ng если вы используете одну и ту же Wi-Fi карту и для создания точки доступа, и для деаутентификации (глушения):

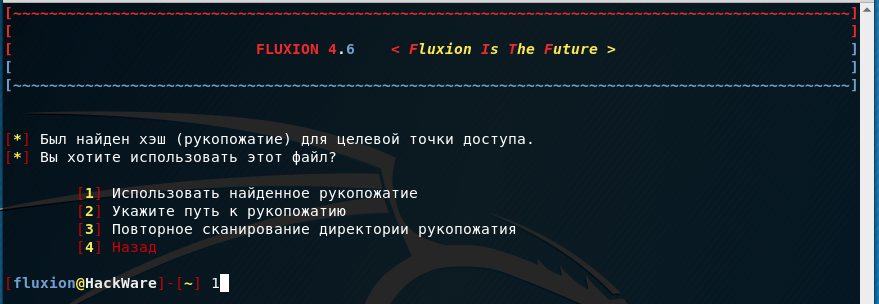

Если вы уже захватили рукопожатие, то будет выведено сообщение, что оно найдено. Вы можете использовать его или указать путь до другого:

Вновь выбираем метод проверки рукопожатия:

Далее мы выбираем источник SSL сертификата для перехватывающего портала. Варианты:

[1] Создание SSL сертификата [2] Обнаружение SSL сертификата (искать снова) [3] Нет (SSL отключено)

Мы можем использовать SSL сертификат или отключить его. SSL – это метод шифрования, используемый для установки безопасного соединения между двумя точками. В данном случае, этими точками являются веб-сервер перехватывающего портала и целевой клиент.

Если у вас есть персональный сертификат, вы должны сохранить его в fluxion/attacks/Captive Portal/certificate/server.pem и атака автоматически обнаружит его и выберет.

Если у вас нет персонального сертификата, вы можете выбрать опцию автоматического его генерирования. Минус такого подхода в том, что сгенерированный самостоятельно сертификат не будет доверенным ни для какого устройства, и в браузере скорее всего появится предупреждение, что подключение к перехватывающему порталу не является безопасным.

Если вы не хотите возиться с SSL, то вы можете выбрать его отключение. Если это сделано, то веб-сервер перехватывающего портала будет принимать только незашифрованные соединения во время передачи данных к fluxion. Нужно помнить о том, что данные к нашей мошеннической точке передаются по открытой сети в незашифрованном виде – если третья сторона мониторит сетевой трафик, то она может увидеть эти данные. Также сейчас некоторые веб-браузеры показывают предупреждение, если данные из формы пересылаются по незашифрованному соединению.

На мой взгляд, в настоящих реалиях лучше использовать SSL, поскольку практические все сайты работают через HTTPS – и больше шансов, что пользователь кликнет по «Перейти по небезопасному протоколу», чем дожидаться шанса, что он всё-таки попытается открыть сайт на HTTP.

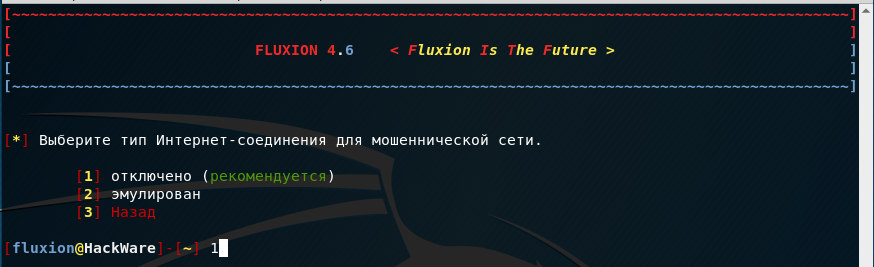

Далее нам говориться выбрать тип Интернет-соединения для мошеннической сети.

[1] отключено (рекомендуется) [2] эмулирован

Эта опция влияет только на iOS клиентов и некоторых Android клиентов.

Эмулирование Интернет-соединения может быть полезным для атакующего, кто не хочет сделать перехватывающий портал очевидным. Клиенты будут подключены, но устройство будет одурачено, чтобы оно поверило, что имеется Интернет-доступ. Это приведёт к тому, что iOS клиентам и некоторым Android клиентам перехватывающий портал не будет показан немедленно после подключения к мошеннической сети, он будет показан как только клиенты попытаются открыть любой веб-сайт.

Предупреждение: это может привести к зависанию клиентов, которые пытаются загрузить сайт, в том числе iOS клиентов. Проблема возникает, когда выбрана опция эмулировать Интернет-соединение и отключён SSL. Причина в том, что клиент пытается подключиться к сайту с SSL, такому как google.com, но зависает во время ожидания соединения от сервера перехватывающего портала. Зависание из-за того, что клиенты верят, что присутствует Интернет-доступ, но Перехватывающий Портал не настроен отвечать по SSL протоколу.

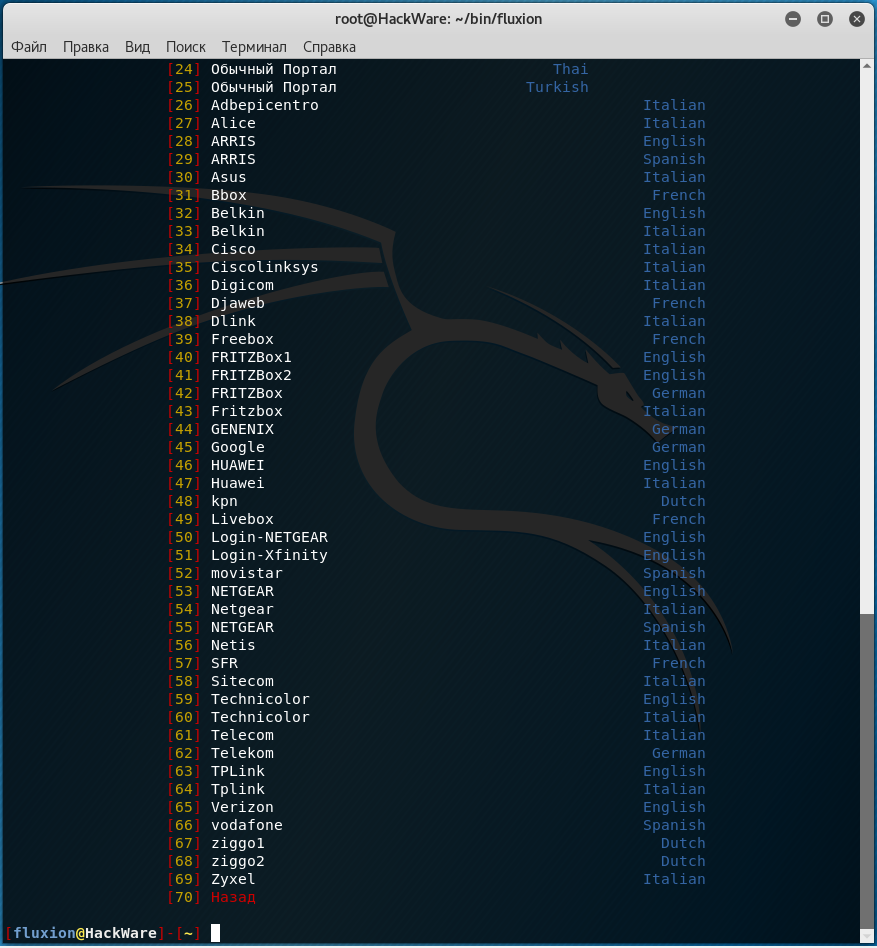

Выберите интерфейс перехватывающего портала для мошеннической сети. По умолчанию доступны нейтральные страницы, подходящие под все случаи на разных языках, русский язык также имеется:

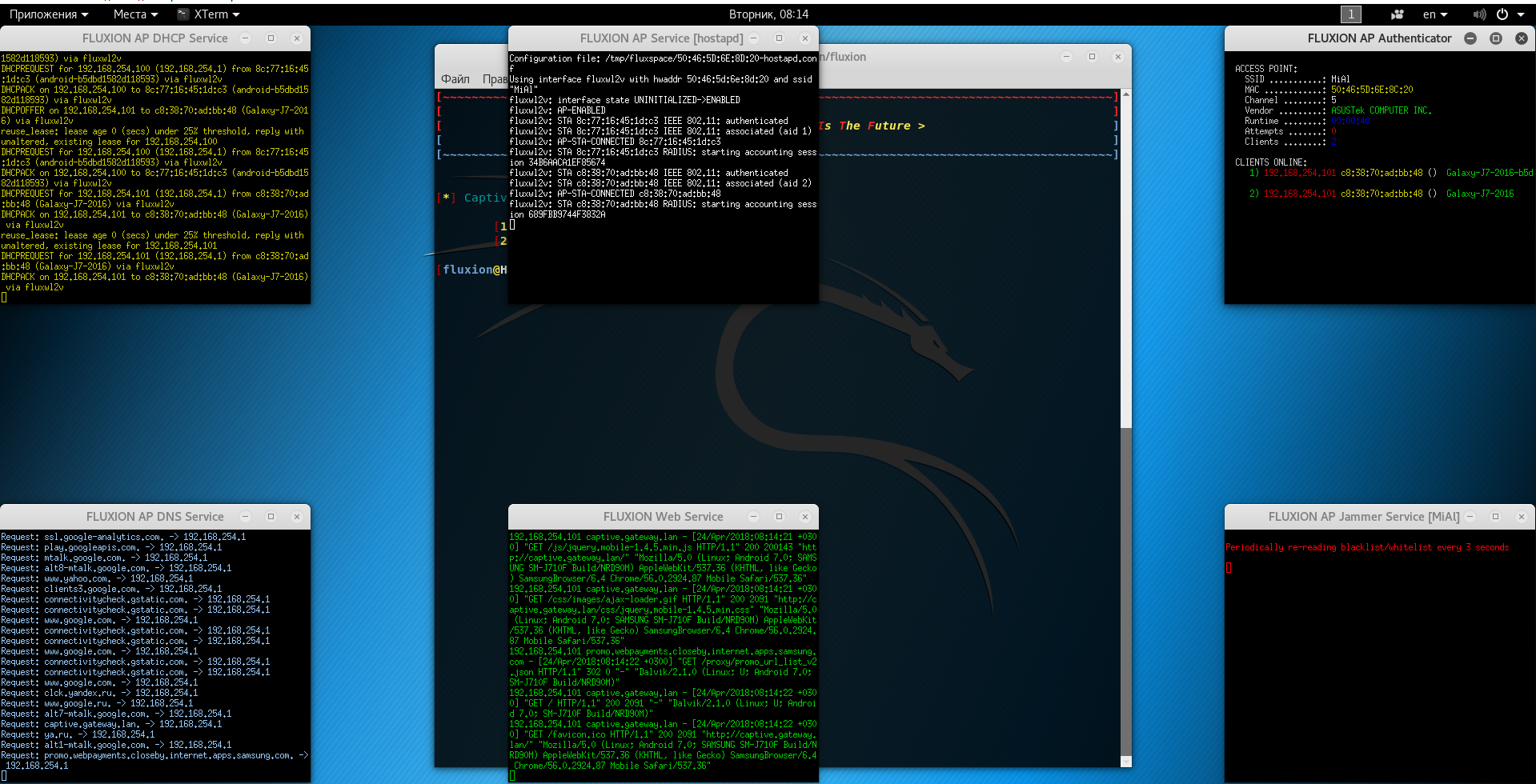

Теперь запускается атака – будет открыто много окон.

Клиенты будут отсоединены, и они не смогут подключиться к истинной сети во время всей продолжительности атаки. Зато для них появится другая сеть – без пароля, к которой можно подключиться одним тапом:

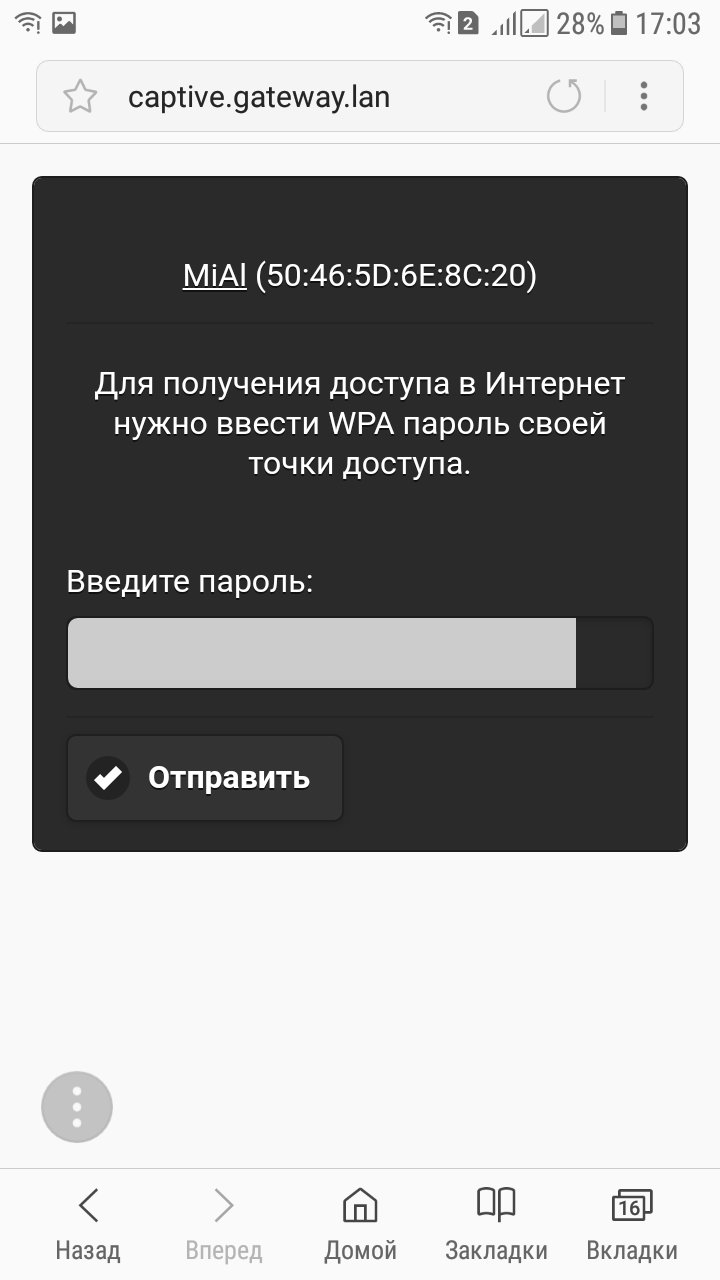

Если клиент это сделает, то при попытке открыть любой сайт, он будет перенаправлен на Перехватывающий Портал:

Все введённые данные передаются во Fluxion, которая в реальном времени проверяет, верен верный пароль или нет. Если пароль не верен, то показывается такое окно, и атака продолжается:

Если пароль верен, то он показывается атакующему, а сама атака сразу прекращается. После этого устройство клиента (жертвы) автоматически подключиться к оригинальной точке доступа и он получит своё обычное Интернет-соединение.

Дополнительные варианты Перехватывающих Порталов

Имеются варианты Порталов, имитирующие разные модели роутеров на разных языках, они находятся в этом репозитории: https://github.com/FluxionNetwork/sites

Когда вы находитесь в папке Fluxion, вы можете установить их все командой:

git clone https://github.com/FluxionNetwork/sites ./attacks/Captive\ Portal/sites/

ИЛИ этой командой:

git submodule update --init --recursive

ИЛИ изначально скачивать Fluxion с флагом —recursive:

git clone https://github.com/FluxionNetwork/fluxion --recursive

Их необязательно скачивать все – можно некоторые скачать вручную, после этого разместите их в папку fluxion/attacks/Captive Portal/sites/.

Как создать новый макет Перехватывающего Портала из веб-интерфейса своего роутера

Вы можете создать свой собственный сайт перехватывающего портала используя в качестве оформления страницу входа вашего роутера. Как сделать клон страницы и как её подготовить для работы с Fluxion написано в их Вики:

- https://github.com/FluxionNetwork/fluxion/wiki/Downloading-router-portals

- https://github.com/FluxionNetwork/fluxion/wiki/Prepping-protals-for-fluxion

Нужно знать HTML и понимать, как отправляются данные через веб-формы. Если кому-то это интересно, но не можете разобраться с английским описанием – пишите в комментариях, я переведу тот материал.

Часто задаваемые вопросы и ответы

К фальшивой точке доступу клиенты не подсоединяются автоматически

Это атака социальной инженерии и нет смысла в автоматическом подключении клиентов. Скрипт полагается на факт, что пользователь присутствует, чтобы подключиться к фальшивой точке доступа и ввести учётные данные беспроводной сети.

На фальшивой точке доступа нет Интернет-подключения

Его и не должно быть. Весь трафик сливается на Перехватывающий Портал, это обеспечивается за счёт фальшивых ответов DNS для захвата учётных данных.

Captive Portal не показывается на моём устройстве!

Этому может быть несколько причин, например:

- Скрипт DNS рероутинга не сработал должным образом

- в этом случае, жёлтое окно, обрабатывающее DNS запросы, не будет показывать данные о перенаправлении

- Клиент не подключён к фальшивой ТД

- Клиенты поняли, что фальшивая ТД не имеет Интернет-подключения и вместо неё используют мобильный трафик

Моя wifi подходит?

Проверьте вывод команды iw list, найдите там данные вроде таких:

Supported interface modes: * IBSS * managed * AP * AP/VLAN * monitor * mesh point * P2P-client * P2P-GO

Важными строками являются AP и monitor, если одна из них отсутствует, ваша wifi карта, скорее всего, не подходит. Если нужен совет, какую карту купить, то смотрите ниже.

Атака Captive Portal не создаёт точку доступа

Самая частая причина этого в том, что драйвер не поддерживает виртуальные интерфейсы. Атака Captive Portal в Fluxion может использовать виртуальный интерфейс для симуляции наличия второго беспроводного адаптера: один используется для глушения целевой точки доступа, а второй используется для создания точки доступа «evil twin», т.е. Злого Двойника. Примером сравнительно популярного драйвера, не поддерживающего виртуальный интерфейс, является realtek-rtl88xxau-dkms.

Мне нужно войти (на Android)

Это то, как скрипт работает. Фальшивый перехватывающий портал настроен самим скриптом для сбора учётных данных. Это не глюк – это так и надо.

MAC-адрес фальшивой точки доступа отличается от оригинальной

MAC-адрес фальшивой точки доступа отличается на один октет от оригинальной чтобы предотвратить деаутентификацию клиентов, которую выполняет сам fluxion во время атаки.

Почему все мои интерфейсы фиолетовые/негативные(-)?

Интерфейсы с символом отрицания в настоящее время используются другими процессами.

Чтобы принудительно остановить использование занятых интерфейсов, запустите fluxion с флагом FLUXIONWIKillProcesses:

export FLUXIONWIKillProcesses=1; ./fluxion.sh

А что если я хочу запустить fluxion с несколькими флагами?

Разделите флаги разделителями команд (двоеточиями ';'):

export FLUXIONWIKillProcesses=1; export FLUXIONWIReloadDriver=1; ./fluxion.sh

Где рукопожатия?

Вы найдёте все сохранённые рукопожатия в папке fluxion/attacks/Handshake Snooper/handshakes

Какую беспроводную карту следует купить?

Подойдёт любая карта из этого списка.

О важных характеристиках беспроводных карт, как их проверить и узнать возможности драйвера, смотрите в статье «Как определить, какой Wi-Fi адаптер подойдёт для Kali Linux».

Связанные статьи:

- Быстрый взлом Wi-Fi без перебора (социальная инженерия, Fluxion) (100%)

- Быстрый взлом Wi-Fi пароля без перебора (атака Злой Двойник с Wifiphisher) (100%)

- Новое в airgeddon 7.2 (76.5%)

- Инструкция по использованию mdk3 (63.6%)

- WiFi-Pumpkin – мошенническая точка доступа с графическим интерфейсом и богатым функционалом (61%)

- Повышение эффективности аудита безопасности Wi-Fi: новые инструменты, хеш и техники (RANDOM - 54.1%)

Персональный сертификат ssl подойдет который создавали для vpn?

Fluxion сама создаст новые подходящие сертификаты.

Здравствуйте!

А как взламывать такими же методами скрыте точки доступа??

Подскажите пожалуйста почему мои окна внизу Fluxion AP DNS Server и Fluxion Web Service не функционируют во время атаки? Абсолютно ничего не происходит за всё время. Раньше пользовался Fluxion 3 и было много чего успешно. пользовался Fluxion 4 (февраль 2018) но потом решил обновить Fluxion 4 последней версии, результат тот же

Добрый день. Подскажите, почему Fluxion 4 в интерфейсе не видит внешнюю Wi-Fi карту Alfa AWUS052NH? Сам кали ее видит.

отображаются только:

wlan1 ralink technology. corp. RT3572

wlan0 ralink technology. corp. RT3572

RT3572 это чипсет Alfa AWUS052NH.

тогда вероятно в карте и компе одинаковые чипсеты, все делаю по инструкции, не пойму почему не глушится атакуемая ТД, появляется толко клон ТД, ведь мы явно указываем интерфйс для глушения.

Может быть что-то зависло? Попробуйте перезагрузить компьютер.

Делаю все по инструкции. Основная ТД глушится — на mac не видно основной точки, а на телефоне android видно и основную (к основной не подключается) и липовую. На телефоне (android) пользователя выкидывает, и после подключения к липовой точке интернет есть и форма запроса пароля не грузится. Форма загружается если только нажать на "android подключение" которое появляется в виде запроса (уведомления) в верхней шторке. В чем дело?

Нашел решение этой проблемы?

обноился Fluxion до 5 версии…

делаю по инструкции -основная точка глушится, новая создаётся -телефон подключаю к новой, инета естественно нет… но и не появляется окно ввода пароля … -как быть??

спасибо

Нашел решение этой проблемы?

обновился Fluxion до 5 версии. делаю по инструкции, основная ТД глушится, создаётся новая, подключаю к ней свой телефон, инета естественно нет, но и нет окна для ввода пароля.. что делать? спасибо

чё то страничка подвисла и второй коммент тоже появился…

при атаке злой двойник не включается глушение точки. пользуюсь одной картой. Раньше все работало нормально

Та же фигня. Почему-то пропускает я режим выбора гушения в Evil twin. В чем причина?

Такая же проблема.

Попробовал версию 4.10. При запуске предлагает обновиться, нажимаю пропустить, Fluxion завершает работу.

Попробовал версию 3.10. С этой проблем нет, работает нормально.

На странице проекта некий гражданин создал тему вроде по этой проблеме: https://github.com/FluxionNetwork/fluxion/issues/605 Как я понял, не хватает какого-то файла и из-за этого не срабатывает глушилка.

Нужно 2 адаптера или 1?

Если 2 то почему об этом не чего не сказано?

Не могу подключиться к фальшивой точке доступа

Спасибо большое за статью! У меня всё работает) У меня 2 альфы и неплохой встроенный адаптер. Я хотел бы Вас попросить подробнее рассказать про создание своих собственных перехватывающих порталов. Потому что россияне не дружат с английским, а существующая форма на русском выглядит очень подозрительно.

не могу установить ics-dhcp-server

Все делаю по инструкции и на самом последнем этапе виснет на "Запуск службы точки доступа с перехватывающим порталом". Далее ничего не происходит. Кали на флэшке, сетевой адаптер один, встроенный в ноут. Можеи из-за этого трабл?

Та же самая ситуация. В точности.

+++++,всё в точности тоже самое

Люди, нужна помощь!

В самом начале Fluxion запускается со всеми 6-ю окнами, но потом появляются проблемы:

1. Jammer Service window — disappears almost immediately

2. Fluxion Web Service window — always stays empty

3. Fluxion AP DNS Service window — disappears after 5-7 min

4. Fluxion AP Service window — runs constant messages: SEND FAILED

5. Fluxion AP Authenticator window — stays idle with CLIENT ONLINE

В чём проблемы???

Спасибо!

вопросов тут вагон, а ответа вразумительного я так и не нашёл.

При создании клона, не идёт деунтефикация пользователей, но при этом занимается оба wifi модуля. (нету окна AP Jammer service) Что делать?

cat: /tmp/fluxspace/clients.txt: нет такого файла или каталога

Выскакивает такая надпись в правом верхнем окошке, а все остальные окна сами закрываются и всё, полная тишина. Кто знает, что с этой проблемой делать?