Новое в Wash и Reaver

Reaver – это программа, которая подбирает ПИН к точкам доступа, у которых включен WPS. Подобранный ПИН позволяет подключиться к этой точке доступа, а также узнать пароль Wi-Fi сети (WPA-PSK). Программа Wash входит в пакет Reaver, у неё вспомогательная функция – она собирает информацию о точках доступа.

Некоторое время назад в эти программы был добавлен ряд нововведений и исправлены различные ошибки. Именно о новых возможностях этих программ я и хочу сейчас рассказать.

Новая опция -j // —json в Wash

Не так давно я писал «Как узнать точную модель чужого роутера (беспроводной точки доступа)», на тот момент не было готового решения и посмотреть информацию о точной модели роутера в Linux можно было только через Wireshark.

Авторы основного на текущий момент мода Reaver (reaver-wps-fork-t6x) подсуетились и довольно быстро выкатили обновление Wash с новой опцией -j. Если указать эту опцию, то Wash выведет всю информацию, которую только можно извлечь из ответов зондирования (probe) для точек доступа, у которых включён WPS. Вывод осуществляется в формате JSON.

Т.е. запустите команду с этой опцией:

sudo wash -i wlp0s12u2 -j

и вам будет выведено примерно следующее:

Интересно, конечно, но, согласитесь, не очень удобно анализировать.

Для анализа выводимых данных я написал скрипт. Для его использования перенаправьте вывод wash в файл, примерно такой командой:

sudo wash -i wlp0s12u2 -j > /tmp/wps.txt

Создайте файл с именем wpsi.sh:

gedit wpsi.sh

и скопируйте туда:

#!/bin/bash

if [[ "$1" && -f "$1" ]]; then

FILE="$1"

else

echo 'Укажите файл, который вы хотите проанализировать.';

echo 'Пример запуска:';

echo -e "\tbash wpsi.sh /tmp/wps.txt";

exit

fi

cat $FILE | sed 's/\" : \"/\\/g' | sed 's/\", \"/\\/g' | sed 's/\" : /\\/g' | sed 's/, \"/\\/g' | awk -F"\\" '{print "BSSID: "$2} {print " Имя сети: "$4} {print " Канал: "$6} {print " Сигнал: "$8} {print " OUI Производителя: "$10} {print " Версия WPS: "$12} {print " Состояние WPS: "$14} {print " Блокировка WPS: "$16} {print " Производитель: "$18} {print " Имя модели: "$20} {print " Номер модели: "$22} {print " Имя устройства: "$24} {print " Серийный номер: "$26} {print " UUID: "$28} {print " Тип ответа: "$30} {print " Главный тип устройства: "$32} {print " Метод конфигурации: "$34} {print " wps_rf_bands: "$36}'

Запуск:

bash wpsi.sh путь_до_файла_вывода_wash

Например:

bash wpsi.sh /tmp/wps.txt

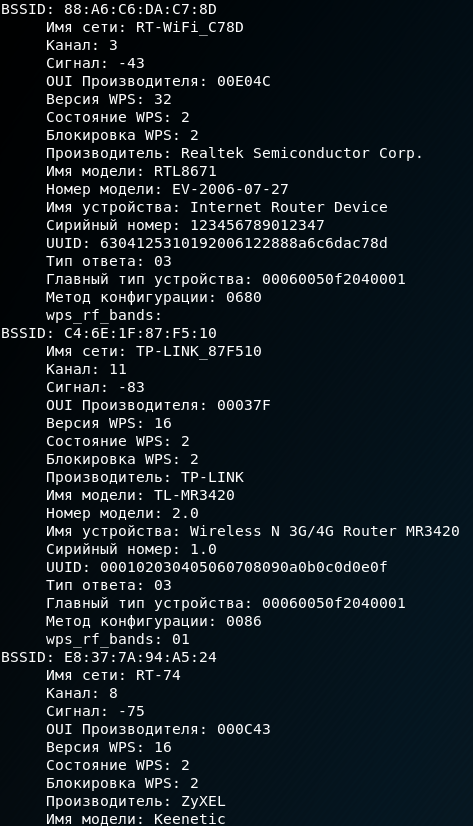

Информация будет выведена в удобном для восприятия человеком виде:

Передача вывода Wash по трубе

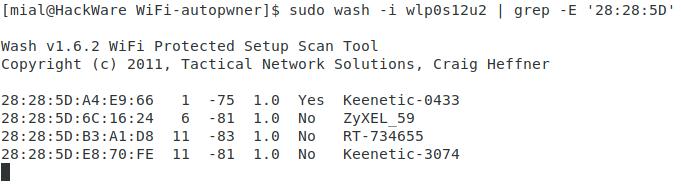

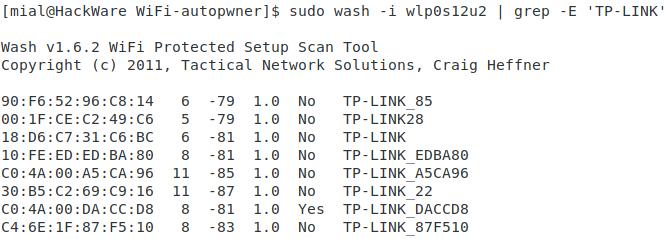

Вывод команды wash теперь можно фильтровать по eSSID или bSSID или по другим фильтрам (например, используя данные, показываемые опцией -j):

Примеры:

sudo wash -i wlp0s12u2 | grep -E '28:28:5D'

sudo wash -i wlp0s12u2 | grep -E 'TP-LINK'

Новая опция -a // —all в Wash

Опция -a выведет список всех Точек Доступа, включая те, на которых выключен WPS.

sudo wash -i wlp0s12u2 -a

Из Wash удалены некоторые опции

Среди удалённых числятся следующие опции:

-C, --ignore-fcs Игнорировать ошибки проверки целостности фреймов

-P, --file-output-piped Позволяет стандартному выводу Wash передаваться другим программам. Пример. wash x|y|z...

-g, --get-chipset Передача вывода и запуск reaver для определения чипсета

Опция -C, —ignore-fcs стала больше невостребованной, поскольку исправили баг, с которым было связано её применение.

Также исправили некоторые другие баги, в том числе связанный с неправильным отображением уровня сигнала на некоторых чипсетах.

Опцию -p // —pin= в Reaver можно использовать с произвольной строкой.

Усовершенствован аргумент -p, теперь в отношении Точек Доступа, которые не проверяют контрольную сумму по последней цифре, можно отправлять в качестве ПИНа произвольную строку и даже пустую строку.

Подробности: https://github.com/t6x/reaver-wps-fork-t6x/wiki/Introducing-a-new-way-to-crack-WPS:-Option—p-with-an-Arbitrary-String

Опции -K и -Z // —pixie-dust стали синонимами

Теперь эти опции стали полностью взаимозаменяемыми – вызывают одинаковый эффект.

Удалённые опции из Reaver

Последняя версия Reaver недосчиталась следующих опций:

-a, --auto Автоматически определить лучшие продвинутые опции для целевой ТД

-X, --exhaustive Установить исчерпывающий режим с начала сессии [False]

-1, --p1-index Установить начальный индекс массива для первой половины пина [False]

-2, --p2-index Установить начальный индекс массива для второй половины пина [False]

-P, --pixiedust-loop Установка в режим PixieLoop (не отправляет M4 и делает петлю на M3) [False]

-W, --generate-pin Генерация дефолтных пинов от команды devttys0 [1] Belkin [2] D-Link

-H, --pixiedust-log Включить логирование последовательностей завершённых PixieHashes

Связанные статьи:

- Атака на Wi-Fi с WPS, используя Reaver (88.2%)

- Поиск беспроводных точек доступа с включённым WPS: использование программ Wash, Airodump-ng и Wifite (78.9%)

- WiFi-autopwner: скрипт для автоматического поиска и аудита Wi-Fi сетей с низкой безопасностью (74%)

- Автоматизированная атака Pixie Dust: получение ПИНов и паролей Wi-Fi без ввода команд (74%)

- Новые возможности Router Scan by Stas'M v2.60: беспроводной взлом Wi-Fi из Windows (65.8%)

- Автоматизированный взлом Wi-FI WEP с Besside-ng и Wesside-ng (RANDOM - 50%)